Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

Nuova campagna di cyber spionaggio ai danni del settore energetico

Lug 09, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Nel mirino le organizzazioni che si occupano di estrazione e distribuzione di petrolio e gas. Il gruppo di cyber spioni attivi da almeno un anno.

Una vasta campagna di cyber attacchi che prende di mira principalmente enti e aziende che operano nel settore energetico (petrolio e gas) è stata individuata dai ricercatori di Intezer.

Come si legge nel report pubblicato dalla società di sicurezza a firma di Nicole Fishbein e Ryan Robinson, i cyber spioni sarebbero attivi da almeno un anno e starebbero cercando di compromettere numerose aziende del settore.

Gli strumenti utilizzati sono ben conosciuti e rientrano nella categoria dei trojan: Agent Tesla, AZORult, Formbook, Loki e Snake Keylogger.

La parte più interessante del report, però, riguarda le tecniche di attacco utilizzate. I pirati informatici, infatti, utilizzano come vettore l’email, allegando i malware all’interno di file in formato PDF; ISO e CAB.

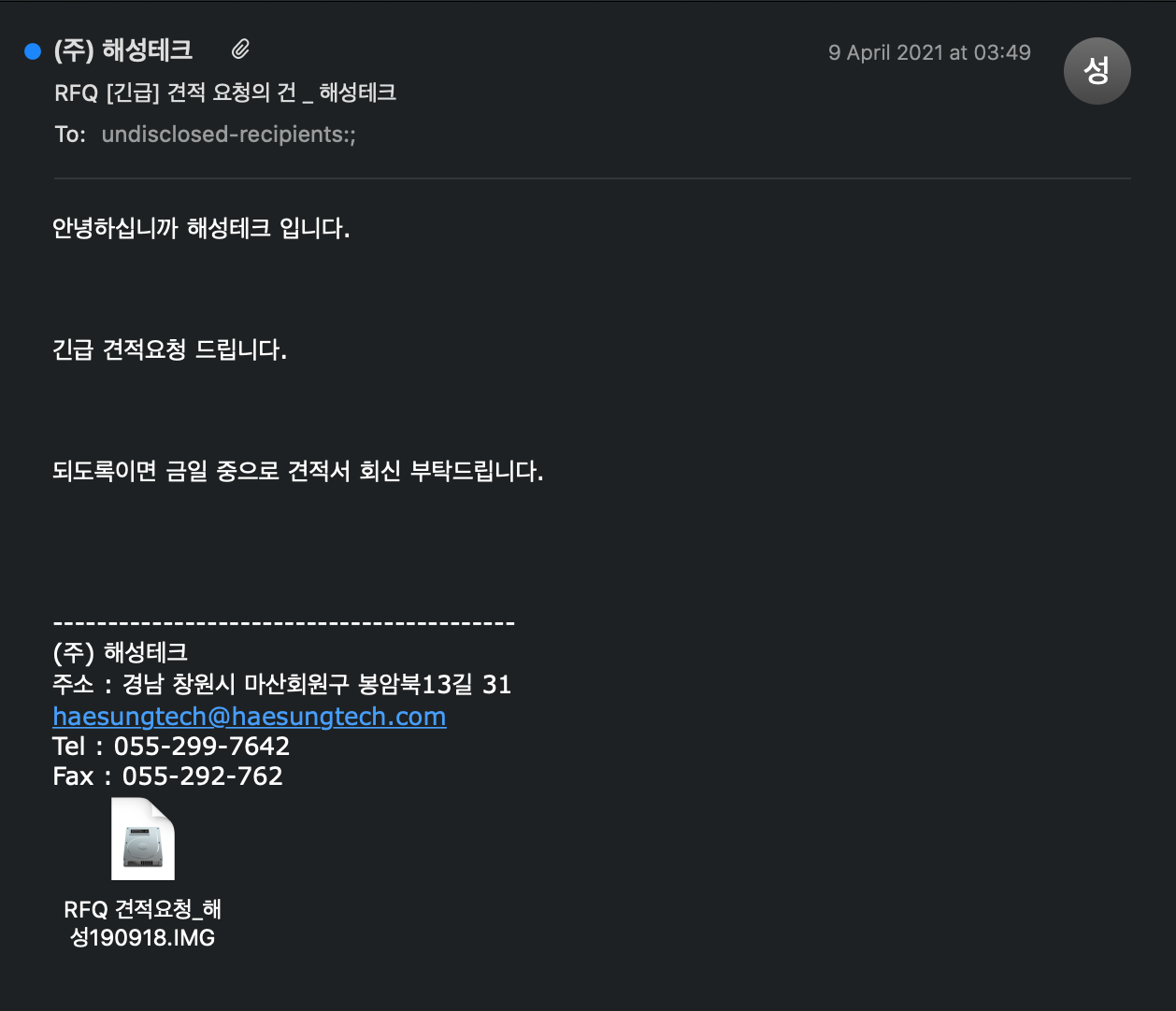

Per colpire le potenziali vittime, utilizzano messaggi di spear phishing estremamente sofisticati, in cui ogni dettaglio viene curato fin nei minimi particolari, a partire dall’indirizzo di posta elettronica utilizzato.

Le tecniche usate dai cyber spioni, in questo caso, sono due. La prima è il typo-squatting, cioè la registrazione di domini che consentono di inviare email che in qualche modo somigliano a indirizzi legittimi di altri soggetti operanti nel settore.

Tra gli esempi citati dai ricercatori c’è la sostituzione del punto con un trattino (info@società-co.kr al posto di info@società.co.kr) e altri stratagemmi simili.

La seconda tecnica è un classico spoofing dell’indirizzo email, ottenuto attraverso l’inserimento di un header che altera l’indirizzo del mittente.

In molti casi, gli indirizzi scelti fanno riferimento a persone esistenti, impiegate nelle aziende che i pirati cercando di impersonare.

La stessa attenzione viene riservata al contenuto del messaggio: le email individuate contengono riferimenti a progetti in corso o in via di progettazione e utilizzano tecniche di ingegneria sociale per indurre la vittima ad aprire gli allegati, che vengono proposti, per esempio, come offerte per la fornitura di materiali o comunicazioni relative ai progetti cui bisogna rispondere entro un termine molto stretto.

Insomma: poca fantasia nella scelta dei malware ma una strategia di attacco estremamente raffinata.

Articoli correlati

-

Nuovo malware per Linux installa...

Nuovo malware per Linux installa...Lug 25, 2022 0

-

Microsoft Exchange nel mirino del...

Microsoft Exchange nel mirino del...Mar 29, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...