Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Il social trumpista Gettr hackerato a tempo di record

Lug 07, 2021 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, News, RSS, Scenario 0

La piattaforma creata dai sostenitori di Donald Trump è stata presa di mira dal primo momento ed è stata violata in una manciata di ore.

Una sorta di Twitter in salsa sovranista, che non prevede alcuna forma di controllo sui contenuti pubblicati. Gettr dovrebbe rappresentare, nelle intenzioni dei suoi creatori, un’alternativa ai tradizionali social network che consentirebbe all’ultra-destra statunitense di evitare la gogna della moderazione.

A crearla è stato un gruppo di sviluppatori vicini all’ex presidente USA Donald Trump, che è stato bandito da tutti i maggiori social network dopo i fatti dello scorso 6 gennaio.

Il lancio della nuova piattaforma, però, è stato funestato dall’intervento di numerosi hacktivist che hanno preso di mira Gettr nel momento stesso in cui è andato online.

Il social network è stato dapprima inondato di filmati pornografici ispirati a Sonic (il popolare personaggio dei videogiochi ideato da SEGA – ndr) e, in seguito, ha subito attacchi decisamente più invasivi.

Il primo attacco ha portato al defacement di alcuni account di alto profilo, tra cui quello dell’ideatore della piattaforma Jason Miller, l’ex capo della CIA Mike Pompeo, il noto collaboratore di Trump Steve Bannon e altre personalità della destra statunitense.

I loro profili sono stati modificati con la frase “@JubaBaghdad was here 🙂 ^^ free palestine ^^” in seguito modificata con “JubaBaghdad was here, follow me in twitter :)”.

Jason Miller’s new right-wing social media site “Gettr” was hacked this morning. pic.twitter.com/cncddw9RZ9

— Zachary Petrizzo (@ZTPetrizzo) July 4, 2021

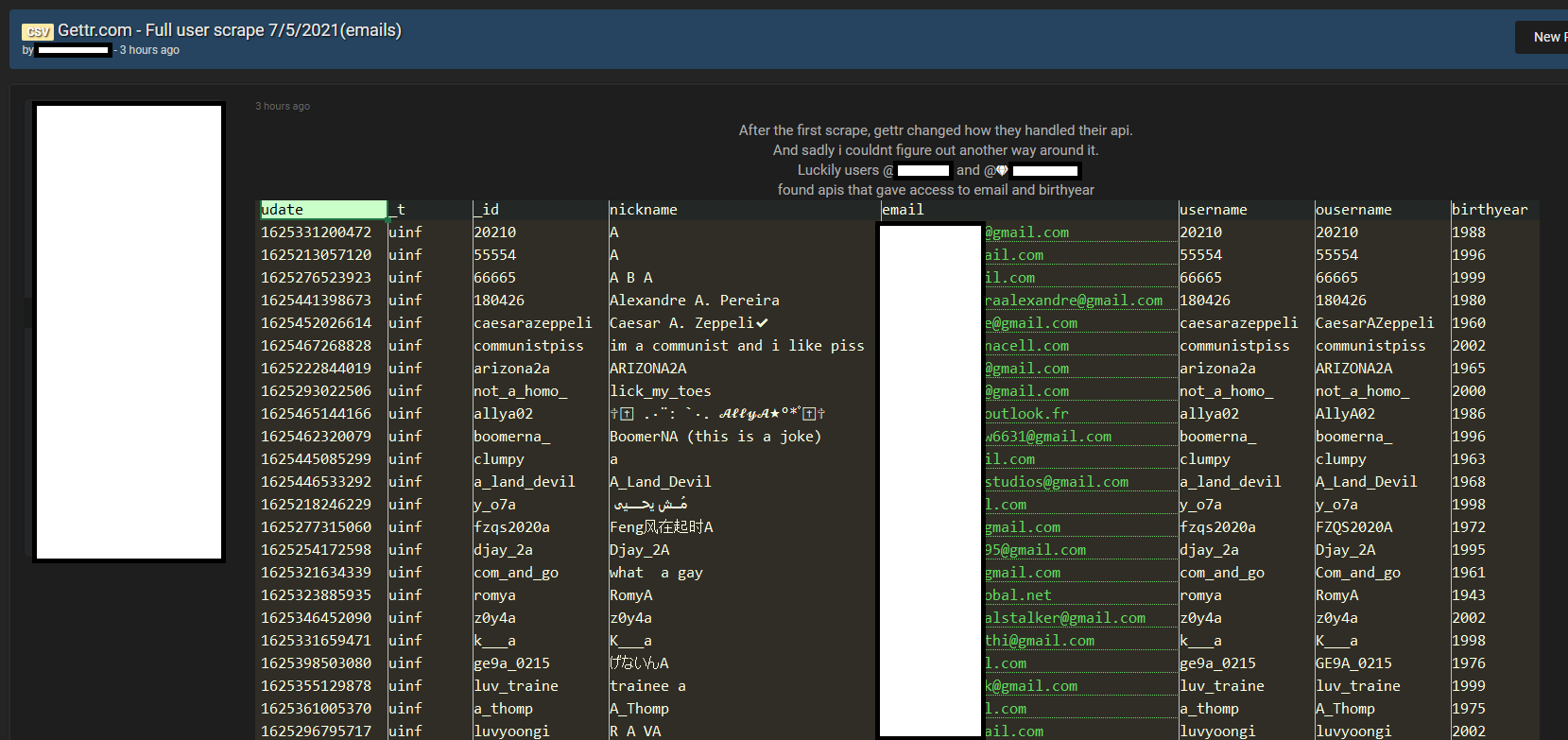

Il secondo attacco, invece, ha sfruttato una serie di bug nelle API dell’applicazione e ha permesso a ignoti hacker di rubare un database contenente i dati di oltre 85.000 utenti e pubblicarlo su Internet.

Gli amministratori sostengono di aver risolto i problemi, ma su Twitter sono comparse numerose segnalazioni riguardanti problemi di privacy e bug di vario genere che rendono il social network sovranista una sorta di “bersaglio mobile” su Internet.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...