Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

Attenzione all’attacco phishing tramite Google Docs

Giu 18, 2021 Marco Schiaffino Attacchi, In evidenza, News, Phishing, RSS 0

La tecnica sfrutta il servizio Google per trarre in inganno le potenziali vittime allo scopo di rubare le credenziali di accesso. Ecco come funziona.

Sfruttare Google come paravento per un attacco di phishing? La strategia adottata da un gruppo di pirati informatici utilizza il servizio Google Docs come vettore di attacco per rubare le credenziali di accesso.

La campagna di attacchi, descritta in un report pubblicato su Internet dalla società di sicurezza Avanan, adotta una tecnica che sfrutta le infrastrutture di Google per garantirsi credibilità e ingannare le potenziali vittime.

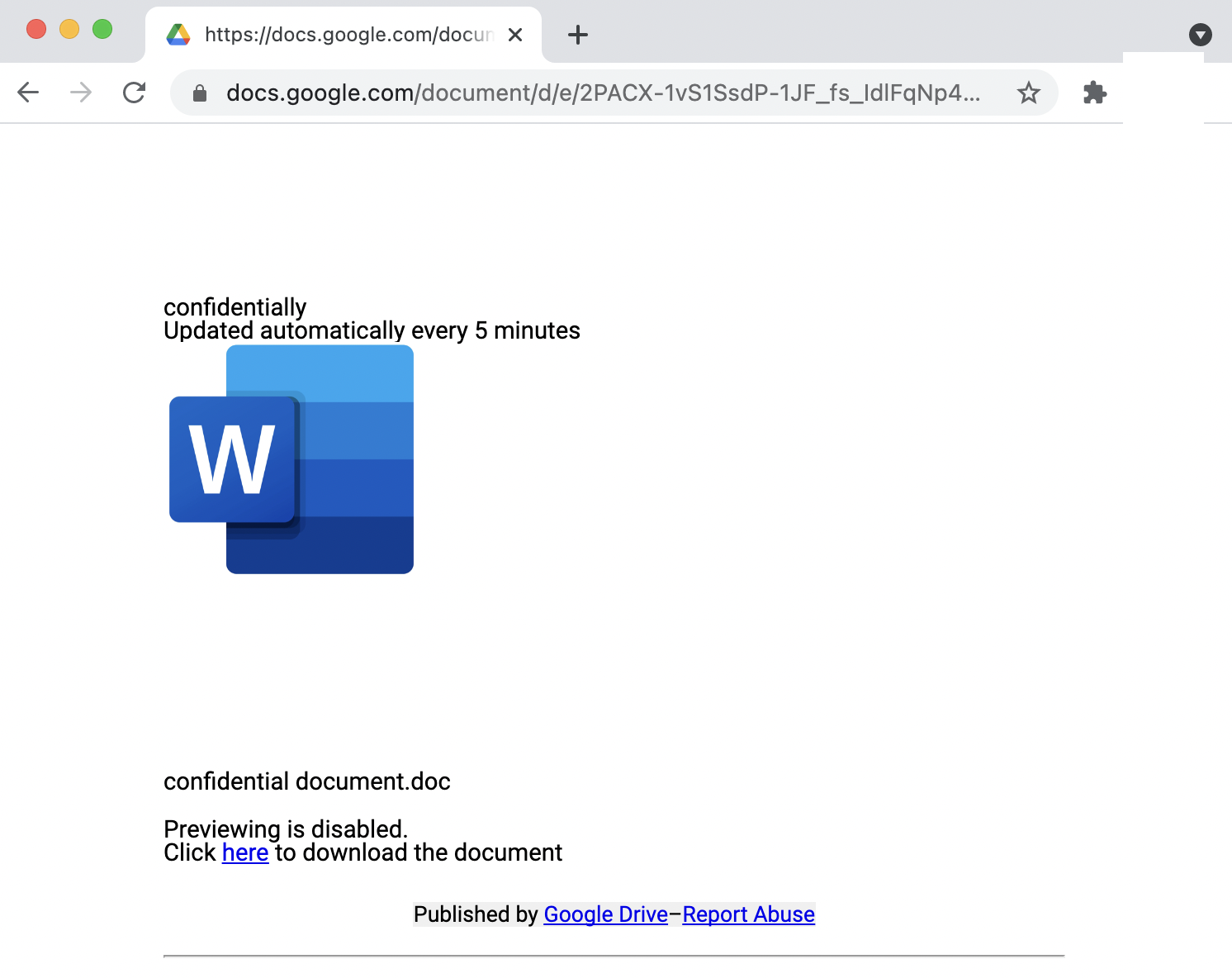

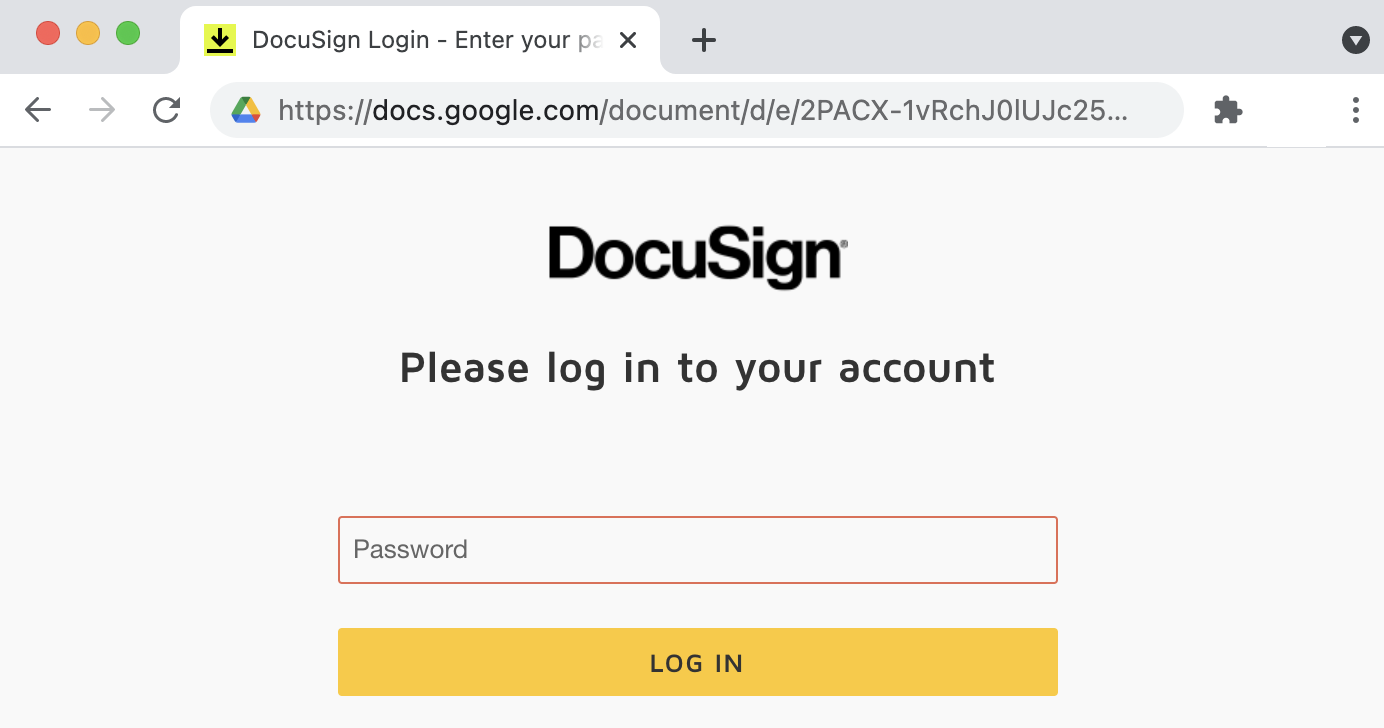

Lo stratagemma sfrutta il sistema di condivisione dei documenti su Google Docs, che mira a ingannare il visitatore facendogli credere di trovarsi di fronte a una pagina di login del servizio.

In realtà quello che viene visualizzato sullo schermo della vittima è un file HTML creato dai pirati, che lo hanno modificato in modo che venga visualizzato correttamente una volta che viene aperto il file condiviso attraverso il link.

Insomma: il trucchetto è pensato per indurre la vittima a pensare di dover inserire le credenziali per poter visualizzare il file, ma l’HTML in questione è progettato in odo da consentire ai pirati di appropriarsi dei dati di accesso inseriti.

Lo stratagemma, spiegano dalle parti di Avanan, sfrutta la credibilità di Google Docs non solo per ingannare il destinatario del messaggio, ma anche per aggirare i filtri utilizzati dalle aziende per bloccare i messaggi di phishing.

La tecnica, passaggio per passaggio, prevede la creazione della pagina in HTML, il suo caricamento su Google Docs e la sua apertura all’interno dell’ecosistema Google.

Questo passaggio è necessario perché la sua condivisione in questa fase mostrerebbe alla vittima solo il codice del file, senza ottenere una visualizzazione efficace. A questo punto, il pirata non deve fare altro che usare la funzione di pubblicazione sul Web e poi quella di incorporamento nella pubblicazione.

Risultato: il destinatario del messaggio, che di solito viene diffuso utilizzando tecniche di ingegneria sociale, si trova di fronte a una finta pagina di login assolutamente credibile.

Articoli correlati

-

Un trojan nelle chat di Microsoft Teams

Un trojan nelle chat di Microsoft TeamsFeb 18, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...