Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Lemon Duck ora sfrutta ProxyLogon per colpire i server Exchange

Mag 11, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

La botnet ha come obiettivo l’installazione di miner per cripto valute e ormai sfrutta un arsenale di tecniche di attacco estremamente variegato.

Se si parla di “eccellenza” nel cyber crimine, gli autori di Lemon Duck hanno diritto a un posto d’onore. I pirati informatici responsabili della diffusione della botnet, infatti, sono oggi uno dei gruppi considerati tecnicamente più abili.

A spiegarlo sono i ricercatori di Cisco Talos, che in un report pubblicato venerdì scorso riassumono le capacità dei cyber criminali alla luce della nuova versione del loro malware.

Lemon Duck è una botnet dedicata al cryptojacking con caratteristiche uniche e una versatilità che la rendono estremamente insidiosa. Oltre a prendere di mira i sistemi Windows e i dispositivi IoT con credenziali di accesso deboli o vulnerabilità conosciute, il malware ha acquisito col tempo la capacità di colpire anche i sistemi Linux.

Secondo i ricercatori di Talos, adesso i suoi autori hanno aggiunto al loro arsenale alcuni exploit legati alle vulnerabilità ProxyLogon dei server Microsoft Exchange emerse negli scorsi mesi.

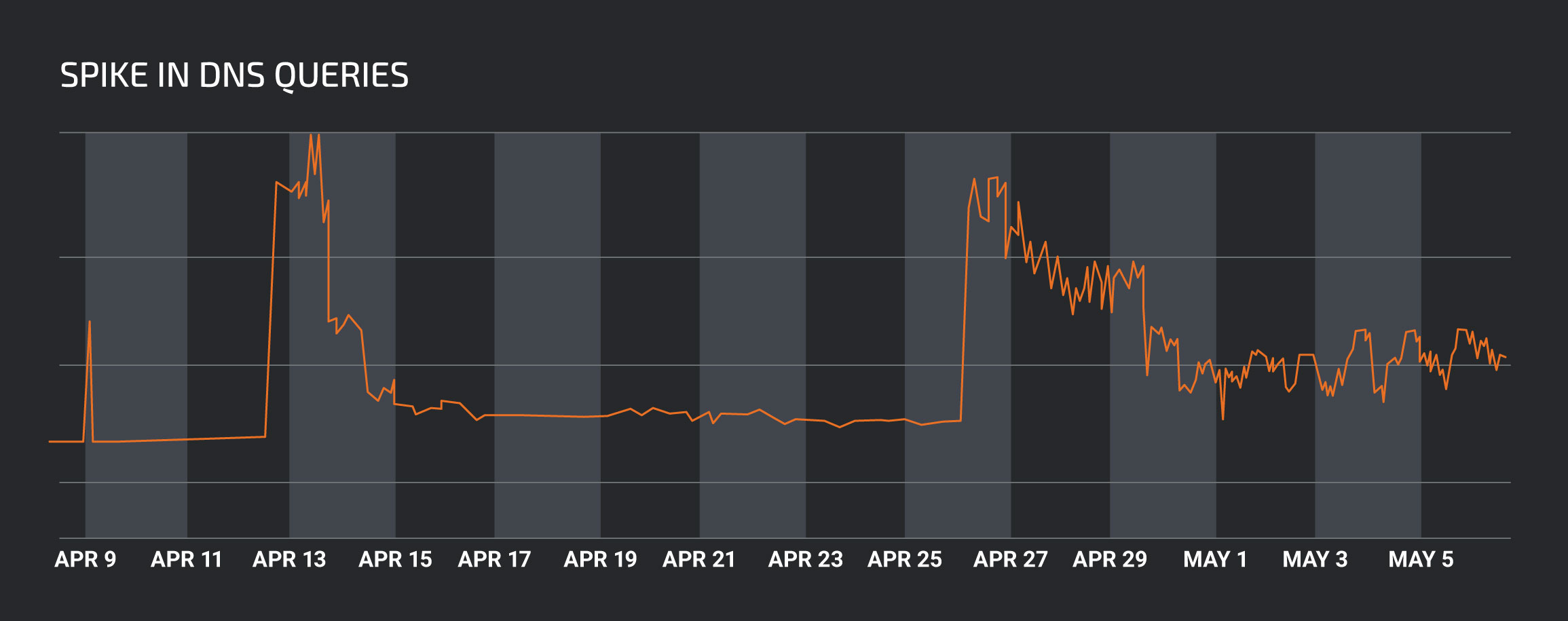

Insomma: Lemon Duck ha raggiunto livelli di raffinatezza notevoli e la sua diffusione ha subito un’ulteriore accelerazione, al punto che i ricercatori hanno rilevato una crescita nel numero di comunicazioni verso i server Command and Control utilizzati dai pirati per controllarne l’attività a distanza.

I paesi più colpiti da questa nuova campagna, stando al report, sarebbero Egitto, India, Iran, Filippine e Vietnam, ma gli attacchi non hanno risparmiato le Americhe e l’Europa.

Allo stato attuale, Lemon Duck utilizzerebbe quindi almeno 12 vettori inziali di attacco, che in molti casi consentono al malware di diffondersi in maniera autonoma.

La nuova versione del crypto miner, che sfrutta la potenza di calcolo del dispositivo infetto per generare Monero, integra un’ulteriore caratteristica. Si tratta di un componente aggiuntivo chiamato syspstem.dat, che ha lo scopo di eliminare dalla macchina compromessa eventuali miner “concorrenti”.

Articoli correlati

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...