Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Sorpresa: è comparsa una nuova variante di Mirai!

Mar 17, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

La botnet prende di mira numerosi dispositivi IoT, ma si concentra su alcuni dispositivi di D-Link, Netgear e SonicWall.

Dura a morire: a quasi 5 anni dalla sua comparsa, Mirai fa ancora parlare di sé. Ad allarmare gli esperti di sicurezza è una nuova versione della botnet che utilizza un mix di vecchie e nuove tecniche per compromettere i dispositivi IoT.

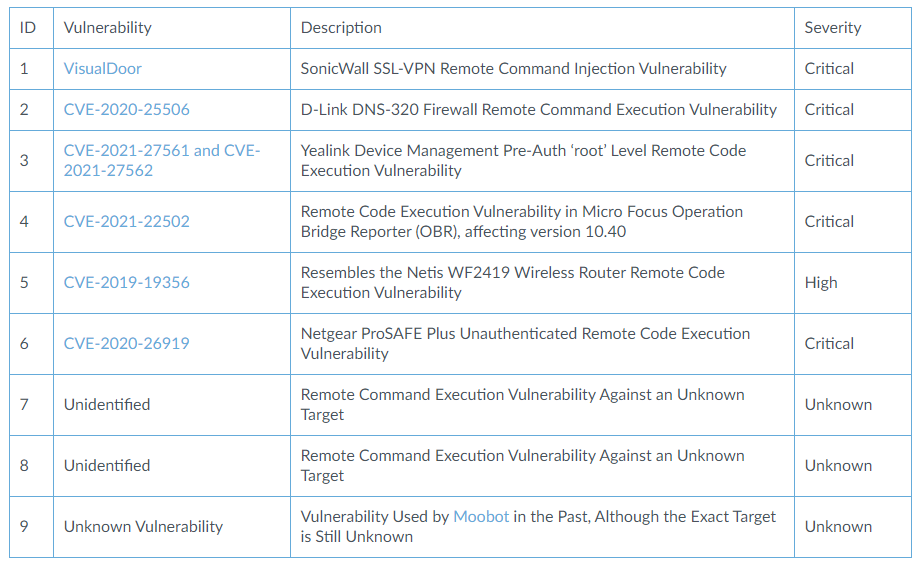

Come si legge nel report pubblicato su Internet dai ricercatori di Palo Alto Networks, la nuova variante è stata scoperta lo scorso febbraio. Secondo l’analisi condotta dalla Unit 42 della società di sicurezza, il malware sfrutterebbe una serie di vulnerabilità piuttosto recenti che prendono di mira alcune specifiche appliance di sicurezza.

La prima, battezzata con il nome di VisualDoor, è una falla di sicurezza nei sistemi SSL-VPN di SonicWall. A questa, gli autori della nuova versione di Mirai hanno affiancato l’uso di una serie di vulnerabilità conosciute che interessano i firewall D-Link (CVE-2020-25506) e Netgear ProSAFE PLUS (CVE-2020-26919).

Dall’analisi emergono anche altri possibili exploit, uno dei quali potrebbe fare leva su una vulnerabilità dei router wireless Netis WF2419 (CVE-2019-19356), mentre gli altri tre sono ancora in corso di identificazione, anche se i ricercatori sono convinti che riguardino altri dispositivi IoT.

Da un punto di vista tecnico, il malware agisce seguendo il classico modus operandi di Mirai: una volta ottenuto l’accesso al dispositivo, scarica e installa una serie di eseguibili che ne consentono la diffusione, utilizzando tecniche di brute forcing o attacchi a dizionario basati su elenchi di credenziali predefinite.

Tra i componenti individuati, ce ne sono anche alcuni (come Lolol.sh) che sono pensati per implementare un filtro al traffico indirizzato alle porte normalmente utilizzate per comunicazioni HTTP; telnet e SSH. Una procedura che rende più difficile la connessione in remoto da parte degli amministratori IT e garantisce un maggiore livello di persistenza del malware.

Il fatto che la nuova versione di Mirai utilizzi vulnerabilità conosciute, sottolineano i ricercatori, potrebbe permettere di arginare rapidamente gli attacchi attualmente in corso. La chiave, come al solito, è rappresentata dalle tempistiche con cui verranno applicate le patch.

Articoli correlati

-

Una falla in Chrome sfrutta Gemini Live...

Una falla in Chrome sfrutta Gemini Live...Mar 02, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Impennata delle scansioni dei portali...

Impennata delle scansioni dei portali...Ott 06, 2025 0

-

SonicWall vittima di un breach, la...

SonicWall vittima di un breach, la...Set 19, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...