Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

La password per i server di SolarWinds era in chiaro su GitHub

Dic 16, 2020 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, Malware, News, RSS, Vulnerabilità 0

Nessuna certezza sul fatto che sia stata usata per l’attacco che ha colpito l’azienda informatica, ma il livello della sicurezza era ridicolo.

Mentre gli esperti di cyber security si danno da fare per capire quali siano i reali contorni dell’attacco hacker che ha preso di mira decine (migliaia?) tra aziende ed enti pubblici, emergono nuovi dettagli sulle modalità con cui i pirati informatici potrebbero aver avuto accesso ai sistemi di SolarWinds.

L’azienda texana, come abbiamo spiegato in questo articolo, è all’origine dell’attacco supply chain che ha permesso ai cyber criminali di inserire il trojan SUNBURST all’interno degli aggiornamenti di Orion, il suo software per la gestione delle infrastrutture IT che sarebbe stato scaricato da 33.000 tra aziende e istituzioni in tutto il mondo.

Ora emergono dettagli su alcuni “piccoli difetti” nei sistemi di sicurezza di SolarWinds, che potrebbero spiegare come sia stato possibile per i pirati introdursi nei suoi sistemi.

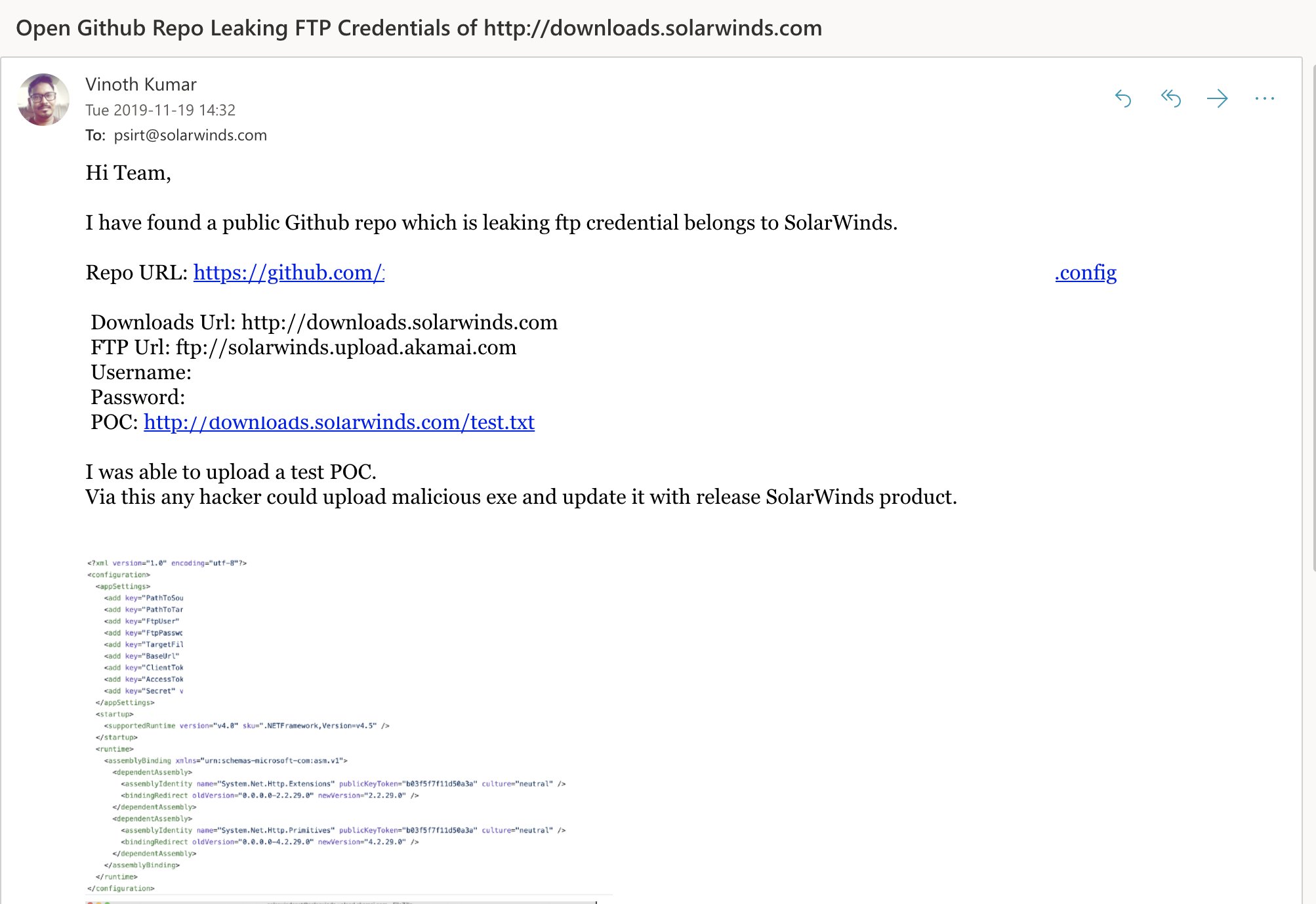

A riportarlo è Vinoth Kumar, un ricercatore che nel novembre 2019 ha segnalato agli amministratori dell’azienda che in un repository su GitHub erano accessibili username e password per il server FTP in cui sono memorizzati gli installer di Orion.

Come se non bastasse, il ricercatore fa notare che la password per l’accesso al servizio di upload degli eseguibili non era proprio aderente alle best practice in tema di credenziali: era infatti “solarwinds123”. Qualcosa che avrebbe potuto indovinare un bambino di 7 anni.

Possibile che i pirati abbiano utilizzato questa password per portare l’attacco? Beh, da un punto di vista cronologico i conti tornano. Secondo Kumar, le credenziali erano accessibili su GitHub già nel giugno 2018.

La prima versione di Orion contenente il malware (2019.4) è stata distribuita da SolarWinds il 5 novembre 2019, due settimane dopo la segnalazione di Kumar.

Insomma: non c’è nessuna certezza, ma è possibile che il più grande attacco hacker degli ultimi 5 anni abbia avuto origine da un errore di configurazione e un banale leak a livello di documentazione.

Articoli correlati

-

TeamViewer conferma: spie russe hanno...

TeamViewer conferma: spie russe hanno...Giu 29, 2024 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...