Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Doppia falla in Xerox DocuShare: documenti sensibili a rischio

Dic 03, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

L’azienda ha rilasciato un aggiornamento per correggere le due vulnerabilità, che avrebbero consentito di accedere ai dati o modificarli.

Quando una falla di sicurezza fa scomodare la Cybersecurity and Infrastructure Security Agency (CISA) statunitense, si può scommettere sul fatto che il bug riguarda uno dei “pezzi grossi” nel mondo business.

Anche questa volta la regola è confermata: DocuShare è infatti uno degli strumenti più apprezzati di Xerox che, a livello enterprise, rimane uno dei “giganti” nella fornitura di software e piattaforme per la gestione di database e documenti.

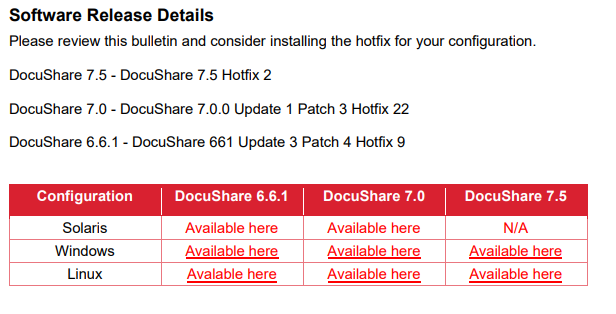

Le vulnerabilità, in questo caso, sono due (accorpate come CVE-2020-27177) e interessano le ultime release del software Xerox nelle versioni 6.6.1, 7.0 e 7.5.

Un pirata informatico in grado di sfruttarle potrebbe, in pratica, accedere ai documenti conservati su un server ed eventualmente modificarli.

Sui dettagli delle vulnerabilità, in realtà, si sa molto poco. Lo stringatissimo bollettino di sicurezza pubblicato da Xerox si limita a indicare i link per scaricare le patch per le varie versioni su Linux, Windows e Solaris (con eccezione della versione 7.5, che non è compatibile con il sistema operativo Solaris).

I pochi dettagli tecnici emersi parlano di possibili attacchi di tipo Server-Side Request Forgery (SSRF) ed External XML Entity Injection (XXE).

Entrambe le tecniche di attacco, come anticipato, consentirebbero di provocare un “leak” di informazioni e, potenzialmente, consentire a un cyber criminale di “inquinare” i dati contenuti sui server.

Dal momento che DocuShare è utilizzato normalmente da aziende di grandi dimensioni e che le infrastrutture di questo tipo sono spesso estremamente complesse, il richiamo da parte di CISA ha il chiaro obiettivo di sensibilizzare gli amministratori IT per applicare le patch il prima possibile.

Con il clima che si respira in questi mesi, in cui gli attacchi alle aziende e il numero di data breach è aumentato esponenzialmente, bug di questo tipo rischiano di rappresentare la classica goccia che può far traboccare il vaso.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...