Aggiornamenti recenti Giugno 30th, 2025 12:22 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

- Le stampanti multifunzione sono piene di bug! Uno espone la password di admin e Brother fa il record

- L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

- Windows 10: ancora un anno di aggiornamenti (quasi) gratis

- Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

Il malware ModPipe mette nel mirino i POS dei ristoranti

Nov 16, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I pirati informatici attaccano un software Oracle ampiamente utilizzato per la gestione dei pagamenti digitali nel settore della ristorazione.

Anche in periodo di pandemia, i ristoranti rimangono evidentemente un bersaglio particolarmente appetitoso per i pirati informatici. A prenderli di mira, in queste settimane, è un gruppo di cyber criminali che sfrutta un trojan studiato specificatamente per rubare i dati delle carte di credito dai sistemi POS usati nel settore della ristorazione e dell’ospitalità.

Il malware utilizzato dai pirati chiama ModPipe e, secondo quanto si legge in un rapporto pubblicato dai ricercatori di ESET, è pensato per colpire un software in particolare: Oracle Micros Restaurant Enterprise Series 3700.

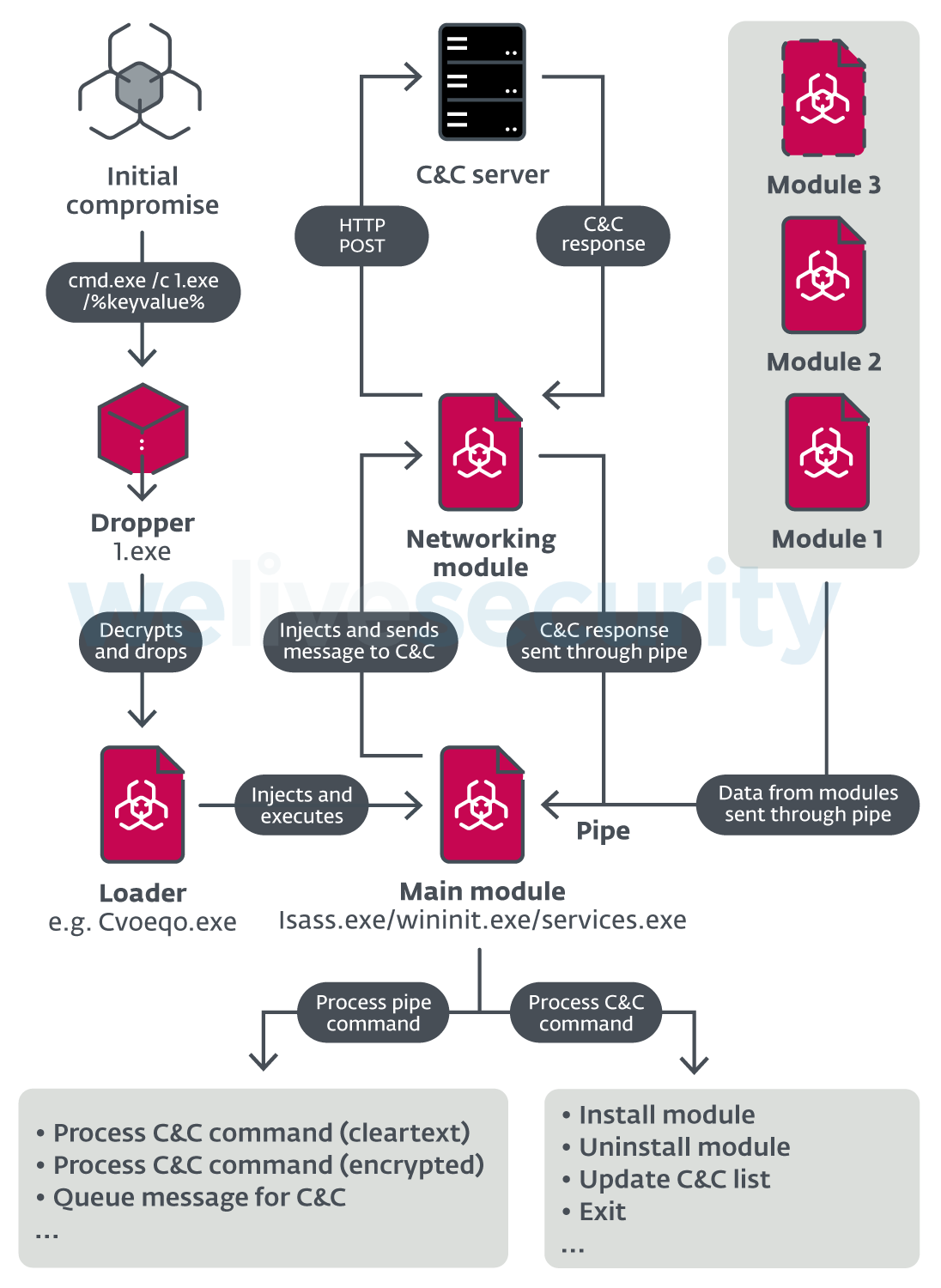

ModPipe, secondo gli esperti della società di sicurezza, è un malware estremamente complesso, dotato di una struttura modulare che consente ai suoi autori di aggiornarne caratteristiche e funzionalità con estrema facilità. Sulla sua efficacia, però, non ci sono certezze.

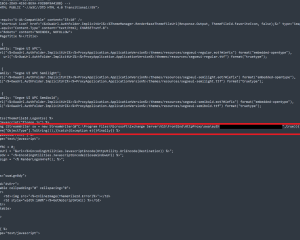

Il malware è certamente in grado di accedere a numerose informazioni “collaterali”, come alcune impostazioni del sistema, i nomi dei clienti e la cronologia delle operazioni. Per farlo, utilizza un modulo chiamato GetMicInfo, che consente di decrittare le password di accesso al database partendo dal registro di Windows.

Lo stratagemma, spiegano gli autori del report, denota una conoscenza approfondita del funzionamento del software Oracle, che potrebbe affondare le sue radici in un data breach subito dall’azienda nel 2016.

Stando all’analisi effettuata da ESET, per quel che si conosce finora ModPipe non permetterebbe di sottrarre le informazioni più “sensibili”, quelle cioè riguardanti i dati delle carte di credito utilizzate per i pagamenti.

Per ottenere queste informazioni, infatti, i pirati dovrebbero essere in grado di scardinare il sistema di crittografia che utilizza la passphrase locale per proteggere i dati. L’esistenza di un modulo che consenta di decodificare queste informazioni non è confermata, ma i ricercatori non la escludono a priori.

Difficile non condividere la posizione degli esperti ESET: chi realizzerebbe infatti un malware del genere se non avesse la possibilità di estrapolare i dati che gli servono per sfruttare l’attacco?

Articoli correlati

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

-

Leak Oracle Cloud: numerose compagnie...

Leak Oracle Cloud: numerose compagnie...Mar 27, 2025 0

-

Auriga: protezione multi-livello per i...

Auriga: protezione multi-livello per i...Dic 18, 2024 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Prompt injection indiretta, Google migliora la sua strategia di sicurezza a più livelli per l’IA

Cybercriminali russi aggirano l’MFA di Gmail con una campagna di phishing sofisticata

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una... -

Le stampanti multifunzione sono piene di bug! Uno espone la...

Le stampanti multifunzione sono piene di bug! Uno espone la...Giu 27, 2025 0

Durante un processo di analisi di vulnerabilità zero-day,... -

L’Iran lancia un attacco di spear-phishing contro...

L’Iran lancia un attacco di spear-phishing contro...Giu 26, 2025 0

I ricercatori di Check Point Research hanno individuato una... -

Windows 10: ancora un anno di aggiornamenti (quasi) gratis

Windows 10: ancora un anno di aggiornamenti (quasi) gratisGiu 25, 2025 0

Il 14 ottobre il supporto tecnico e di sicurezza per... -

Attacchi silenziosi ai server Exchange: keylogger in...

Attacchi silenziosi ai server Exchange: keylogger in...Giu 24, 2025 0

Una nuova campagna mirata ai server Microsoft Exchange...