Aggiornamenti recenti Maggio 20th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

Il malware ModPipe mette nel mirino i POS dei ristoranti

Nov 16, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I pirati informatici attaccano un software Oracle ampiamente utilizzato per la gestione dei pagamenti digitali nel settore della ristorazione.

Anche in periodo di pandemia, i ristoranti rimangono evidentemente un bersaglio particolarmente appetitoso per i pirati informatici. A prenderli di mira, in queste settimane, è un gruppo di cyber criminali che sfrutta un trojan studiato specificatamente per rubare i dati delle carte di credito dai sistemi POS usati nel settore della ristorazione e dell’ospitalità.

Il malware utilizzato dai pirati chiama ModPipe e, secondo quanto si legge in un rapporto pubblicato dai ricercatori di ESET, è pensato per colpire un software in particolare: Oracle Micros Restaurant Enterprise Series 3700.

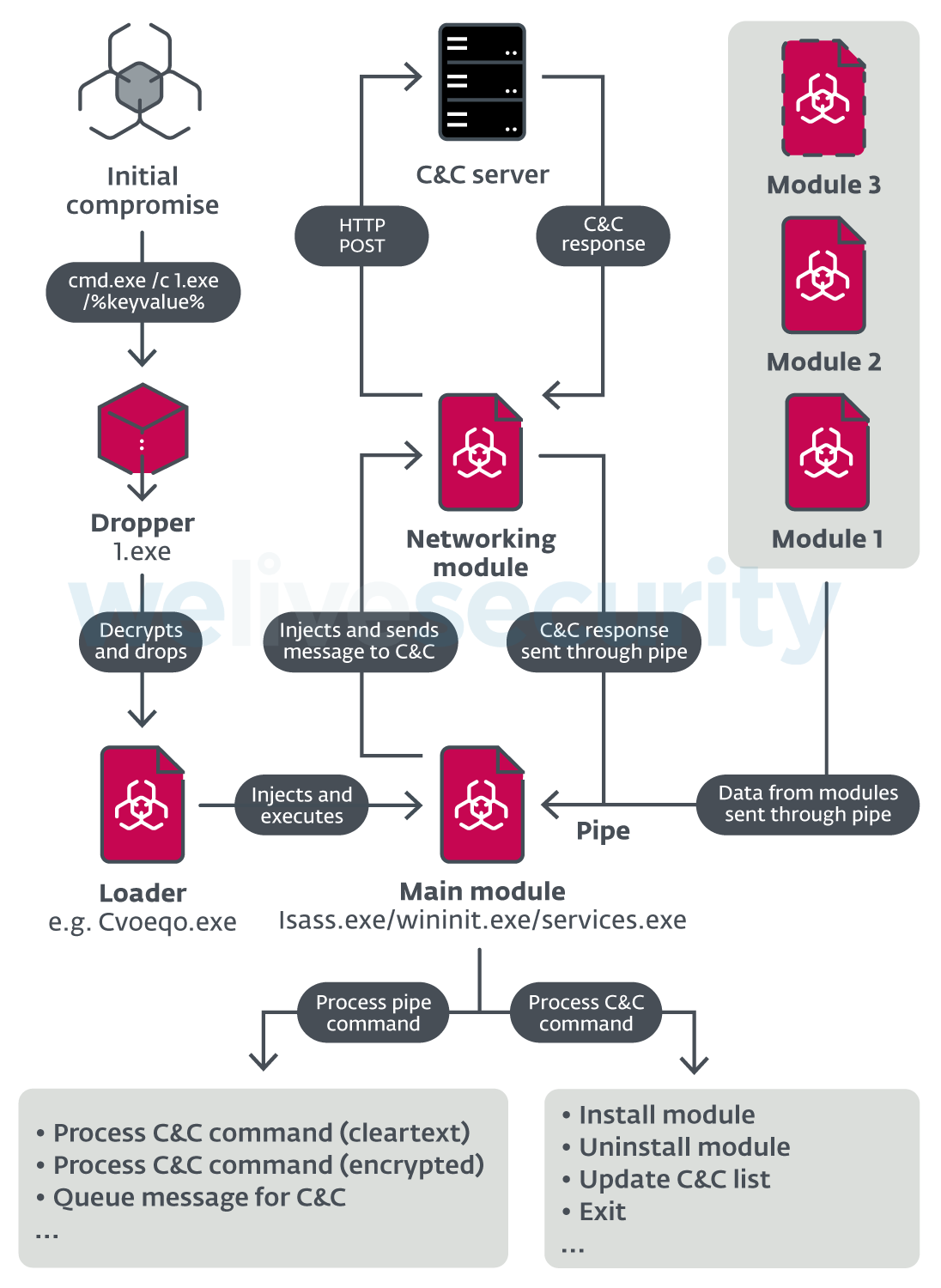

ModPipe, secondo gli esperti della società di sicurezza, è un malware estremamente complesso, dotato di una struttura modulare che consente ai suoi autori di aggiornarne caratteristiche e funzionalità con estrema facilità. Sulla sua efficacia, però, non ci sono certezze.

Il malware è certamente in grado di accedere a numerose informazioni “collaterali”, come alcune impostazioni del sistema, i nomi dei clienti e la cronologia delle operazioni. Per farlo, utilizza un modulo chiamato GetMicInfo, che consente di decrittare le password di accesso al database partendo dal registro di Windows.

Lo stratagemma, spiegano gli autori del report, denota una conoscenza approfondita del funzionamento del software Oracle, che potrebbe affondare le sue radici in un data breach subito dall’azienda nel 2016.

Stando all’analisi effettuata da ESET, per quel che si conosce finora ModPipe non permetterebbe di sottrarre le informazioni più “sensibili”, quelle cioè riguardanti i dati delle carte di credito utilizzate per i pagamenti.

Per ottenere queste informazioni, infatti, i pirati dovrebbero essere in grado di scardinare il sistema di crittografia che utilizza la passphrase locale per proteggere i dati. L’esistenza di un modulo che consenta di decodificare queste informazioni non è confermata, ma i ricercatori non la escludono a priori.

Difficile non condividere la posizione degli esperti ESET: chi realizzerebbe infatti un malware del genere se non avesse la possibilità di estrapolare i dati che gli servono per sfruttare l’attacco?

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

eSIM: una vulnerabilità introdotta da...

eSIM: una vulnerabilità introdotta da...Lug 14, 2025 0

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

Altro in questa categoria

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e...