Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

MosaicRegressor: adesso il trojan si nasconde dentro UEFI

Ott 05, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

Viene descritto come un “impianto” nel cuore del sistema. Secondo gli esperti di Kaspersky potrebbe essere stato sviluppato da un gruppo cinese.

Anche se non è il primo caso, la scoperta di un malware che agisce a livello del UEFI (Unified Extensible Firmware Interface) è comunque qualcosa di estremamente raro.

L’utilizzo di un malware in grado di agire a livello UEFI rappresenta infatti una minaccia particolarmente insidiosa a livello di persistenza. La sua presenza, infatti, non può essere contrastata nemmeno con la formattazione del disco.

Non stupisce, di conseguenza, che il caso di MosaicRegressor abbia attirato l’attenzione dei ricercatori di Kaspersky, che in un corposo report pubblicato sul blog ufficiale della società sicurezza ne analizzano caratteristiche e (probabile) origine.

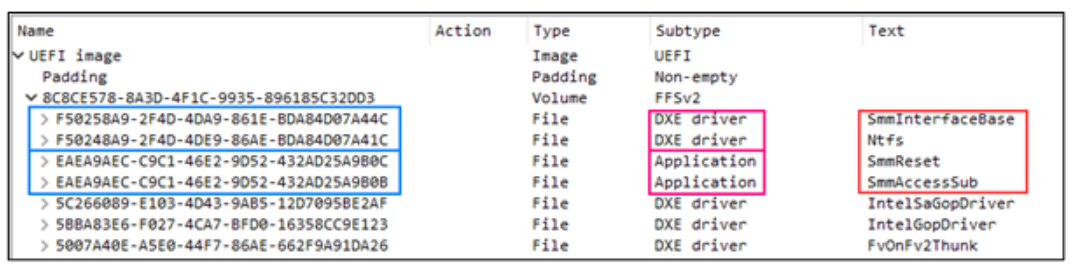

Nel dettaglio, i ricercatori hanno individuato una serie di componenti “sospetti” all’interno di un’immagine UEFI, alcuni dei quali sembrano essere derivati da quelli sviluppati da Hacking Team (un’azienda italiana produttrice di spyware – ndr) per alcuni dei suoi “impianti”.

L’esemplare individuato dagli analisti di Kaspersky, nonostante alcuni similitudini con i malware sviluppati dall’azienda italiana, hanno delle caratteristiche uniche che fanno pensare a una variante di una piattaforma battezzata con il nome di MosaicRegressor.

Il malware, spiegano i ricercatori, è composto da diversi moduli che interagiscono tra loro e hanno le funzionalità classiche di un trojan: dal recupero di informazioni sul sistema infetto al furto dei documenti memorizzati sul dispositivo.

Stando alle indagini condotte, il malware sarebbe stato utilizzato a partire dal 2017 e le vittime confermate comprenderebbero anche sedi diplomatiche in Africa, Asia ed Europa.

Per quanto riguarda l’attribuzione degli attacchi, dalle parti di Kaspersky non si sbilanciano troppo, ma alcuni degli indizi individuati fanno pensare a un autore asiatico e, in particolare, a qualcuno che abbia un legame con la Cina.

L’individuazione di MosaicRegressor, in ogni caso, è la conferma di un fenomeno in crescita che vede i gruppi APT (Advanced Persistent Threat) prendere di mira BIOS e UEFI per garantirsi un livello di persistenza elevato sulle macchine compromesse.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...