Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Invisibili per 9 anni: ESET accende i riflettori sul gruppo XDSpy

Ott 05, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

I cyber-spioni sarebbero attivi dal 2011, ma sarebbero riusciti a passare completamente inosservati fino a qualche mese fa.

Non capita spesso di individuare un nuovo protagonista nel panorama degli APT (Advanced Persistent Threat), i gruppi hacker che lavorano per conto di governi e servizi segreti. Più raro che mai è che i “nuovi arrivati” abbiano alle spalle quasi un decennio di attività nel settore del cyber-spionaggio.

Secondo i ricercatori di ESET, però, il gruppo battezzato come XDSpy sarebbe attivo fin dal 2011 e le loro operazioni sarebbero passate sottotraccia fino all’inizio del 2020, quando gli analisti si sono imbattuti in un malware che hanno definito “non particolarmente sofisticato”.

Nel loro report, i ricercatori spiegano che XDDown è un trojan modulare che integra diverse funzionalità: dalla raccolta di informazioni sul sistema, al furto di documenti e password, fino al tracciamento degli spostamenti attraverso il rilevamento delle connessioni alle reti Wi-Fi pubbliche.

Anche se il malware utilizzato dai pirati non è particolarmente complesso, i ricercatori di ESET hanno ricostruito parte dell’attività del gruppo, che avrebbe interessato principalmente l’Europa orientale e i Balcani. Nel dettaglio, gli hacker di XDSpy avrebbero colpito in Bielorussia, Moldavia, Russia, Serbia e Ucraina.

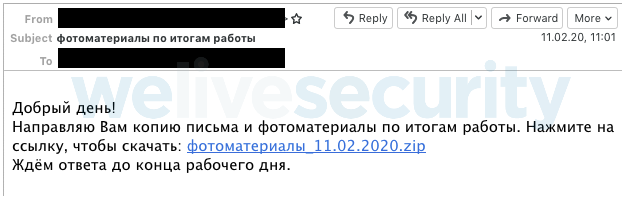

Il vettore di attacco utilizzato nelle campagne più recenti sarebbe rappresentato da classiche email di phishing, in buona parte facenti riferimento alla pandemia da Covid-19. Qualcosa di non molto originale, ma che evidentemente mantiene una sua efficacia.

La definizione di APT deriverebbe invece dal loro modus operandi, che secondo gli analisti avrebbe privilegiato l’offuscamento alla persistenza. In altre parole, il malware utilizzato da XDSpy integra alcune funzioni come l’eliminazione di alcuni plugin dopo un certo periodo di tempo che denota una maggiore attenzione alla necessità di rimanere “invisibili”.

Difficile capire quale sia la “paternità” del gruppo. Nel loro report, gli analisti rilevano come l’area di azione sia considerata normalmente appannaggio sia dei paesi facenti parte della NATO (con gli Stati Uniti come primi indiziati) sia del governo di Mosca.

- APT, ESET, Marco Schiaffino, USA, XDSpy

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...