Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

ServHelper raddoppia: oltre alla backdoor installa un miner

Lug 13, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del trojan integra un generatore di cripto-valuta che viene installato sul sistema infetto in un ambiente virtuale.

Perché limitarsi a rubare informazioni quando, nel frattempo, si può anche raggranellare qualche dollaro usando i sistemi infetti per generare cripto-valuta?

L’idea è venuta a TA505, un gruppo di pirati informatici specializzato in attacchi ad aziende operanti nel settore finanziario e commerciale. La nuova versione del loro ServHelper, un trojan che finora hanno utilizzato semplicemente per garantirsi l’accesso ai sistemi delle loro vittime, integra infatti un miner che viene installato automaticamente al momento dell’attacco.

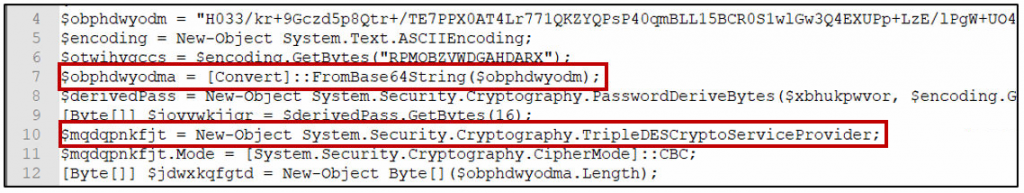

Come si legge nel dettagliatissimo report pubblicato da G Data, si tratta di un malware estremamente complesso, che sfrutta numerose tecniche di offuscamento e una serie di procedure per evitare di essere rilevato da eventuali sandbox.

Il vettore di attacco usato dai pirati, spiegano i ricercatori, è normalmente un messaggio di posta elettronica che contiene un file NSIS (Nullsoft Scriptable Install System) la cui apertura avvia la procedura d’infezione.

Il malware, per prima cosa, si preoccupa di verificare di non trovarsi in una sandbox virtuale. Per farlo, verifica in prima battuta la presenza di un file (C:\aaa_TouchMeNot_.txt) presente nelle istanze virtualizzate di Windows.

Solo a questo punto, il programma decodifica il modulo principale ServHelper e ne avvia l’esecuzione. Anche in questa seconda fase, però, viene eseguita una seconda verifica.

Questa volta il malware esegue un controllo di sistema attraverso System Management BIOS per ottenere informazioni sulle dimensioni della ROM e verificare che ammonti almeno a 2 MB.

Dal momento che non è presente alcuna ROM nei sistemi virtualizzati, a giudizio dei ricercatori l’operazione mira a verificare la presenza di indizi che indichino la presenza di un ambiente virtuale.

Se i controlli vanno a buon fine, ServHelper viene installato e, da questo momento, agisce come un servizio di controllo remoto, consentendo agli autori del malware un accesso completo al sistema.

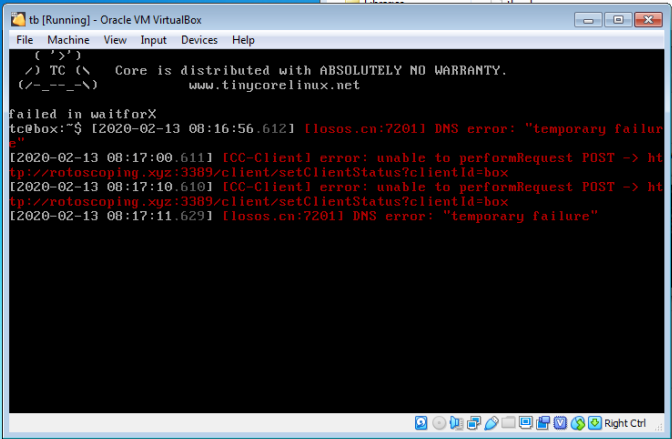

Il modulo aggiuntivo, che i ricercatori hanno battezzato con il nome di LoudMiner a causa del fatto che fa un uso intensivo delle risorse di sistema, sfrutta una tecnica di offuscamento basata sulla virtualizzazione. Una volta installato nssm.exe (Non-Sucking Service Manager), uno strumento gratuito che consente di gestire I servizi su sistemi Windows, avvia una sessione di VirtualBox al cui interno “gira” il miner.

Risultato: oltre ad avere un accesso completo al sistema, i pirati di TA505 hanno da subito una rendita fissa sfruttando la potenza di calcolo dei sistemi compromessi.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...