Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Hackera 23.000 server MongoDB e chiede il riscatto “ai sensi del GDPR”

Lug 02, 2020 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Scenario 0

Il pirata informatico chiede 120 euro per non denunciare gli amministratori dei server alle autorità di garanzia della privacy.

Chi pensava che la corretta applicazione del GDPR non sarebbe stata supportata da controlli adeguati, oggi deve ricredersi. L’unico elemento inaspettato è che la sorveglianza sul rispetto delle norme sulla protezione dei dati non viene esercitata dalle autorità europee, ma dai pirati informatici.

Si tratta, in realtà, di una variante degli attacchi ransomware visti già qualche tempo fa e che prendono di mira gli amministratori IT troppo distratti (o pigri) per ricordarsi di proteggere l’accesso ai loro database con username e password.

Se in passato, però, i pirati informatici cancellavano i dati minacciando di non restituirli in caso di mancato pagamento del riscatto, oggi hanno trovato un altro strumento di pressione per le loro cyber-estorsioni: minacciare l’amministratore di denunciare il mancato rispetto delle norme GDPR.

Il fenomeno non è nuovo ma l’ultimo caso, segnalato dal Victor Gevers, ha davvero del clamoroso. Il ricercatore ha infatti segnalato sui social network una campagna di estorsioni apparentemente condotta da un singolo hacker, che avrebbe colpito la bellezza di 23.000 server MongoDB.

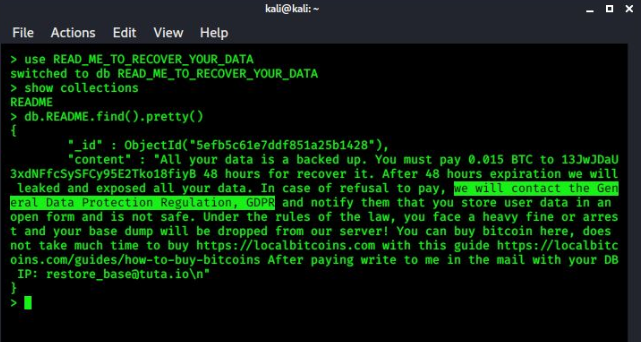

Il modus operandi del cyber criminale è piuttosto semplice: utilizza degli strumenti automatizzati per individuare i server esposti su Internet senza credenziali di accesso, copia i dati memorizzati al loro interno e poi lascia una richiesta di “riscatto” in cui minaccia esplicitamente di denunciare alle autorità l’assenza di precauzione adeguate nella conservazione dei dati.

La strategia adottata dallo sconosciuto hacker, in ogni caso, è piuttosto brillante. Considerato il fatto che una violazione del GDPR può portare a multe piuttosto salate (fino al 4% del fatturato annuo dell’azienda) una richiesta di riscatto di soli 0,015 Bitcoin (123 euro al cambio attuale) può essere facilmente accettata da qualsiasi azienda che non voglia correre il rischio di subire indagini o sanzioni.

D’altra parte anche una somma modesta come quella richiesta, se pagata da una buona percentuale dei 23.000 server compromessi, si trasforma in un bel tesoretto. Soprattutto se si considera il fatto che il pirata informatico in questione non si è certo ammazzato di lavoro.

Tutto quello che ha fatto, in fondo, è stato mettere a punto un sistema automatizzato per individuare i server configurati in maniera insicura.

Articoli correlati

-

Arriva “Zyxel Commercialisti...

Arriva “Zyxel Commercialisti...Ott 22, 2025 0

-

Meta accusata di pratiche illegali che...

Meta accusata di pratiche illegali che...Mar 04, 2024 0

-

MongoDB vittima di un breach: esposti i...

MongoDB vittima di un breach: esposti i...Dic 20, 2023 0

-

Vulnerabilità 3CX: la compagnia chiede...

Vulnerabilità 3CX: la compagnia chiede...Dic 19, 2023 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...