Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

I pirati nord-coreani di Lazarus adesso usano malware “in affitto”

Dic 12, 2019 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

L’utilizzo di un nuovo malware sarebbe il senale di una strana collaborazione tra il gruppo di “hacker di stato” Lazarus e i cyber-criminali di TrickBot.

Il mondo della pirateria informatica, ormai da anni, è caratterizzato da forme di collaborazione più o meno strette tra vari gruppi di pirati informatici. Una delle poche “barriere” che vengono considerate invalicabili è quella tra “comuni” cyber-criminali e i gruppi APT, quelli cioè che agiscono per conto di governi e servizi segreti. Ora sembra che anche questa distinzione sia caduta.

A segnalarlo sono i ricercatori di SentinelOne, che in un report pubblicato sul sito della società di sicurezza spiegano di aver individuato uno stretto rapporto tra il gruppo di cyber-spionaggio Lazarus e i pirati informatici di TrickBot.

Lazarus, di cui ci è capitato di parlare più volte su Security Info, è il gruppo APT che gli esperti di sicurezza considerano da sempre collegato al governo della Nord Corea e fino a oggi la sua attività si era caratterizzata per l’utilizzo di strumenti di hacking “fatti in casa”.

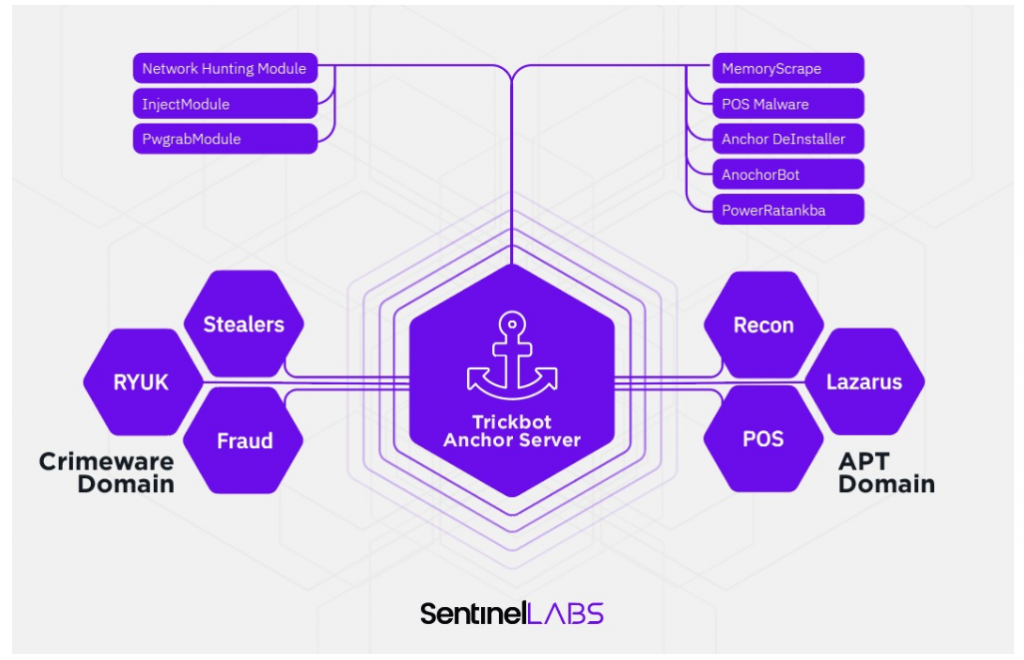

Secondo gli analisti di SentinelOne, però, adesso la loro attività sfrutterebbe Anchor, un nuovo modulo di spionaggio sviluppato dal gruppo TrickBot.

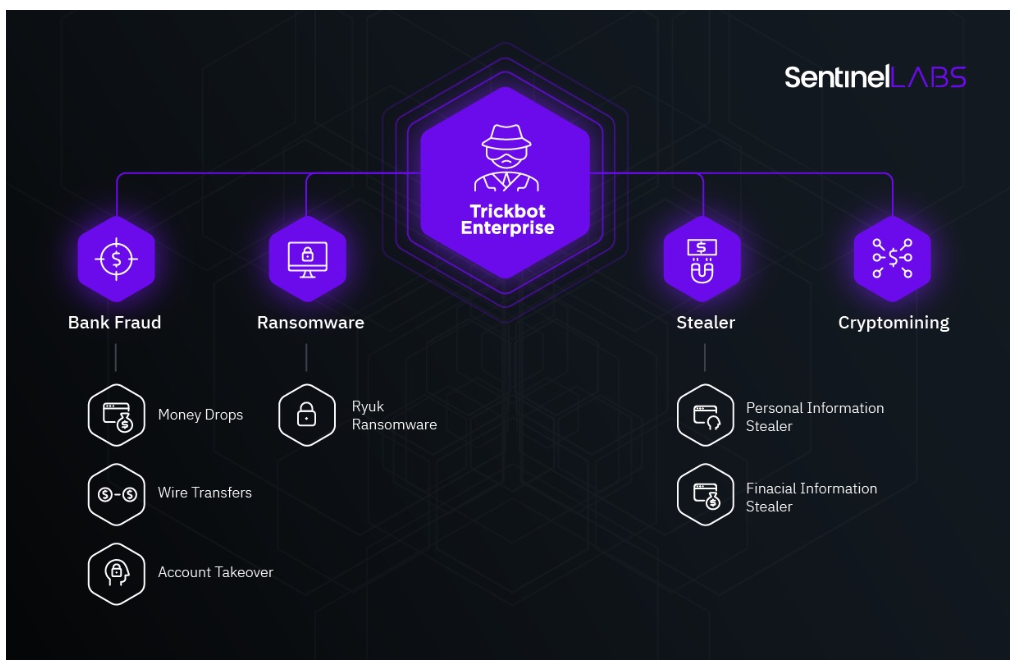

Quest’ultimo è un soggetto ben conosciuto, che fa parte però di quella “delinquenza comune” normalmente attiva in settori orientati alla raccolta di credenziali bancarie e attacchi a soggetti che operano nella finanza.

In quest’ottica, il fatto che usi la formula del malware as a service, cioè che affitti ad altri criminali i suoi software, non stupisce più di tanto. Tanto più che la gang è nota per fornire servizi personalizzati in base alle esigenze dei suoi clienti.

Il nuovo modulo, però, sembra pensato proprio per chi vuole guadagnare un livello di elevata persistenza sulla macchina compromessa senza dare troppo nell’occhio. Qualcosa, cioè, che può interessare principalmente a hacker che puntano ad attacchi mirati e allo spionaggio.

In realtà, come spiegano i ricercatori nel report, Anchor consiste di una collezione di strumenti estremamente evoluti che, molto probabilmente, sono stati pensati in origine per “clienti” interessati a colpire bersagli di alto livello del settore finanziario.

L’interessamento del gruppo Lazarus è probabilmente dovuto a una semplice intuizione: lo stesso set di strumenti può essere utilizzato per portare avanti attività di spionaggio. Il modulo, infatti, integra sistemi per cancellare le tracce dell’attacco e per offuscare l’attività del malware che si prestano alla perfezione a questo tipo di attività.

Insomma: è probabile che i pirati di TrickBot non avessero assolutamente idea che il loro nuovo “prodotto” avrebbe potuto suscitare l’interesse di un gruppo di hacker di stato. Considerato che il detto “pecunia non olet” si applica benissimo anche ai bassifondi del Web, la strana alleanza tra TrickBot e Lazarus non deve stupire più di tanto.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

Lazarus ha colpito alcune compagnie...

Lazarus ha colpito alcune compagnie...Ott 23, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...