Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Autogol di Xiaomi: il software di sicurezza ha una falla… di sicurezza

Apr 05, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

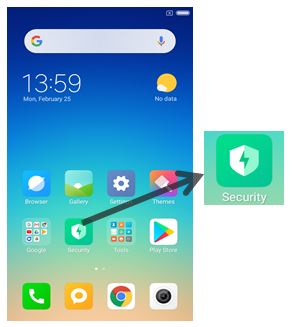

Il bug si nascondeva in Guard Provider, un’app preinstallata sui dispositivi Xiaomi. La vulnerabilità permette un attacco Man-in-the-Middle.

In ambiente Android ormai i maggiori problemi sembrano derivare dalle applicazioni preinstallate sui dispositivi. Succede nel caso degli attacchi che colpiscono la filiera di produzione (ne abbiamo parlato in questo articolo) ma anche per altri motivi.

Nel caso di Xiaomi, per esempio, la grana si è presentata sotto forma di una vulnerabilità in grado di consentire un attacco di tipo Man-in-the-Middle (MiTM) ai danni dei dispositivi del produttore cinese.

E non stiamo parlando di poca cosa: l’azienda con sede a Pechino, infatti, detiene una quota di mercato dell’8% nel settore mobile, che ne fa il terzo produttore al mondo. Stiamo parlando, quindi, di milioni di smartphone potenzialmente a rischio attacco.

Ma qual è esattamente il problema? Come spiegano i ricercatori di Check Point, che hanno individuato la falla e ne hanno descritto i dettagli in un report pubblicato su Internet, la vulnerabilità in questione si trova in un’applicazione di sicurezza preinstallata sui dispositivi Xiaomi.

Si chiama Guard Provider e avrebbe il compito di individuare eventuali malware, ma il bug nel suo codice avrebbe permesso a un eventuale pirata di portare l’attacco nel momento in cui si fosse trovato connesso alla stessa rete Wi-Fi.

All’origine del problema, secondo i ricercatori, c’è il fatto che l’applicazione è stata usata sfruttando troppi SDK (Software Development Kit) di terze parti che hanno portato, in buon sostanza, a un conflitto che ha messo a rischio gli utenti Xiaomi. In gergo questo fenomeno viene definito SDK Fatigue.

L’uso di questi kit di sviluppo, che per gli sviluppatori rappresentano una pratica scorciatoia per inserire funzionalità senza dover scrivere troppo codice, ha infatti un rovescio della medaglia: utilizzando porzioni di codice che non sono state scritte per lavorare insieme, si rischia il patatrac.

In questo caso è andata tutto sommato bene, visto che in seguito alla segnalazione di Check Point il produttore ha potuto sviluppare e distribuire tempestivamente la patch che corregge la falla di sicurezza e non sono stati registrati tentativi di attacco che sfruttassero il bug. La prossima volta, però, potrebbe finire peggio.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...