Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Crypto-Jacking via browser in calo: ora si mina con il malware

Apr 08, 2019 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

L’ondata di attacchi ai siti Web sta scemando e crescono i malware dedicati. Gli esperti: “i cyber-criminali riescono a guadagnare più denaro”.

Bitcoin e altre cripto-valute rimangono il metodo preferito dai pirati informatici per riempirsi le tasche tecniche ai danni delle loro vittime.

Secondo i ricercatori del team X-Force di IBM, però, la strategia dei cyber-criminali si sta lentamente evolvendo. Come spiega Charles DeBeck in un report pubblicato su Internet, la sbornia legata all’uso di JavaScript inseriti all’interno di siti Internet (Crypto-Jacking) sta passando e i pirati puntano sempre più spesso sui malware.

Il motivo? Una questione di efficacia. Il Crypto-Jacking, infatti, fa comunque leva sul browser delle vittime e consente di sfruttare solo una parte della potenza di calcolo del computer per generare cripto-valuta. L’uso di veri e propri malware permette invece di agire con maggiore libertà.

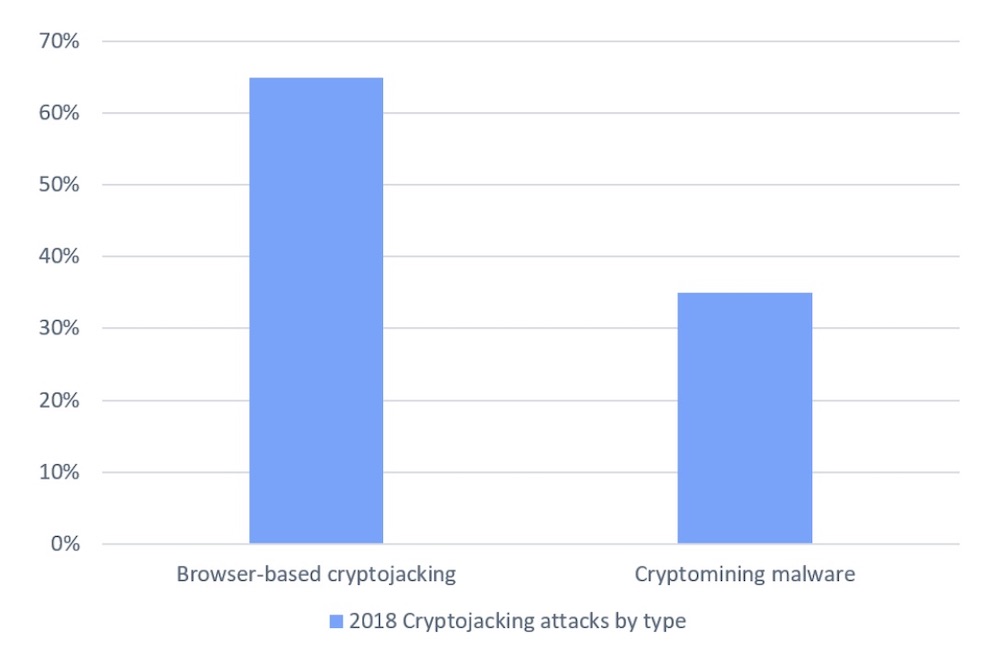

Nel corso del 2018 il Crypto-Jacking l’ha fatta da padrone, come confermano i casi registrati dalle società di sicurezza.

Il progressivo abbandono del Crypto-Jacking è dovuto a numerosi fattori. IL primo riguarda il fatto he hanno cominciato a comparire strumenti specializzati per rilevare la presenza di JavaScript sui siti che visualizzano un avviso agli utenti quando uno di questi è presente.

Contemporaneamente, molti software antivirus hanno cominciato a rilevare i JavaScript di questo tipo e segnalarne la presenza.

Non ultimo, c’è da considerare l’abbandono di CoinHive, uno degli script più usati per questo scopo e di cui abbiamo parlato ampiamente in questo articolo.

In particolare, la questione si focalizza sulle diverse caratteristiche delle varie cripto-valute. I JavaScript sui siti Internet (come CoinHive) possono avere buone prestazioni solo quando generano Monero, una valuta digitale i cui algoritmi di elaborazione sono ottimizzati per i calcoli della CPU.

La maggior parte delle cripto-valute, però, forniscono prestazioni migliori quando si sfrutta il processore grafico e, per farlo, è necessario avere un livello di accesso al sistema più “profondo”.

Ecco perché i cyber-criminali sembrano aver deciso di puntare con decisione sulla diffusione di malware, investendo anche nell’evoluzione del codice usato per impedire che gli antivirus siano in grado di individuarli.

Un esempio di questo tipo di evoluzione è la comparsa di GhostMiner, un malware “fileless”, residente cioè solo in memoria e che è di conseguenza molto più difficile da individuare rispetto a quelli tradizionali.

Articoli correlati

-

Una nuova campagna sfrutta Selenium...

Una nuova campagna sfrutta Selenium...Lug 29, 2024 0

-

Scoperti attacchi contro server...

Scoperti attacchi contro server...Ott 27, 2023 0

-

Kubernetes preso di mira da due...

Kubernetes preso di mira da due...Mar 27, 2023 0

-

Ransomware sempre più veloce: meno di...

Ransomware sempre più veloce: meno di...Mar 13, 2023 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...