Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

Falla in WinRAR vecchia di 19 anni mette a rischio 500 milioni di utenti

Feb 20, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il bug nel software per la gestione degli archivi compressi consente l’esecuzione di codice in remoto. E c’è chi offre 100.000 dollari per i dettagli…

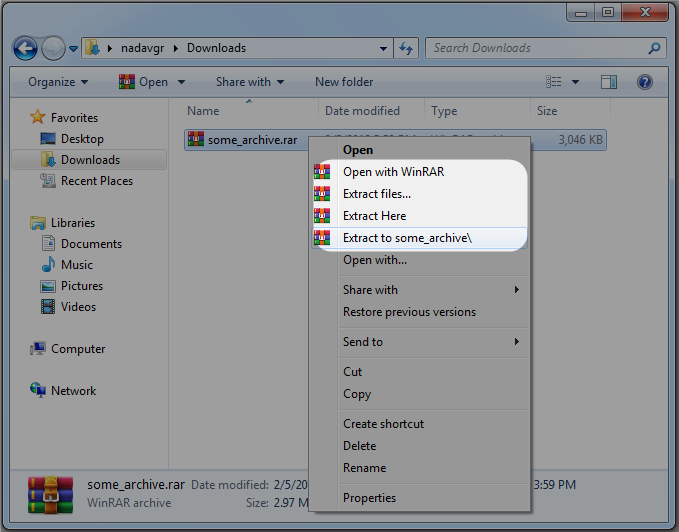

Una vulnerabilità presente da almeno 19 anni in uno dei software più diffusi sui PC Windows mette a rischio almeno 500 milioni di utenti. A spiegarlo è Nadav Grossman, un ricercatore di Check Point che ha spulciato il codice di un programma “storico” come WinRAR.

WinRAR, almeno teoricamente, è uno shareware, cioè un software per il quale è disponibile una versione gratuita “in prova” ma che dovrebbe essere acquistato. In realtà la versione trial di WInRAR funziona regolarmente, salvo visualizzare periodicamente un “invito” a regolarizzare la licenza.

Come risultato, WinRAR è uno dei software più utilizzati dagli utenti Windows per gestire archivi compressi in diversi formati. Non stupisce, di conseguenza, che pirati informatici (e non solo) siano più che interessati a eventuali vulneraiblità in WinRAR.

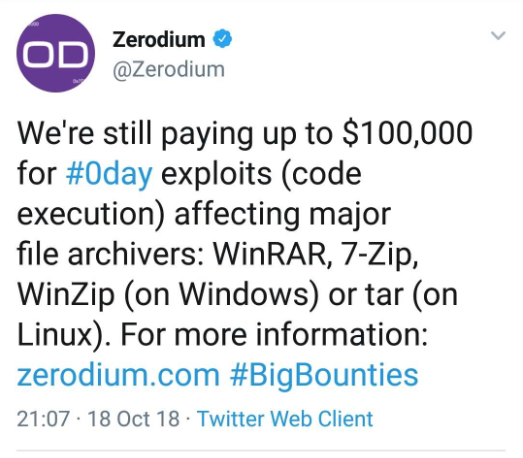

Per avere un’idea di quanto possa essere “appetitosa” una vulneraiblità “zero-day” nel celebre software per la estione degli archivi compressi, basta considerare che Zerodium, la società specializzata nella compravendita di exploit, è arrivata a offrire la bellezza di 100.000 dollari per uno zero-day di WinRAR.

Per fortuna, il bug n questione è stato scoperto da una società di sicurezza che si muove sui binari della responsible disclosure e, di conseguenza, l’exploit non rischia di finire nelle mani sbagliate.

Passando ai dettagli della vulnerabilità, Grossman spiega che tutto gira intorno al formato compresso ACE. Il formato proprietario ACE è piuttosto particolare. Per creare gli archivi è infatti indispensabile utilizzare WinACE, ma per estrarre i file è possibile utilizzare porzioni di codice libere, integrate (manco a dirlo) anche in WinRAR.

Ed è proprio nella gestione dei file compressi informato ACE che si annida la vulnerabilità scoperta da Grossman. Si tratta, spiega il ricercatore in un report distribuito alla stampa, di un bug che consente l’avvio di esecuzione di codice in remoto al momento stesso dell’estrazione dei file.

Detto in soldoni: non appena qualcuno apre un archivio malevolo in formato ACE usando WinRAR, il malware al suo interno viene installato sul computer.

Grossman spiega che è possibile anche utilizzare l’exploit per estrarre il file nella cartella che contiene i programmi che vengono inseriti nell’elenco delle applicazioni attivate all’avvio del computer (garantendo la persistenza di un eventuale malware) e che è anche possibile utilizzare SMB per colpire altre macchine collegate in rete.

Patch in arrivo? No. Dopo che Check Point ha contattato il team di sviluppo dedicato a WInRAR, infatti, I programmatori si sono resi conto che il progetto legato a UNACEV2.DLL, la libreria di terze parti utilizzata per estrarre gli archivi in formato ACE, non è stata aggiornata dal 2005 e che non è possibile avere accesso al codice sorgente.

La soluzione, quindi, è molto più pragmatica: WinRAR 5.70 beta1 (cioè la nuova versione del programma – ndr) non supporterà più il formato ACE.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Check Point acquisisce Veriti e la sua...

Check Point acquisisce Veriti e la sua...Mag 28, 2025 0

-

Di nuovo, una vecchia vulnerabilità di...

Di nuovo, una vecchia vulnerabilità di...Feb 07, 2025 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...