Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Il futuro della sicurezza passa per consolidamento e open source

Feb 19, 2019 Giancarlo Calzetta News, RSS, Scenario, Tecnologia 0

Al CPX 360 di Vienna, l’evento annuale di sicurezza informatica di Check Point dedicato a partner e clienti, abbiamo fatto due chiacchiere con Gil Shwed, founder e CEO dell’azienda israeliana, per affrontrare il tema del consolidamento

Sicurezza informatica: un problema con così tante sfaccettature da credere che alla fine sia impossibile arrivare a una soluzione definitiva. Eppure, qualcosa bisogna fare per rintuzzare l’incredibile quantità di attacchi che i nostri dispositivi, le aziende e i computer subiscono ogni giorno.

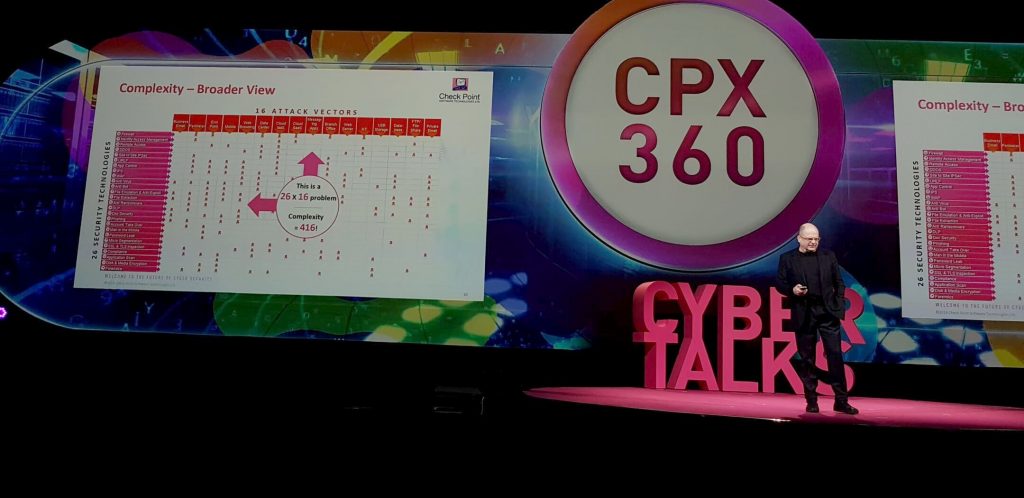

Durante il suo discorso d’apertura del CPX360, Gil Shwed ha affrontato uno degli aspetti più delicati del tema: quali software scegliere per arrivare a proteggere adeguatamente un’azienda.

Il nodo è stato trattato portando due esempi, quello di un CIO che per proteggere un’azienda di 3500 persone usa 14 diversi software e quello di un CIO che per proteggere un’azienda di 6000 persone usa software di 4 vendor innestati sulla piattaforma Infinity 2.0 di Check Point.

A prescindere dall’ovvia sviolinata per il proprio prodotto, gli esempi avevano effettivamente qualcosa di interessante da dire. Creando una matrice che su di un asse recava i possibili vettori d’attacco e sull’altro le tecnologie necessarie a gestirne la difesa, appariva subito evidente che il primo CIO spendeva più denaro per ottenere una copertura molto minore nei confronti delle minacce. Il secondo CIO, oltre a una spesa minore e a una copertura maggiore, aveva anche il vantaggio di una interfaccia integrata in grado di semplificargli il lavoro di analisi e gestione.

“Nelle aziende che usano software proveniente da 14 vendor” – ha fatto notare Gil Shwed – “servono 30 persone per gestire la parte IT. In quelle che impiegano prodotti di soli 4 vendor ne servono 5”. Ma il vero punto è quello della copertura.

Anche ammettendo che i software scelti dal primo CIO siano più efficaci nel coprire le aree di competenza, resta il problema, grave, delle aree scoperte.

È meglio avere una protezione di livello eccellente in poche aree o una di buon livello in tutte? La risposta la si deve trovare di volta in volta nelle necessità di chi gestisce la sicurezza, ma è ovvio che il tema va affrontato, soprattutto alla luce della minaccia che l’esplosione degli IoT comporta per ogni impresa. “Non puoi proteggerti contro quello che non vedi” – ha detto Shwed – “e per questo è importante avere sempre una mappa completa di quello che compone la propria rete aziendale”.

La soluzione a questo problema, secondo Check Point, sono i nano agents, mini programmi leggeri e snelli che vanno installati negli IoT per integrarli nella gestione dei dispositivi di rete e permetterne il monitoraggio del funzionamento. Per di più, Check Point punta a velocizzarne l’adozione aprendo la piattaforma Infinity 2.0 al mondo dell’open source. “Entro un paio di settimane” – ha annunciato il CEO – “troverete i primi nano agents disponibili su GitHub”.

Un cambio di paradigma importante quello di portare la sicurezza all’interno degli IoT anche se non era prevista, ma è una mossa che potrebbe portare a molti benefici se l’ecosistema open dovesse ingranare, facendo partire dal basso una serie di misure di sicurezza valide anche per dispositivi che non erano nati come sicuri.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...