Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Attacco ai router MikroTik: i pirati sniffano il traffico dei dispositivi

Set 05, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

La botnet scoperta dai ricercatori dirotta tutti i dati ricevuti e trasmessi ai pirati informatici, che hanno combinato anche qualche pasticcio…

Niente da fare: sembra proprio che i router MikroTik, molto diffusi in Russia e Brasile, siano destinati a rappresentare una perenne voragine di sicurezza che i pirati trovano modo di sfruttare in modo sempre diverso.

A inguaiare i proprietari dei dispositivi prodotti dall’azienda lettone è una particolare vulnerabilità (CVE-2018-14847) che il produttore ha corretto alla fine dello scorso aprile. Purtroppo, però, sembra che ci siano in circolazione parecchi router che non sono stati aggiornati e per i cyber-criminali questo equivale a un invito a nozze.

Questa volta, però, l’attacco dei pirati sembra avere contorni davvero preoccupanti. Al posto di limitarsi a prendere il controllo dei dispositivi e utilizzarli per le solite amenità come attacchi DDoS, i cyber-criminali hanno pensato bene di utilizzare la vulnerabilità per distribuire un malware in grado di dirottare tutto il traffico verso alcuni loro server.

Secondo Qihoo 360, che ha individuato la botnet e ne ha descritto le caratteristiche in un report, i dispositivi compromessi sarebbero almeno 7.500 e trasmetterebbero tutti i dati a un certo numero di server.

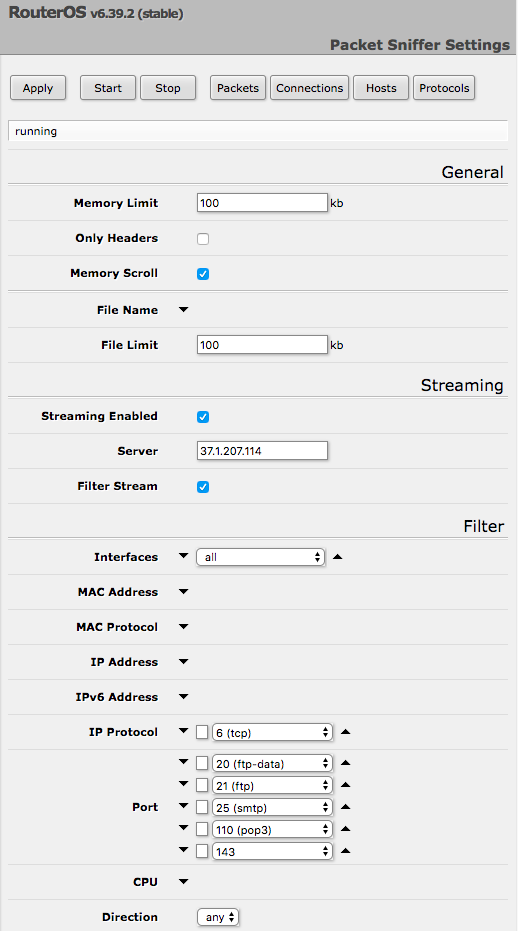

I pirati, nel dettaglio, sembrano interessati ai dati in transito attraverso le porte 20, 21, 25, 110 e 143. Tradotto: FTP, SMTP, POP3 e IMAP. Insomma, stanno facendo il pieno di dati e email.

In teoria il malware utilizzato dai cyber-criminali avrebbe anche un’altra funzionalità che, di questi tempi, va per la maggiore: l’uso dei dispositivi per diffondere uno script (il solito CoinHive) in grado di sfruttare la potenza di calcolo dei dispositivi collegati al router per generare cripto-valuta.

Lo stratagemma adottato è quello di usare un proxy per dirottare tutti i dispositivi su una pagina che contiene lo script. Peccato che i pirati abbiano sbagliato a impostare il proxy, bloccando tutte le risorse Web esterne, comprese quelle che servono per il mining.

Non è escluso però che gli autori dell’attacco si rendano conto dell’errore e possano correggere il tiro, magari anche in future campagne che prendano di mira gli stessi dispositivi.

Stando all’analisi dei ricercatori, infatti, lo spazio per un’azione del genere c’è, eccome. I router vulnerabili a questo tipo di attacco sarebbero infatti più di 370.000, tra cui parecchie migliaia anche in Italia.

L’unica speranza è che i proprietari dei dispositivi in questione si rendano conto del pericolo e procedano all’aggiornamento del software prima di finire a ingrassare le fila della nuova botnet.

Articoli correlati

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...