Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Microsoft sbaglia la patch: Windows vulnerabile per due mesi

Lug 24, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

La falla di sicurezza è stata corretta a maggio, ma la patch non risolveva affatto il problema. Il fix definitivo a luglio, ma intanto i pirati…

Per un pirata informatico, una vulnerabilità zero-day è oro colato. Le nuove vulnerabilità, però, sono difficili da scoprire e sono molto rari i casi in cui un cyber-criminale riesce a scovarne uno. A questo giro, però, gli hacker hanno ricevuto un assist clamoroso da Microsoft, che ha combinato un pasticcio di quelli davvero brutti.

Tutto comincia quando i ricercatori di sicurezza di Qihoo 360, lo scorso aprile, individuano un attacco che sfrutta una vulnerabilità zero-day che permette di avviare l’esecuzione di codice in remoto usando come vettore di attacco una semplice pagina Web (se aperta con Internet Explorer) o un file di Office.

La segnalazione (CVE-2018-8174) è stata immediatamente inviata a Microsoft, che ha rilasciato un aggiornamento nel mese di maggio. Il problema, però, è che l’aggiornamento non ha risolto del tutto il problema.

Come spiegano gli stessi ricercatori di Qihoo 360 in un report pubblicato sul blog della società di sicurezza, una variante della stessa vulnerabilità è stata sfruttata in maggio (dopo la distribuzione della patch) da un gruppo di cyber-criminali per diffondere un trojan.

Secondo gli analisti della società cinese, il problema riguarda il fatto che l’aggiornamento messo a punto dagli sviluppatori Microsoft non era perfetto. Anzi: lasciava spazio a due modalità per sfruttare lo stesso exploit (che i ricercatori hanno battezzato “double kill”) per portare attacchi nei confronti del browser.

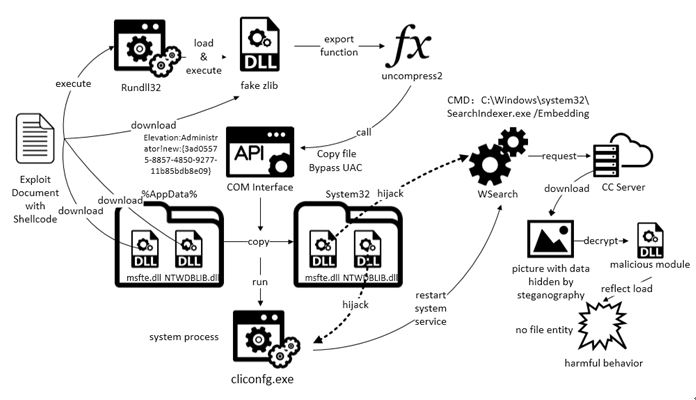

Come si deduce dallo schema realizzato da Qihoo 360 non stiamo parlando di un attacco particolarmente semplice. Il fatto che i dettagli fossero stati resi pubblici al momento della pubblicazione della prima patch, però, può essere stato un bell’aiuto per i pirati informatici che lo hanno sfruttato.

Quello che dalle parti di Qihoo 360 non specificano è se il gruppo di cyber-criminali individuato a maggio sia lo stesso che sfruttava la vulnerabilità in origine.

E non si tratta di un dettaglio. Quando una vulnerabilità viene corretta, infatti, vengono contestualmente pubblicate tutte le informazioni correlate, che i pirati possono usare per mettere a punto il codice che consente di sfruttarla.

Normalmente la cosa non rappresenta un problema, visto che i computer in regola con gli aggiornamenti non corrono più il rischio di essere colpiti. Di fronte al caso di una patch “difettosa”, però, le cose cambiano. I pirati informatici in pratica si trovano la pappa pronta e possono sfruttare una tecnica di attacco ancora efficace sfruttando… il lavoro dei ricercatori di sicurezza.

Il “buco”, per fortuna, è durato solo due mesi e nel mese di luglio i sistemi Windows hanno ricevuto la patch completa che corregge la nuova variante della vulnerabilità (CVE-2018-8242). La figuraccia, però, rimane.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...