Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Dirottare o affondare una nave hackerando i sistemi? Fin troppo facile…

Giu 07, 2018 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 1

La digitalizzazione dei sistemi di navigazione e gestione delle imbarcazioni ha aperto la strada agli attacchi informatici.

L’introduzione sulle navi di GPS, pilota automatico e comunicazioni costanti via Internet hanno reso la navigazione molto più agevole per chi attraversa gli oceani. Il rovescio della medaglia, però, è che l’implementazione di tutti questi strumenti è stata fatta senza tenere d’occhio un aspetto che la gente di mare (di solito) non è portata a sottovalutare: la sicurezza.

Come spiega un rapporto pubblicato su Internet da Pen Test Partners, che in passato si è già occupata della questione, il problema non riguarda soltanto l’ipotesi in cui i dispositivi installati siano mal configurati o poco protetti, ma le loro stesse caratteristiche, a partire dai protocolli di comunicazione utilizzati.

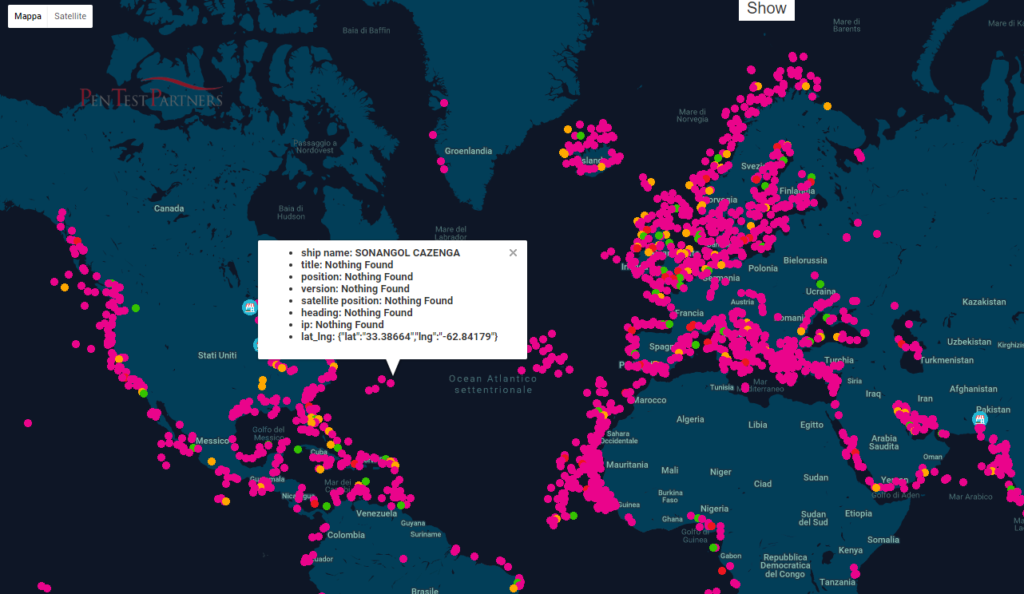

L’analisi dei ricercatori parte dalla facilità con cui è possibile tracciare qualsiasi imbarcazione sul pianeta, utilizzando per esempio il sistema messo a disposizione da Shodan. Ma dalle parti di Pen test Partners hanno realizzato qualcosa di ancora più efficiente: una mappa interattiva (si può visualizzare il sample non aggiornato in tempo reale a questo indirizzo) ottenuta semplicemente incrociando dati accessibili per chiunque, come i dettagli delle comunicazioni satellitari e il GPS.

Il sample pubblicato da Pen Test Partners non può essere aggiornato (i ricercatori dichiarano di non voler aiutare i pirati informatici fornendo uno strumento del genere) ma mostra come sia possibile mappare tutti gli spostamenti di qualsiasi nave sul pianeta.

C’è poi il problema della protezione dei dispositivi, in particolare dei terminali satellitari. I ricercatori spiegano di aver individuato molte vulnerabilità che non vengono illustrate nel rapporto e che sono state segnalate nel dettaglio solo al produttore per consentirgli di correggerle.

Nel rapporto, però, illustrano un attacco che parte dalla violazione delle credenziali di accesso al terminale e sfrutta una catena di bug piuttosto gravi. Tra questi la presenza di credenziali predefinite inserite nel codice del software di controllo (protette con un sistema di hashing MD5 estremamente debole) e l’assenza di un sistema che impedisca l’installazione di un firmware precedente.

Quest’ultima vulnerabilità, spiegano gli analisti di Pen Test Partners, consentirebbe a un pirata informatico di forzare un rollback a una versione precedente del firmware aumentando la superficie di attacco grazie alle eventuali falle di sicurezza presenti nel vecchio software.

Ma cosa potrebbe fare un pirata informatico una volta ottenuto l’accesso al terminale satellitare? Visto che nelle infrastrutture informatiche a bordo delle imbarcazioni non è prevista alcuna forma di segmentazione della rete, avrebbe accesso all’intero network.

Per provocare un danno, gli basterebbe puntare dritto al componente più sensibile che si trova a bordo: si chiama Electronic Chart Display and Information System (ECDIS) ed è, in pratica, il sistema di navigazione utilizzato dal pilota automatico.

Nel loro rapporto i ricercatori sottolineano come i vari sistemi ECDIS che hanno analizzato utilizzino sistemi operativi obsoleti (addirittura Windows NT) e come violarli sia semplicissimo. Una volta ottenuto accesso all’ECDIS, è possibile fare qualsiasi cosa. Per esempio alterare i dati GPS per fare in modo che il pilota automatico mandi l’imbarcazione a schiantarsi contro un ostacolo.

Questa, però, non è l’unica vulnerabilità legata ai sistemi interni delle imbarcazioni “moderne” (le virgolette sono d’obbligo) che consentirebbe azioni potenzialmente devastanti.

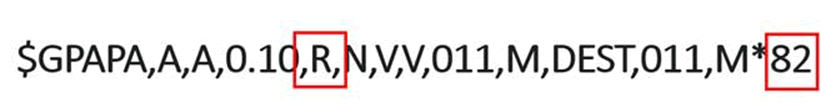

Le comunicazioni dei sistemi, infatti, sono affidate a NMEA 0183, un protocollo che usa messaggi in semplice testo senza crittografia, autenticazione o validazione. Risultato: avendo accesso alla rete è possibile modificarli a piacimento, addirittura ordinando al pilota automatico di virare a tribordo al posto che a babordo modificando due semplici valori nel messaggio.

Questa è la sintassi di un comando inviato dal pilota automatico al timone. Modificando la “R” con una “L” si inverte la virata.

Il paradosso, nel caso di un attacco che sfruttasse una delle tante vulnerabilità individuate dai ricercatori, sarebbe quello di vedere una nave dotata di sofisticatissimi sistemi di navigazione schiantarsi contro un iceberg che un timoniere del 1800 avrebbe evitato agevolmente facendo conto solo sulla sua vista.

Articoli correlati

-

“Find My” di Apple può...

“Find My” di Apple può...Nov 07, 2023 0

-

Attacchi dallo spazio: la nuova...

Attacchi dallo spazio: la nuova...Giu 22, 2023 0

-

La minaccia dei cyberattacchi nei...

La minaccia dei cyberattacchi nei...Gen 30, 2023 0

-

CONUS: verso il monitoraggio real-time...

CONUS: verso il monitoraggio real-time...Ott 11, 2022 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...

One thought on “Dirottare o affondare una nave hackerando i sistemi? Fin troppo facile…”