Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Preparano attacchi zero-day, ma si fanno scoprire prima di colpire

Mag 16, 2018 Marco Schiaffino Malware, News, RSS, Vulnerabilità 1

I pirati avevano trovato due vulnerabilità sconosciute per attaccare i software Adobe e Microsoft. Ma si sono “bruciati” quando lo hanno provato.

Avevano tra le mani due exploit zero-day, cioè quello che un pirata informatico può aspettarsi di avere solo nei suo i sogni più sfrenati: vulnerabilità sconosciute che permettono di colpire impunemente qualsiasi bersaglio.

Peccato che nel corso dei test per verificarne l’efficacia abbiano commesso un errore piuttosto banale e abbiano così permesso a un ricercatore di ESET di individuare le falle e segnalarle ai produttori affinché le correggessero.

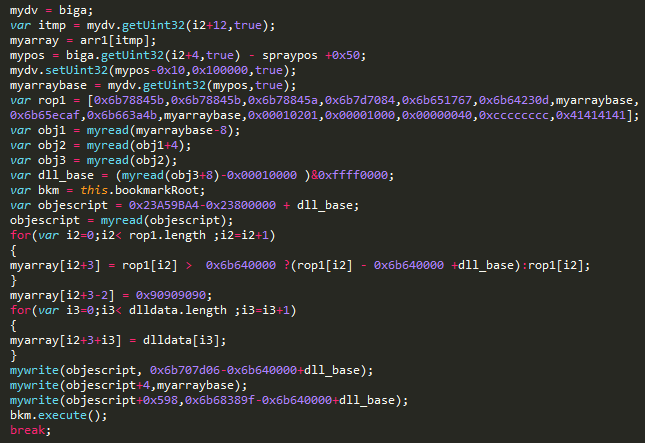

Le due vulnerabilità possono essere usate in abbinata per portare all’esecuzione di codice in remoto su un computer Windows al momento dell’apertura di un documento PDF. La prima falla di sicurezza (CVE-2018-4990) interessa infatti Acrobat Reader e permette di avviare all’apertura del documento un JavaScript che modifica il codice di un “pulsante” (un’immagine in formato JPEG2000) all’interno del PDF.

Il JavaScript, a questo punto, porta un attacco al motore Java di Acrobat Reader e avvia l’esecuzione di una shellcode che apre un file PE incorporato nel documento stesso.

La vulnerabilità di Windows (CVE-2018-8120) coinvolge invece un componente chiamato Win32k e consente al malware di ottenere privilegi per l’esecuzione a livello di kernel.

Il JavaScript nascosto all’interno del PDF utilizza una catena di ROP per avviare lo shellcode e consentire l’esecuzione di codice sul sistema.

Come spiega Anton Cherepanov di ESET in un report pubblicato su Internet, l’errore dei pirati informatici è stato quello di caricare un sample del loro malware (ancora privo di payload) su un repository pubblico dedicato all’analisi di file “sospetti”.

Si tratta di una procedura piuttosto comune tra gli autori di malware, che utilizzano questo tipo di servizio per verificare se il codice che hanno creato viene rilevato dai motori antivirus.

In questo caso, però, Cherepanov ha analizzato il file e individuato i due exploit, informando Adobe e Microsoft per consentirgli di mettere a punto le patch che avrebbero corretto le falle di sicurezza.

Ai pirati informatici è probabile che resterà la brutta sensazione di aver avuto tra le mani un biglietto della lotteria vincente e averlo perso in malo modo.

Articoli correlati

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...

One thought on “Preparano attacchi zero-day, ma si fanno scoprire prima di colpire”