Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Bad Rabbit usa gli exploit dell’NSA. E ora si parla di complotto…

Ott 27, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS 0

Ulteriori analisi sul ransomware hanno individuato l’uso di EternalRomance. Gli analisti: “sono gli stessi pirati di Not Petya”.

Contrordine: se in un primo momento si era escluso che il ransomware Bad Rabbit (individuato nelle scorse ore) sfruttasse le famigerate vulnerabilità dell’NSA utilizzate anche da WannaCry e NotPetya, ora i ricercatori aggiustano il tiro e mettono in evidenza maggiori collegamenti con gli attacchi di questa estate.

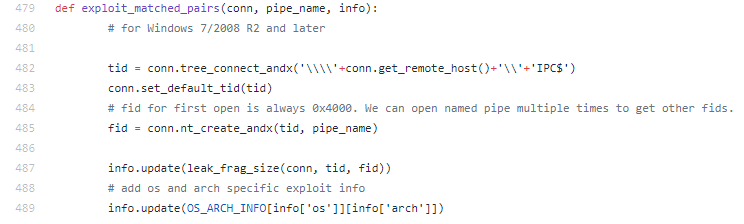

A cambiare le carte in tavola sono state le analisi dei ricercatori di Talos, che hanno scoperto all’interno del malware porzioni di codice che sfruttano EternalRomance, una delle vulnerabilità dell’NSA rese pubbliche dal gruppo hacker Shadow Brokers.

EternalRomance sfrutta una vulnerabilità in SMB (Server Message Block) e in Bad Rabbit viene usato per diffondere il ransomware all’interno delle reti locali. Buona parte del codice, però, sarebbe identica (o per lo meno simile) a quella di NotPetya.

La scoperta dei ricercatori di Talos cambia completamente la prospettiva e conferma i sospetti di chi parlava di un legame tra Bad Rabbit e NotPetya.

L’analisi del codice usato da Bad Rabbit non lascia dubbi: sfrutta le vulnerabilità scoperte dall’NSA con modalità simili a quelle degli exploit rilasciati dagli Shadow Brokers.

D’altra parte le nazioni più prese di mira da Bad Rabbit corrispondono più o meno a quelle travolte da Not Petya: Russia e Ucraina. Anche il modus operandi sarebbe lo stesso e, in particolare, avrebbe richiesto un’attenta pianificazione.

Nel caso di NotPetya per violare i server dell’azienda ucraina che è stata usata come “trampolino” per l’attacco. In questo caso per accedere ai siti Web utilizzati per diffondere il malware.

La situazione, però, è piuttosto confusa. In passato i ricercatori di ESET avevano collegato NotPetya a un gruppo di pirati informatici chiamati TeleBots, che si sono resi protagonisti degli attacchi alla rete di distribuzione di energia elettrica in Ucraina.

L’attribuzione, per quanto sapevamo allora, non faceva una grinza: anche la diffusione di NotPetya, infatti, sembrava essere parte di un piano specifico che prendeva di mira specificatamente il territorio ucraino. L’ipotesi, insomma, era che si trattasse di un gruppo hacker inserito nel conflitto tra Russia e Ucraina.

Qualcosa, però, non torna. Bad Rabbit, infatti, ha colpito solo marginalmente l’Ucraina e ha picchiato duro proprio in Russia. Che senso avrebbe questo cambio di strategia?

Secondo alcuni ricercatori, però, l’uso di un ransomware sarebbe solo una specie di cortina fumogena per occultare altre attività. In particolare, potrebbe essere usato per cancellare le prove di intrusioni “mirate” in alcuni sistemi informatici.

- Bad Rabbit, ESET, EternalRomance, Marco Schiaffino, NotPetya, NSA, russia, Shadow Brokers, Talos, Ucraina

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

Gli U.S.A. offrono 10 milioni di...

Gli U.S.A. offrono 10 milioni di...Set 05, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...