Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

NotPetya sarebbe un finto ransomware. Un altro “virus di stato”?

Giu 29, 2017 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 0

Il malware non contiene un sistema che permetta di fornire la chiave di sblocco alle vittime. Un errore o l’unico obiettivo è quello di mettere K.O. i computer?

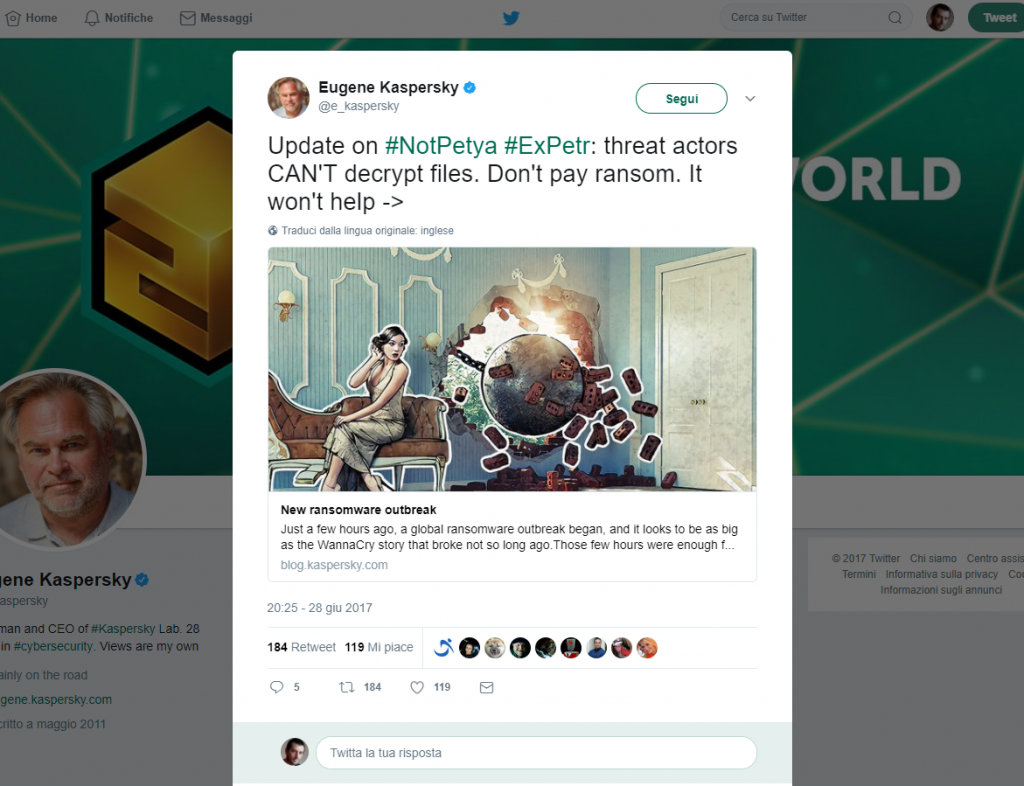

NotPetya, il malware che nella giornata di ieri ha colpito migliaia di computer in tutto il mondo, è un “finto ransomware”. Sarebbe questa la conclusione a cui sono giunti i ricercatori di Kaspersky che, analizzando il malware, hanno scoperto che non contiene un sistema che permetta ai pirati informatici di fornire la chiave di decrittazione alle vittime che pagano il riscatto.

Nel dettaglio, NotPetya esegue la crittografia usando una chiave generata casualmente, ma non contiene alcun sistema che comunichi ai cyber-criminali l’identificativo del computer compromesso in modo che possa essere messo in relazione con la chiave stessa. Insomma: i pirati stessi non hanno alcun modo per decodificare il Master File Table.

La scoperta complica la situazione, prima di tutto perché in questo scenario diventa probabile che le migliaia di vittime non abbiano alcuna speranza di recuperare i loro file. In secondo luogo perché questa “mancanza” apre una serie di domande sull’origine del malware e sul reale scopo dei pirati informatici che lo hanno diffuso.

Impossibile ottenere la chiave di decrittazione. E non solo perché l’indirizzo email dei pirati è bloccato…

L’ipotesi che si tratti di un semplice errore di programmazione è ben poco convincente. Stando alle dichiarazioni di molti esperti di sicurezza, tra cui Sean Sullivan di F-Secure, NotPetya è infatti un malware piuttosto complesso e assemblato da professionisti. È mai possibile che abbiano dimenticato di inserire un elemento così importante nel loro ransomware?

Una possibilità è quella che, in realtà, i pirati contassero di incassare soltanto i riscatti della prima “ondata” di infezioni, mettendo in conto che i pagamenti si sarebbero fermati una volta che si fosse scoperto che non potevano fornire la chiave.

Anche questa ipotesi, però, è piuttosto traballante. Perché escludere a priori la possibilità di portare avanti gli attacchi per un periodo più lungo e assicurarsi così maggiori guadagni?

Secondo Matt Suiche di Comae Technologies, NotPetya non sarebbe altro che un wiper, cioè un malware programmato per danneggiare il computer rendendo i dati inaccessibili al pari di altri software dannosi come Shamoon e StoneDrill, che in passato hanno colpito numerosi bersagli in Medioriente.

Suiche, in un post pubblicato questa notte, spiega che il malware sovrascriverebbe il Master Boot Record e il Master File Table, danneggiando irreparabilmente il disco e rendendo impossibile il recupero dei dati. La richiesta di riscatto, quindi, sarebbe solo uno specchietto per le allodole per i media, mentre il reale intento sarebbe un altro.

Una teoria, questa che andrebbe ad avvalorare l’ipotesi che NotPetya sia un “virus di stato” diffuso con l’intento di danneggiare obiettivi specifici, come sostenuto dal Ministro degli Esteri ucraino Pavlo Klimkin, che nella giornata di ieri ha accusato la Russia di aver orchestrato l’attacco per danneggiare il governo ucraino.

Un’ipotesi certamente suggestiva, ma anche questa poco convincente. Vero che l’Ucraina (i cui rapporti con la Russia sono tesissimi) è stata il bersaglio principale dell’attacco. Resta da capire, però, perché usare modalità di questo tipo, cercando di “camuffare” l’azione facendola passare per un normale attacco ransomware e diffondendolo anche nel resto del mondo.

E ancora: se un eventuale gruppo hacker sponsorizzato dai servizi segreti russi avesse voluto portare un attacco fingendo che fosse opera di normali cyber-criminali, perché non inserire un sistema di pagamento funzionante in modo da rendere più credibile la copertura?

Domande complesse, che probabilmente non potranno mai trovare una risposta certa. Per il momento, l’unica certezza che abbiamo è che i dati contenuti nelle migliaia di computer compromessi da NotPetya hanno ben poche speranze di essere recuperati.

Articoli correlati

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...