Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

CIA Leaks: con ELSA gli 007 spiano i movimenti dal laptop

Giu 29, 2017 Marco Schiaffino Hacking, Leaks, News, Privacy, RSS 0

L’impianto della Central Intelligence Agency registra le informazioni relative alle reti Wi-Fi e permette di ricostruire gli spostamenti del computer portatile.

Problema da agente segreto: come tracciare gli spostamenti di una persona che si vuole controllare? Se si riesce a comprometterne lo smartphone si può sfruttare il GPS, ma non sempre è così facile.

Dalle parti della CIA, però, hanno trovato una soluzione per ricostruire gli spostamenti dei loro “obiettivi” anche se si ha accesso solo al computer portatile con Windows.

A spiegarlo sono i documenti pubblicati da WikiLeaks, che descrivono nel dettaglio il tool di spionaggio utilizzato dagli spioni della Central Intelligence Agency.

Lo strumento in questione si chiama ELSA ed è un “impianto” (il termine che a Langley usano al posto di malware – ndr) che gli agenti possono utilizzare per registrare gli spostamenti del loro bersaglio.

ELSA non integra alcun exploit, di conseguenza per installarlo sul computer della vittima gli agenti devono utilizzare altri strumenti del loro “arsenale cibernetico”.

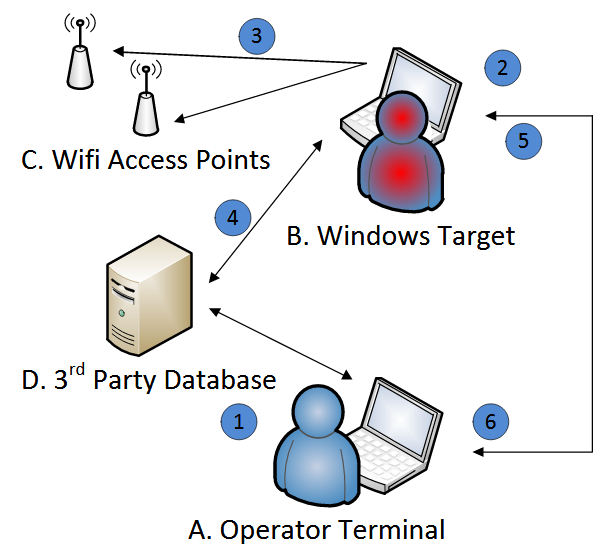

Il manuale di 42 pagine pubblicato da WikiLeaks contiene anche un grafico che spiega a grandi linee il funzionamento del sistema di tracciamento di ELSA.

Il malware viene creato su misura per il tipo di dispositivo su cui verrà installato attraverso uno strumento chiamato PATCHER wizard. In questa fase l’agente deve impostare in particolare il tipo di architettura (X86 o X64) e scegliere alcune opzioni secondarie come il database di geo-localizzazione che vuole utilizzare.

Una volta installato l’impianto sul computer della vittima, questo utilizzerà il Wi-Fi per registrare le informazioni relative alle reti wireless nelle vicinanze del computer portatile (MAC address, SSID e forza del segnale) registrandoli in un file di log crittografato che viene memorizzato sul disco fisso.

I dati vengono poi incrociati con quelli di database di geo-localizzazione delle reti Wi-Fi, come quelli forniti da Google e Microsoft, normalmente utilizzati per fornire le informazioni sulla posizione ai browser. Questa attività viene fatta dallo stesso ELSA quando ha a disposizione una connessione Internet.

Agli agenti non rimane a questo punto che recuperare il file (sempre attraverso altri strumenti, ELSA non integra una backdoor) decrittarlo e avere così una mappatura perfetta degli spostamenti della vittima.

In ogni caso, gli spioni della CIA possono anche usare i dati “grezzi” per incrociarli con un altro database di geo-localizzazione per migliorare la precisione del “pedinamento digitale”.

Articoli correlati

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Qihoo 360 accusa gli USA di cyber...

Qihoo 360 accusa gli USA di cyber...Mar 28, 2022 0

-

Finti agenti della CIA ricattano le...

Finti agenti della CIA ricattano le...Giu 14, 2020 0

-

Operation Rubicon: come USA e Germania...

Operation Rubicon: come USA e Germania...Feb 12, 2020 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...