Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Come funziona la “fabbrica” del phishing?

Mag 22, 2017 Marco Schiaffino Approfondimenti, Attacchi, In evidenza, Minacce, RSS 0

Trucchi sempre più sofisticati

Ma com’è possibile che nessuno riesca a fermare il diluvio di email di phishing? “Quello a cui assistiamo è lo sviluppo di tecniche sempre più sofisticate per aggirare i filtri anti-spam” spiega Draghetti. “Per esempio adottando accorgimenti che rendono difficilmente individuabili le parole chiave che dovrebbero far scattare l’allarme”.

Uno degli esempi portati dal ricercatore di D3Lab è quello dell’uso di caratteri nascosti che sono in grado di confondere i software che analizzano il testo delle email per determinare se si tratti di phishing.

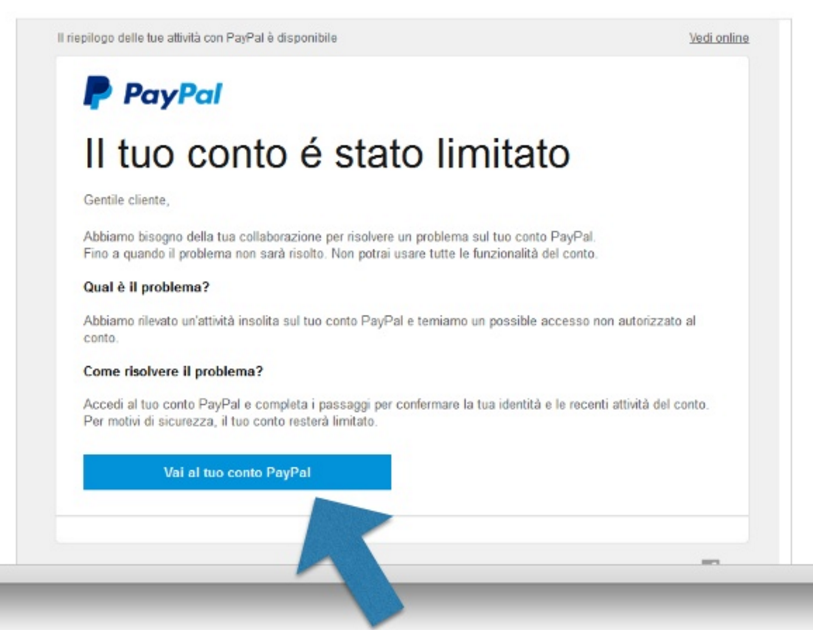

La tecnica è quasi banale, ma estremamente efficace. Se i pirati vogliono inviare un messaggio di posta che cerca di indurre la potenziale vittima a fornire le sue credenziali di accesso a PayPal, per esempio, inserire il nome del popolare servizio di pagamento li esporrebbe al blocco da parte dei filtri anti-phishing.

In teoria, un’email come questa dovrebbe essere bloccata dai filtri anti-phishing. AL suo interno, però, ci sono caratteri nascosti che offuscano il testo che viene visualizzato.

Ecco quindi che i truffatori inseriscono tra le lettere che compongono “PayPal” alcuni caratteri casuali, del tipo “P1234567a1234567y1234567P1234567a1234567l1234567”. La formattazione dei numeri, però, è impostata in modo che siano trasparenti e abbiano dimensione carattere pari a zero.

Il risultato è che per i software di controllo l’email contiene semplicemente un’accozzaglia di lettere e numeri, chi visualizza il messaggio invece vede la parola “PayPal”.

Il vero salto di qualità però è avvenuto nello sviluppo dei kit di Phishing, cioè i pacchetti di codice che permettono di mettere online il sito “taroccato” del servizio che i cyber-criminali vogliono prendere di mira.

“Sul Web ci sono veri specialisti che vendono o affittano i loro kit” spiega Draghetti. “Alcuni sono delle vere celebrità e hanno pagine Facebook in cui promuovono i loro prodotti esattamente come farebbe un’azienda”.

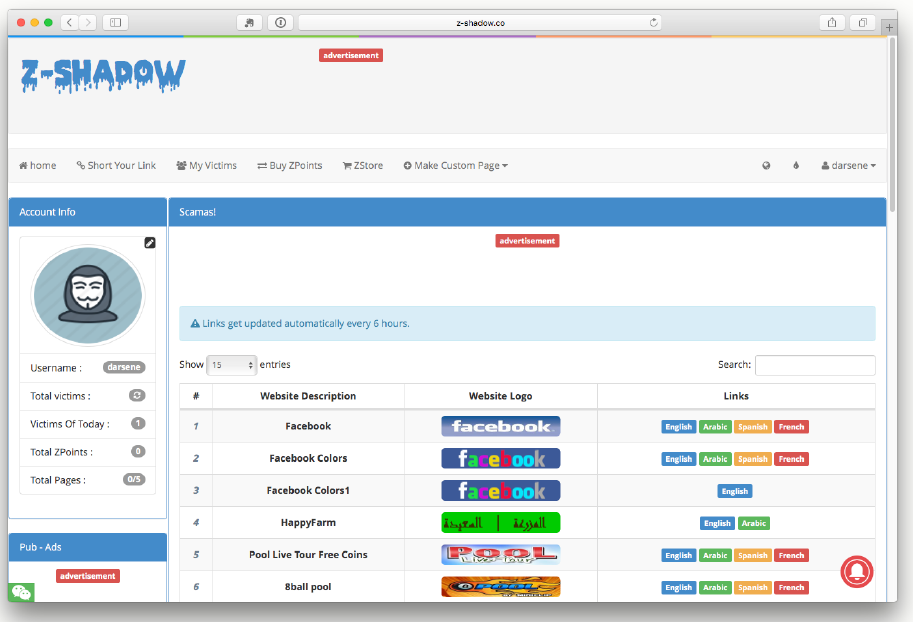

Tra i più famosi ci sono Anonisma e Cazanova, che nell’ambiente sono particolarmente “apprezzati” per la qualità dei loro strumenti. Esistono anche servizi online che offrono una sorta di “phishing as a service”, come Z-Shadow, che offre un sistema di phishing integrato in un’app di Facebook.

Cosa c’è di meglio di un’app interna a Facebook per rubare gli account… di Facebook?

Ma come funzionano questi kit dal punto di vista tecnico? Si tratta di solito di strumenti scritti in PHP. Come spiega Andrea Draghetti, ne esistono due tipologie: quelli statici e quelli dinamici. “I kit statici, semplificando, sono un clone del sito originale. I criminali, in questo caso, fanno una copia di tutti gli elementi che lo compongono, per esempio loghi e immagini”.

Il problema dei truffatori che usano questo tipo di strumento, però, è che rischia di diventare obsoleto nel giro di poco tempo. Basta che il sito originale venga modificato per qualsiasi motivo, magari con l’inserimento di nuove campagne pubblicitarie od offerte speciali.

I kit dinamici, invece, sfruttano una chiamata curl per andare a “pescare” gli elementi originali del sito legittimo e, in questo modo, offrono la garanzia che il sito di phishing sia sempre identico a quello originale.

L’uso di questa tecnica, però, espone i criminali a un altro rischio. “Tutte le chiamate di un sito di phishing realizzato con questa tecnica lasciano una traccia nel log dei server del sito legittimo” spiega Draghetti. “In questo modo è possibile risalire all’indirizzo IP del sito di phishing e chiuderlo”.

(Continua a pagina 3)

Articoli correlati

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...