Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

CIA Leaks: Symantec trova i primi riscontri

Apr 11, 2017 Marco Schiaffino Hacking, Leaks, News, RSS 0

Analogie tra gli strumenti usati dagli 007 e quelli individuati in una serie di attacchi mirati del gruppo Longhorn tra il 2011 e il 2015.

La pubblicazione dei documenti riguardanti i tool di hacking della CIA a opera di WikiLeaks non offrono solo uno spaccato del tipo di strumenti a disposizione degli 007 americani: permettono anche di fare luce sul coinvolgimento dei servizi segreti USA nelle operazioni passate.

La prima operazione di questo genere l’ha fatta Symantec, che ha confrontato le informazioni contenute nelle migliaia di documenti pubblicati dall’organizzazione di Julian Assange con quelle raccolte durante le analisi di attacchi informatici degli scorsi anni.

Come spiegano i ricercatori della società di sicurezza in un report estremamente dettagliato, il confronto ha permesso di creare un collegamento tra la CIA e il gruppo Longhorn, attivo tra il 2011 e il 2015 in una campagna di spionaggio che ha colpito 40 obiettivi in 16 nazioni diverse.

Rileggendone l’attività alla luce di quanto emerso dai CIA Leaks, però, i ricercatori hanno individuato numerose analogie, a partire dalle tecniche di offuscamento utilizzate e dai sistemi di crittografia impiegati per le comunicazioni, che prevedevano per esempio l’uso di SSL e AES 32 bit.

La vera “pistola fumante”, però, è rappresentata da un particolare malware che Symantec aveva battezzato al momento della sua scoperta con il nome di Corentry.

Si tratta di un classico trojan, di cui gli analisti hanno individuato diverse versioni nel corso degli anni. Un’evoluzione che appare essere identica a quella di uno dei tool descritti nei documenti del Center for Cyber Intelligence (CCI) di Langley e che nei documenti della CIA pubblicati da WikiLeaks viene chiamato Fluxwire.

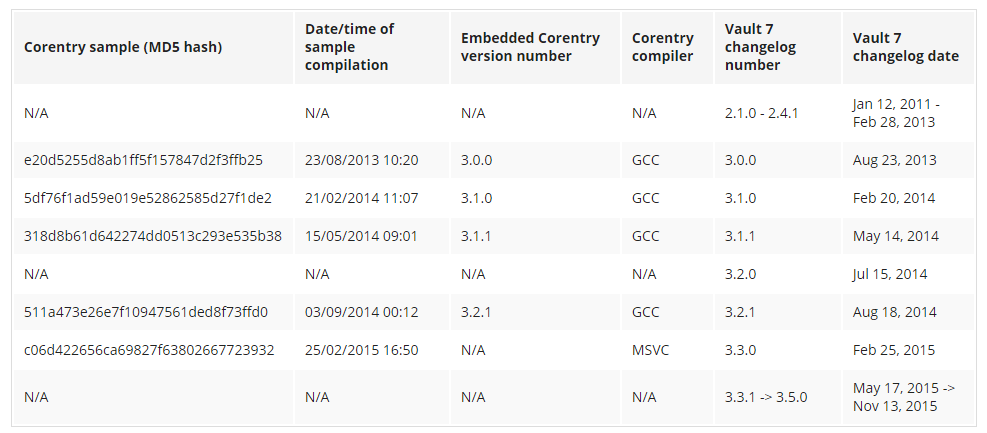

Nella tabella pubblicata da Symantec si può notare come le date delle diverse versioni del malware individuate dalla società di sicurezza coincidano esattamente con lo sviluppo di Fluxwire come è stato registrato nei documenti pubblicati (Vault 7) da WikiLeaks.

In particolare, oltre alla versione del malware, coincidono anche altri aspetti tecnici, come i compilatori utilizzati di volta in volta.

Non che dalle parti di Symantec avessero qualche dubbio sul carattere “governativo” di Longhorn: il gruppo, infatti, utilizzava vulnerabilità zero-day e trojan decisamente sofisticati, prendendo di mira invariabilmente obiettivi istituzionali collegati a governi e organizzazioni internazionali.

Gli stessi malware utilizzati avevano caratteristiche particolari, opportunamente tarate per sfruttare al massimo le vulnerabilità dei sistemi che intendevano colpire. Insomma: si trattava di software “cuciti su misura” per una specifica vittima.

Ora, alla luce delle rivelazioni di WikiLeaks, i (pochi) dubbi si sono dissolti e il collegamento tra Longhorn e i servizi segreti americani sono evidenti. È probabile, però, che questo non rimanga un caso isolato e che in un prossimo futuro scopriremo quali altre azioni portano la firma (nascosta) degli 007 americani.

Articoli correlati

-

La gang di Black Basta sospettata di...

La gang di Black Basta sospettata di...Giu 12, 2024 0

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

3AM, la nuova famiglia ransomware usata...

3AM, la nuova famiglia ransomware usata...Set 14, 2023 0

-

APT15 torna in attività con una nuova...

APT15 torna in attività con una nuova...Giu 22, 2023 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...