Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Torna Crypt0l0cker e in Italia arriva con la PEC

Mar 02, 2017 Marco Schiaffino In evidenza, Malware, Minacce, News, Ransomware, RSS 1

Il ransomware comparso per la prima volta nel 2014 è di nuovo sulle scene. Record di attacchi nel nostro paese. Il malware arriva tramite posta certificata.

Se qualcuno pensava di essersi liberato una volta per tutte di Crypt0l0cker, uno dei primi ransomware che ha utilizzato la crittografia per prendere in ostaggio i file delle vittime e offrire la chiave di decodifica in cambio di un riscatto, evidentemente si sbagliava di grosso.

Come riportato dal Microsoft Malware Protection Center, Crypt0l0cker è tornato e sta prendendo di mira gli utenti italiani.

Il ransomware, nel corso degli ultimi tre anni, è stato più volte aggiornato dai pirati informatici. Il sistema di crittografia usato nelle versioni più vecchie è stato sistematicamente scardinato dagli esperti di sicurezza di FireEye, che avevano messo a disposizione delle vittime degli strumenti gratuiti per recuperare i file.

La versione attualmente in circolazione, però, utilizza un sistema crittografico più evoluto che non consente la decodifica attraverso i tool dedicati.

Una bella gatta da pelare per chi rimane vittima del malware e, in questo caso, in particolare per gli utenti italiani che sembrano essere stati presi di mira con una massiccia campagna di distribuzione via email.

I dati del Microsoft Malware Protection Center evidenziano come l’Italia sia il paese più colpito dalla nuova campagna di distribuzione di Crypt0l0cker.

Nel nostro paese, i cyber-criminali stanno utilizzando una tecnica di diffusione del ransomware particolarmente insidiosa. Utilizzano infatti la posta certificata (PEC) per trarre in inganno le potenziali vittime e fargli credere che il messaggio provenga da un mittente affidabile.

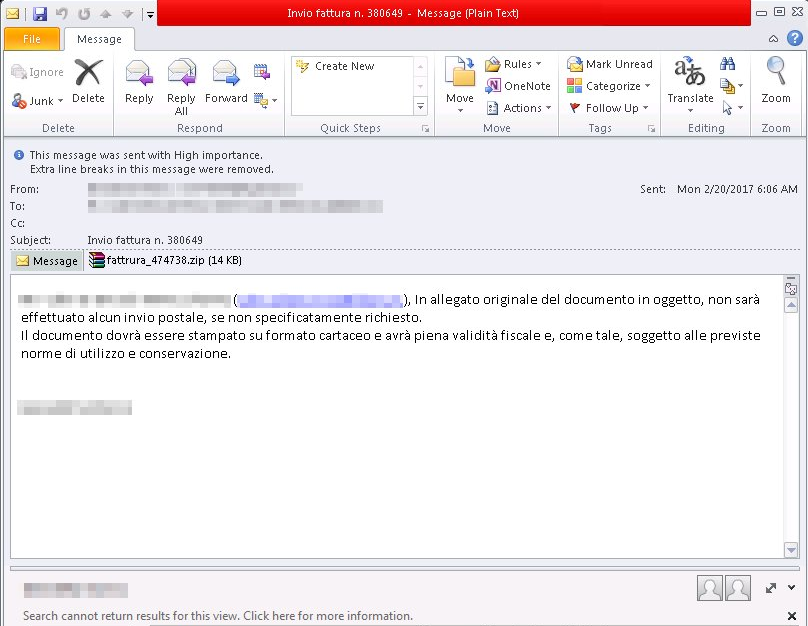

Il messaggio, opportunamente “travestito” in modo da sembrare una comunicazione ufficiale proveniente da soggetti come ordini professionali o enti pubblici, contiene un allegato in formato ZIP che dovrebbe contenere una fattura.

Per una volta il testo di accompagnamento redatto dai pirati informatici non contiene evidenti errori di ortografia o un italiano stentato. A una prima occhiata sembra addirittura credibile.

In realtà all’interno dell’archivio compresso c’è solo il downloader in Javascript che scarica Crypt0l0cker da Internet e ne avvia l’installazione sul computer.

Una volta attivo, Crypt0l0cker comincia a crittografare i documenti presenti sul disco fisso del computer infetto e, una volta completata la procedura, visualizza una richiesta di riscatto in Bitcoin per un importo pari a 399 euro.

Curiosamente, la richiesta di riscatto non ha una traduzione accurata come quella del testo del messaggio che accompagna il malware. Evidentemente gli autori dell’attacco hanno ritenuto che, una volta gettata la maschera, fosse inutile spendere troppe energie per rispettare la grammatica e fosse sufficiente usare frasi come “Hai un solo modo per ottenere il vostro file indietro – noi pagare l’importo richiesto in bitcoin”.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...

One thought on “Torna Crypt0l0cker e in Italia arriva con la PEC”