Aggiornamenti recenti Maggio 20th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

Rasputin vìola decine di enti pubblici in USA e UK

Feb 16, 2017 Marco Schiaffino Hacking, Intrusione, News, RSS, Vulnerabilità 0

L’hacker russo ha preso di mira università e uffici governativi. A novembre aveva colpito anche un’agenzia che controlla il sistema elettorale statunitense.

I ricercatori di Recorded Future, che ne hanno individuato e analizzato l’attività, l’hanno battezzato con il nome di Rasputin. L’hacker russo protagonista della vicenda meriterebbe però, di essere indicato come una sorta di “Arsenio Lupin” delle intrusioni tramite SQL Injection.

Stando al report pubblicato dalla società di sicurezza, Rasputin avrebbe infatti violato più di 60 tra università ed enti pubblici negli Stati Uniti e in Regno Unito.

L’elenco comprende 35 università (di cui 10 in Inghilterra), 6 città (tra cui Pittsburgh e Springfield), 16 enti statali USA e 4 agenzie federali. Nel mirino anche il Fermi National Accelerator Laboratory e il Child Welfare Information Gateway.

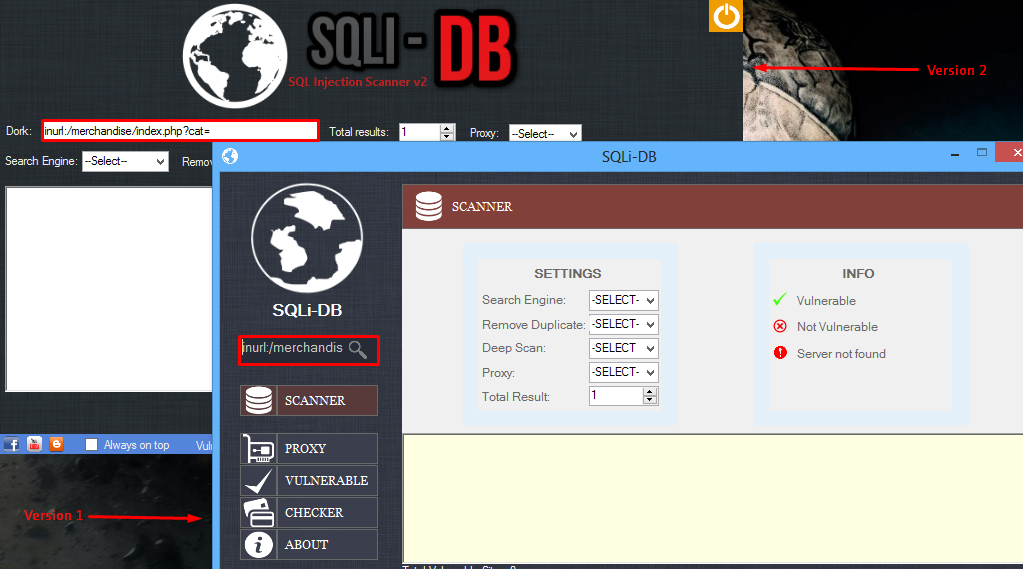

Rasputin, come riportano i ricercatori, per accedere ai database utilizza un classico sistema di SQL Injection, sfruttando però vulnerabilità particolari. L’hacker, che secondo Recorded Future sarebbe di lingua russa, utilizza uno strumento di scansione che avrebbe sviluppato da solo e che gli consente di individuare falle che sfuggono ai normali sistemi di controllo.

Esistono numerosi strumenti dedicati all’individuazione (e all’exploiting) di vulnerabilità che consentono un attacco di tipo SQL Injection. Rasputin, però, ne avrebbe sviluppato uno tutto suo.

L’hacker era già finito sulle pagine dei giornali lo scorso dicembre, quando è emersa la notizia che aveva violato il sito Web della Election Assistance Commission, un’agenzia statunitense che ha il compito di controllare la regolarità di alcune procedure del sistema elettorale USA.

L’intrusione, però, sarebbe avvenuta dopo le elezioni presidenziali e tutta la questione è stata archiviata dai media statunitensi come “irrilevante” ai fini della polemica collegata a eventuali interferenze russe nell’elezione di Donald Trump.

Rasputin, secondo i ricercatori, sarebbe in ogni caso spinto da motivazioni esclusivamente economiche. Anche nel caso dell’attacco alla Election Assistance Commission, infatti, il pirata informatico non aveva manipolato i dati ma cercato di mettere in vendita l’accesso ai sistemi.

La stessa motivazione, quindi, sarebbe alla base anche dei più recenti attacchi. Considerato il profilo delle vittime, tra le quali ci sono enti come la Postal Regulatory Commission, lo U.S. Department of Housing and Urban Development e la Health Resources and Services Administration, è probabile che il pirata informatico fosse interessato a informazioni e dati personali, che nei bassifondi del Web possono essere rivenduti incassando considerevoli somme di denaro.

Articoli correlati

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

Gli U.S.A. offrono 10 milioni di...

Gli U.S.A. offrono 10 milioni di...Set 05, 2025 0

-

ESET APT report: crescono gli attacchi...

ESET APT report: crescono gli attacchi...Mag 20, 2025 0

-

CISA aggiunge tre vulnerabilità di...

CISA aggiunge tre vulnerabilità di...Ott 14, 2024 0

Altro in questa categoria

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e...