Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Trojan per Linux trasforma le macchine in proxy

Gen 26, 2017 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware viene installato su macchine già infette per consentire ai pirati di occultare ulteriori attacchi o le loro attività criminali.

Una delle preoccupazioni maggiori dei pirati informatici è quella di riuscire a coprire le loro tracce, nascondendo il loro indirizzo IP. A questo scopo utilizzano diverse tecniche: dalle VPN all’uso del circuito Tor.

Stando a quanto riportato dalla società di sicurezza russa Dr.Web, che ha individuato e analizzato un nuovo trojan per Linux, alcuni cyber-criminali hanno trovato uno stratagemma che gli consente di poter contare su un metodo molto più efficace.

Il malware, battezzato Linux.Proxy.10, è stato individuato su migliaia di dispositivi con sistema Linux ed è progettato per utilizzare il dispositivo infetto come server proxy. In questo modo, tutto il traffico che passa dal dispositivo viene mascherato in modo da renderne irrintracciabile l’origine.

I ricercatori di Dr.Web hanno individuato la rete di dispositivi Linux su un server che, oltre a gestire il sistema di proxy, ospita anche altri strumenti di controllo che fanno riferimento a malware per computer Windows. L’ipotesi, quindi, è che la creazione della botnet di proxy sui sistemi Linux sia funzionale a nascondere altre attività dello stesso gruppo di cyber-criminali.

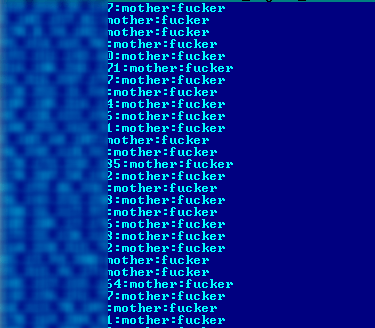

I dispositivi compromessi sono elencati con indirizzo IP e credenziali di accesso. Sempre le stesse…

Linux.Proxy.10 non sfrutta exploit o moduli dedicati alla sua diffusione. Secondo i ricercatori i cyber-criminali usano altri strumenti per compromettere le macchine, creando poi una backdoor accessibile tramite autenticazione (username: mother, password: fucker) che gli permette di installare il trojan usando il protocollo SSH.

Il “cuore” del malware è rappresentato da Satanic Socks Server, un componente freeware con funzioni di proxy ben conosciuto e, di conseguenza, piuttosto facile da reperire.

Oltre all’uso di un antivirus per la scansione delle macchine, gli amministratori di sistemi basati su Linux possono ridurre le probabilità di finire vittima del trojan limitando gli accessi tramite SSH.

Articoli correlati

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...