Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Il Project Wycheproof di Google per migliorare la crittografia

Dic 21, 2016 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

I ricercatori di Mountain View inaugurano un sistema di test che permette di verificare i sistemi crittografici. Obiettivo: spazzare via i bug e rendere più sicura la Rete.

Esiste un solo strumento che permette di garantire la sicurezza delle comunicazioni online: la crittografia. E, in particolare, i sistemi di crittografia open source.

Sono questi, infatti, che consentono a qualsiasi operatore di implementare sistemi di comunicazione sicuri, che consentono di proteggere le comunicazioni e (spesso ancora più importante) identificare gli utenti su Internet.

Si tratta di un mondo variegato e in continua evoluzione, che ogni giorno si deve confrontare inevitabilmente con problemi e falle di sicurezza. Nella maggior parte di casi i bug vengono risolti in tempi record, ma questo non significa che il loro impatto sia automaticamente ridotto.

Come insegna l’esperienza, capita fin troppo spesso che i sistemi rimangano vulnerabili a falle di sicurezza conosciute per lunghi periodi di tempo.

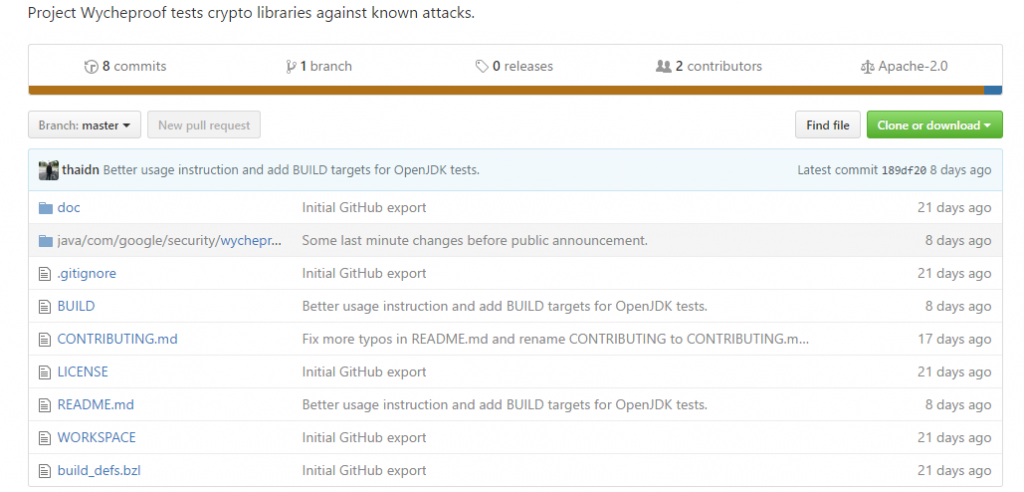

Da oggi, gli amministratori di sistema hanno uno strumento in più per correggere i bug presenti nelle loro piattaforme. Si chiama Project Wycheproof ed è un’iniziativa di Google che punta a rendere più sicura l’intera Internet.

Codice aperto e disponibile su GitHub. E se qualcuno vuole contribuire, è il benvenuto.

Nella pratica, Project Wycheproof mette a disposizione uno strumento di test che consente di individuare l’eventuale presenza di 40 bug di sicurezza utilizzando uno strumento in Javascript che può essere scaricato liberamente da GitHub.

Il lancio del progetto, annunciato con un post sul blog Google dedicato alla sicurezza, apre un percorso “aperto” a cui può partecipare chiunque abbia competenze in materia e voglia contribuire a un percorso di irrobustimento delle tecniche di crittografia che consentono di aumentare la sicurezza delle comunicazioni online.

“Alla base del progetto c’è l’idea di puntare a un obiettivo realizzabile” si legge nel post. “Ecco perché lo abbiamo chiamato Project Wycheproof: la montagna Wycheproof è la più bassa del mondo. Più bassa è la montagna, più facile è scalarla”.

Articoli correlati

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

-

Google e la privacy: sanzione...

Google e la privacy: sanzione...Set 10, 2025 0

-

GPUGate, una nuova tecnica che sfrutta...

GPUGate, una nuova tecnica che sfrutta...Set 09, 2025 0

-

Il data breach contro Salesloft impatta...

Il data breach contro Salesloft impatta...Set 02, 2025 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...