Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Una falla di Windows 95 oggi può creare grossi guai

Ago 03, 2016 Marco Schiaffino Approfondimenti, Hacking, In evidenza, Prodotto, RSS, Vulnerabilità 0

Una vecchia vulnerabilità consentirebbe a un pirata di ottenere in un attimo username e password dell’account Windows. E se stiamo usando il Microsoft Account…

Può una vulnerabilità del 1997 diventare un problema nel 2016? Nel caso di Windows la risposta è sì. A spiegarlo in tutti i dettagli è Valdik, un ricercatore russo che ha ripreso in mano la questione dopo che Microsoft ha cominciato a spingere sull’uso del Microsoft Account per accedere al sistema operativo.

Come si legge nel suo post, tutto nasce da un sistema di autenticazione “semplificato” pensato per garantire un accesso più rapido alle risorse di rete locale. La sua introduzione risale ai tempi di Windows 95/NT, quando l’ambiente tipo in cui si collocava un terminale era quello della rete aziendale.

Gli sviluppatori Microsoft, ai tempi, avevano pensato bene di facilitare la vita degli utenti prevedendo l’invio automatico dei dati di accesso per accedere a servizi e risorse all’interno della rete locale.

In pratica, quando i programmi Microsoft (Explorer, Outlook, Internet Explorer e oggi anche Edge) tentavano un collegamento, venivano inviati automaticamente il nome di dominio, il nome utente e l’hash della password. Il problema è che il sistema non distingue tra una rete locale e Internet. Queste informazioni, quindi, possono raggiungere anche un server esterno.

Col tempo, questo metodo è stato abbandonato per ovvie ragioni di sicurezza. Ma non in tutti gli ambiti. Questo comportamento, infatti, è rimasto identico per quanto riguarda le richieste tramite protocollo Server Message Block (SMB) usato per l’accesso a file condivisi, stampanti e altre risorse.

Risultato: un pirata informatico può ottenere queste informazioni semplicemente creando un server SMB accessibile all’esterno e inserendo un collegamento SMB del tipo “smb://” o “file://” all’interno di una pagina Web o di un’email per attirare la potenziale vittima e ricevere le informazioni di accesso.

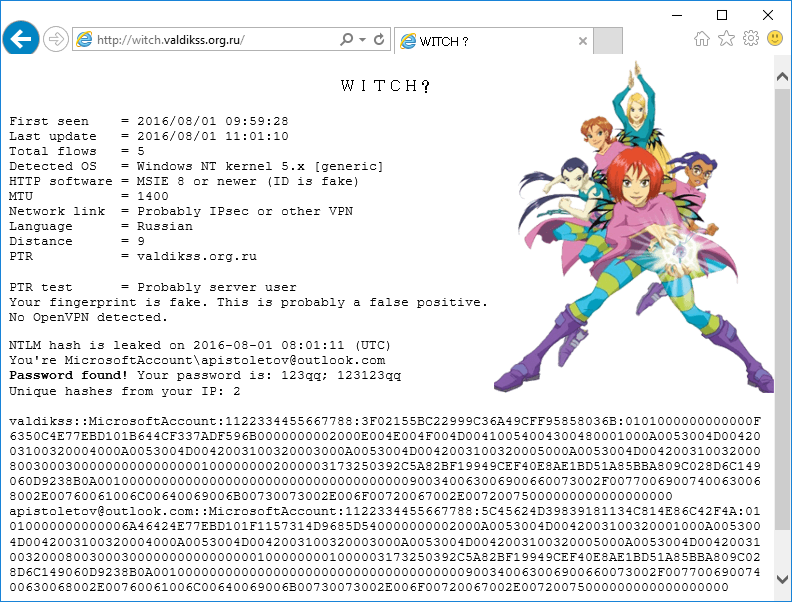

Valdik ha realizzato un sito Web che dimostra il funzionamento dell’exploit. Se ci colleghiamo con IE o Edge, proverà a catturare username e password del nostro account. Ci sarà da fidarsi?

Ad aggravare la situazione c’è il fatto che l’hashing della password, nel caso questa non sia troppo lunga, può essere decodificato con una certa facilità attraverso brute forcing o attacchi a dizionario. Ottenere le informazioni di cui sopra, quindi, è terribilmente semplice.

Fino a qualche tempo fa, la pericolosità di questa vulnerabilità poteva essere considerata trascurabile. Ottenere in remoto le credenziali di accesso all’account di Windows, infatti, non permette (di per sé) di avere accesso al sistema.

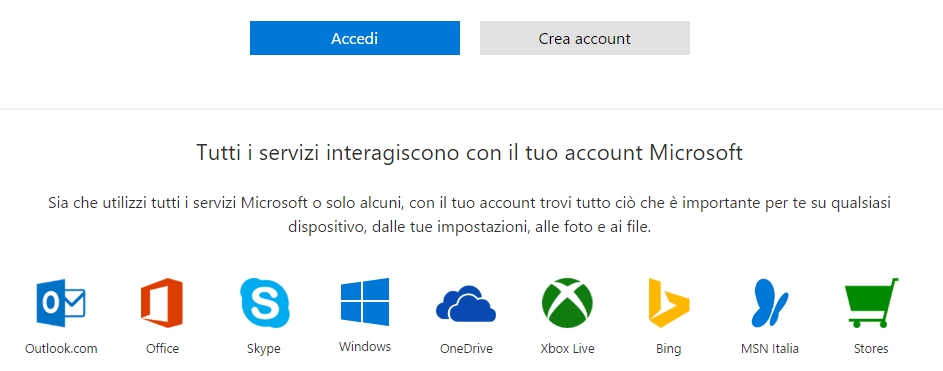

Da quando Microsoft (a partire da Windows 8) ha cominciato a invitare i suoi utenti a utilizzare il Microsoft Account per accedere al sistema, però, la questione ha assunto una rilevanza ben diversa. Sfruttando la vulnerabilità, infatti, è possibile avere accesso in un attimo ai dati memorizzati su OneDrive e a tutti i servizi (Skype, Xbox Live, Office, Outlook.com) eventualmente collegati all’account.

Un solo account per ogni servizio Microsoft…

Come spiega Valdik, sfruttare la vulnerabilità è semplice. Per attivare l’exploit è infatti sufficiente il collegamento alla pagina Web (nel caso di IE ed Edge) o la semplice visualizzazione dell’email in Outlook. Con Chrome e Firefox le cose sono più complicate, perché i due browser accettano i collegamenti del tipo “file://” solo se vengono incollati o inseriti manualmente nella barra degli indirizzi.

La soluzione? Secondo Valdik, starebbe in una modifica al registro di sistema che bloccherebbe le comunicazioni SMB e che il ricercatore illustra nel suo post. Per applicarla è necessario creare e applicare un file.reg con questo contenuto:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0] "RestrictReceivingNTLMTraffic"=dword:00000002 "RestrictSendingNTLMTraffic"=dword:00000002

Per il momento, comunque, può essere una buona idea modificare il sistema di accesso a Windows utilizzando un account locale al posto del Microsoft Account. Non si sa mai…

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Allarme password aziendali deboli: più...

Allarme password aziendali deboli: più...Gen 13, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...