Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

La nuova minaccia per Android si chiama SpyNote

Ago 01, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Il trojan non è ancora in circolazione, ma i ricercatori ne hanno trovato degli esemplari distribuiti sul Dark Web. Il malware è in grado di garantire il controllo assoluto del dispositivo attraverso un collegamento TCP.

Non ha ancora fatto la sua comparsa su Internet, ma nei forum del Dark Web è già possibile trovarne il codice. Si tratta di SpyNote, un RAT (Remote Access Tool) per dispositivi Android individuato dai ricercatori di Palo Alto Networks attraverso il monitoraggio dei bassifondi della Rete.

A prima vista, più che un classico malware, SpyNote sembra uno strumento di spionaggio pensato per attacchi mirati. Il trojan non necessita di accesso root, ma l’utente al momento dell’installazione deve concedere all’app numerosi permessi, tra cui quelli per modificare i messaggi e accedere alla scheda SD. Il suo codice, inoltre, non è offuscato in alcun modo.

Insomma: l’impressione è che si tratti di uno strumento pensato per essere installato manualmente o attraverso un malware che abbia già compromesso il dispositivo.

Una volta installato, SpyNote si rende invisibile nascondendo la sua icona e apre una porta di comunicazione TCP sulla porta 2222, attraverso la quale comunica con un server Command and Control.

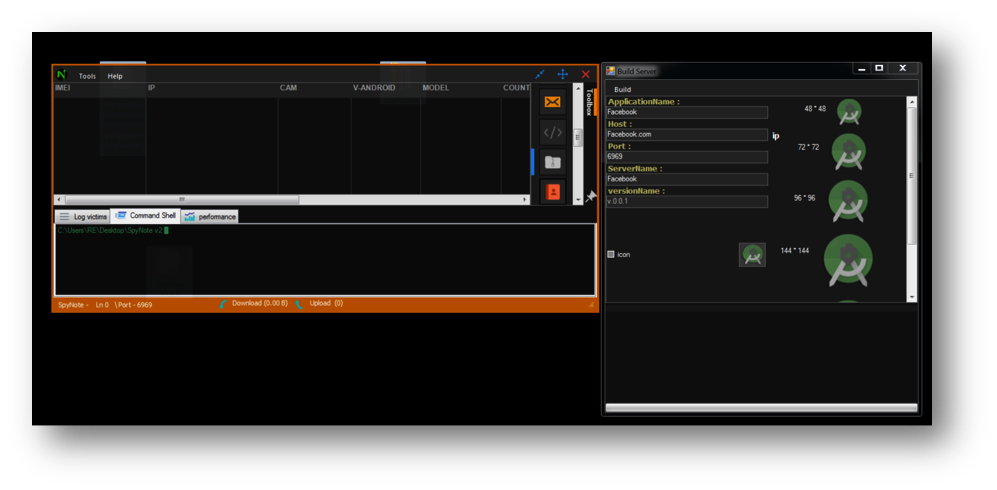

Spynote consente di controllare in remoto qualsiasi funzione dello smartphone.

Da questo momento, il pirata ha il controllo completo del dispositivo. Può controllare il registro chiamate, modificare qualsiasi impostazione, intercettare e registrare le telefonate effettuate col dispositivo, copiare i file memorizzati, utilizzare la videocamera e il microfono a piacimento, accedere alle informazioni relative al GPS e anche effettuare chiamate telefoniche.

Il tutto viene gestito da un sistema di controllo assolutamente “user friendly” che consente di accedere a tutte le funzioni tramite interfaccia grafica, come si vede in un video comparso su YouTube che mostra il RAT in funzione.

Per il momento non si ha notizia di campagne di distribuzione del malware, ma secondo i ricercatori di Palo Alto Networks si tratta solo di una questione di tempo. Il toolkit per realizzare versioni “personalizzate” di SpyNote è disponibile liberamente su Internet e chiunque lo può quindi utilizzare.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...