Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Partito Democratico USA vittima degli hacker. Sotto accusa la Russia.

Ago 01, 2016 Marco Schiaffino Attacchi, Gestione dati, Hacking, News, Privacy, RSS 0

I democratici americani hanno subito una serie di attacchi proprio in concomitanza con la conclusione delle elezioni primarie per le presidenziali USA. Dietro il furto di email e la violazione dei server ci sarebbero dei gruppi legati ai servizi segreti russi.

Il primo atto è stato il furto di 19.252 email riconducibili a sette dirigenti del Democratic National Committee (DNC) che sono state poi consegnate a WikiLeaks e pubblicate sul Web. Il secondo colpo ha invece preso di mira il Democratic Congressional Campaign Committee (DCCC), cioè il comitato che si occupa principalmente di raccogliere fondi per la campagna elettorale.

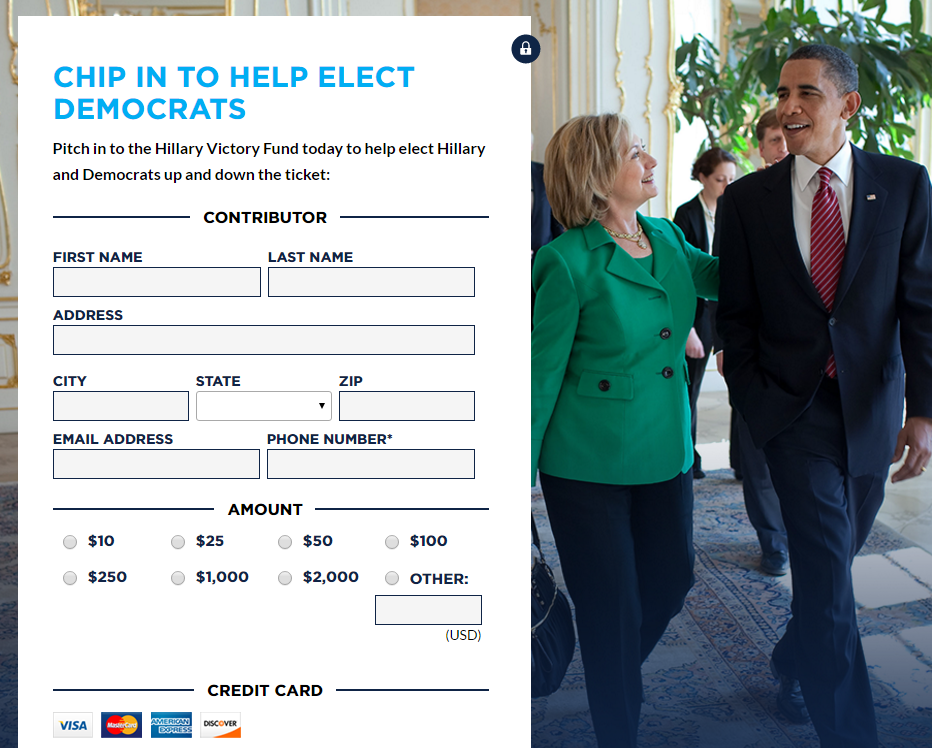

In questo secondo caso, i pirati non si sono limitati a sottrarre informazioni, ma hanno anche utilizzato un falso sito con un indirizzo Web simile a quello ufficiale per dirottare le donazioni online dei sostenitori del Partito Democratico.

Stando a quanto ricostruito da Crowdstrike, la società di sicurezza informatica che ha scoperto l’intrusione, i pirati avrebbero infiltrato i sistemi addirittura nel 2015, avendo così la possibilità di accedere a email, chat e comunicazioni interne del partito per oltre 12 mesi.

La strategia utilizzata coincide con quella adottata in altri attacchi mirati ad aziende e organizzazioni: un primo accesso attraverso un attacco di spear phishing e una prudente e calcolata espansione all’interno della rete informatica attraverso movimenti laterali e la progressiva compromissione dei servizi di comunicazione.

I ricercatori di Crowdstrike attribuiscono l’attacco a due gruppi diversi, entrambi legati ai servizi segreti russi, che avrebbero agito in maniera indipendente e senza un reale coordinamento.

Il rischio maggiore è che i pirati abbiano potuto mettere le mani sui dati personali dei sostenitori del Partito Democratico USA.

Il primo, battezzato Cozy Bear, è una vecchia conoscenza nel settore della sicurezza informatica. In passato il gruppo si è reso protagonista di azioni clamorose, come la violazione dei sistemi della Casa Bianca, del Dipartimento di Stato e dello Stato Maggiore USA.

L’azione di Cozy Bear risalirebbe all’estate del 2015 e avrebbe sfruttato una serie di APT particolarmente complessi. In particolare, i ricercatori di Crowdstrike hanno individuato l’utilizzo di SeaDaddy, un trojan modulare che può essere modificato facilmente per adattarne le caratteristiche e consentire l’infiltrazione in qualsiasi tipo di ambiente.

Oltre a SeaDaddy, i pirati hanno utilizzato una backdoor Powershell installata nei sistemi Windows Management Instrumentation (WMI) che gli ha consentito di programmare il download e l’installazione di ulteriori moduli.

Stando a quanto riportato dagli analisti, il gruppo avrebbe utilizzato numerose tecniche di offuscamento per nascondere la sua presenza nei sistemi del DNC, utilizzando comunicazioni crittografate con i server Command and Control che sfruttavano chiavi diverse per ogni singola macchina compromessa, cambiando spesso anche i server C&C a cui facevano riferimento.

Il secondo gruppo, chiamato Fancy Bear, ha invece colpito i sistemi nell’aprile 2016 utilizzando Xtunnel, un malware realizzato ad hoc per l’attacco nei confronti del DNC. Il trojan ha caratteristiche simili a SeaDaddy, ma implementa alcune funzioni particolari come il keyloggin e la registrazione dei movimenti del mouse sullo schermo.

Curiosamente, Xtunnel non utilizza alcuna tecnica di offuscamento del suo codice. I ricercatori che lo hanno analizzato, inoltre, hanno scoperto che per garantire le comunicazioni verso l’esterno, il malware utilizza un sistema di comunicazione mutuato da un modulo usato da oltre 10 anni per i sistemi VoIP.

Poco si sa, invece, su quali possano essere i reali danni provocati dai pirati. Oltre alle email consegnate a WikiLeaks, gesto pubblicamente rivendicato da un hacker indipendente chiamato Guccifer 2.0 ma più probabilmente attribuibili ai gruppi russi, i cyber-spioni potrebbero aver messo le mani su numerose altre informazioni, tra cui i dati di tutti i sostenitori del Partito Democratico.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Misterioso guasto satellitare:...

Misterioso guasto satellitare:...Dic 12, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...