Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Tastiere wireless a rischio keylogging

Lug 28, 2016 Marco Schiaffino Keylogger, Minacce, News, RSS, Vulnerabilità 0

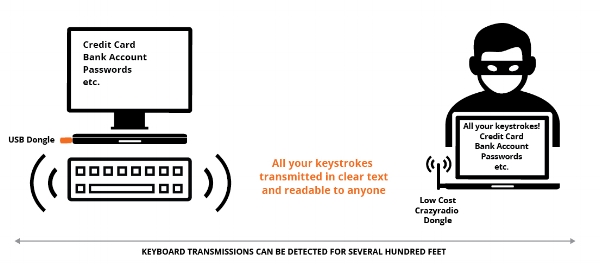

Almeno 12 modelli di tastiere senza fili low-cost potrebbero essere intercettate a una distanza di oltre 70 metri. I pirati potrebbero vedere in tempo reale tutto quello che viene digitato.

I dispositivi wireless sono una bella comodità, ma quanto sono sicuri? È questa la domanda che si deve essere posto Marc Newlin, un ricercatore di Bastille Network prima di infilarsi in un centro commerciale e acquistare 12 diversi modelli di tastiere per computer.

I dubbi sul livello di sicurezza garantito da questi dispositivi nascono da una semplice considerazione. A differenza delle tastiere che utilizzano un collegamento Bluetooth, non esiste un protocollo standard comune a cui fare riferimento. Ogni produttore, quindi, utilizza un protocollo proprietario, sulle cui caratteristiche si sa poco o nulla.

I test sui dispositivi a basso costo hanno subito confermato i sospetti dei ricercatori di Bastille Network. Otto di questi, infatti, non implementano un sistema di crittografia per le trasmissioni wireless tra la tastiera e il computer. Insomma: i dati transitano in chiaro. In questo modo, un cyber-criminale può intercettare le comunicazioni e registrare tutto ciò che viene digitato sulla tastiera.

Trasmissioni in chiaro che possono essere facilmente intercettate. Le tastiere wireless low-cost sono un vero buco nero per la sicurezza.

Sul banco degli imputati ci sono i ricetrasmettitori, che di solito non sono prodotti direttamente dai produttori delle tastiere. Per quanto riguarda i dispositivi testati da Newlin, per esempio, i modelli a marchio Hewlett-Packard, Anker, Kensington, RadioShack, Insignia, ed EagleTec utilizzano ricetrasmettitori prodotti da MOSART Semiconductor. Toshiba utilizza un trasmettitore di Signia Technologies, mentre GE/Jasco ne usa uno che i ricercatori non sono riusciti a identificare.

Alcuni dei produttori commercializzano queste tastiere solo negli Stati Uniti, ma alcune di questa sono in vendita anche in Europa. Quale che sia il produttore, comunque, il risultato è sempre lo stesso: la completa assenza di un sistema di codifica che protegga le comunicazioni tra la tastiera e il ricevitore USB.

Le vulnerabilità individuate consentirebbero sia l’intercettazione dei dati trasmessi, sia l’injection di dati dall’esterno. Insomma: un pirata informatico equipaggiato con l’hardware e il software adeguato potrebbe tranquillamente registrare user name e password per l’accesso ai diversi servizi online di un utente, o sottrarre i dati di una carta di credito.

Tutto senza che sia necessario compromettere il computer della vittima installando su di esso un malware. Peggio ancora, i dispositivi comunicano a intervalli regolari con il computer e un eventuale pirata potrebbe quindi individuarne la presenza anche quando la tastiera non viene utilizzata. Il cyber-criminale, quindi, potrebbe semplicemente avviare l’intercettazione e aspettare che l’utente cominci a utilizzare il dispositivo.

Articoli correlati

-

Bitdefender scopre Unfading Sea Haze,...

Bitdefender scopre Unfading Sea Haze,...Mag 24, 2024 0

-

Kaspersky scopre una campagna B2B...

Kaspersky scopre una campagna B2B...Ott 23, 2023 0

-

BlackMamba sfrutta l’AI per generare...

BlackMamba sfrutta l’AI per generare...Mar 10, 2023 0

-

Il gruppo Lazarus guarda verso...

Il gruppo Lazarus guarda verso...Gen 11, 2023 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...