Aggiornamenti recenti Marzo 5th, 2026 3:01 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

- Android: 129 vulnerabilità corrette, zero-day Qualcomm già sfruttata

- Una falla in Chrome sfrutta Gemini Live per scopi malevoli

- Paradosso ransomware, pagamenti in calo ma attacchi ai massimi storici

Iommega, ISE Labs, Lenovo, Marco Schiaffino, Rick Ramgattie

Nove bug nei NAS Lenovo aprono la strada ai pirati

Ott 02, 2018 Marco Schiaffino News, Vulnerabilità 0

Le falle di sicurezza consentono di accedere ai dati, modificarli e cancellarli. Interessati numerosi modelli Lenovo e Iomega. Accesso in remoto senza autenticazione: è questo il risultato che...Ecco il primo rootkit per UEFI. Si chiama Lojax e lo usa Fancy Bear

Set 28, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Scenario, Tecnologia 0

Teorizzato da tempo, il rootkit ha fatto la sua comparsa e porta una firma prestigiosa: quella del gruppo che gli USA considerano il pericolo pubblico numero uno. Per gli esperti di sicurezza, la...Python adesso è il linguaggio di programmazione preferito dai pirati

Set 28, 2018 Marco Schiaffino News, RSS, Scenario 0

Il successo tra i programmatori “legali” è seguito a ruota anche da quello degli hacker. Il 20% degli strumenti di attacchi è scritto in Python. Attenti al pitone: nel mondo dell’informatica...Attacco ransomware al Porto di San Diego. Tutto bloccato da martedì

Set 28, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware ha messo K.O. i sistemi informatici provocando il caos. Non solo traporti: sono in crisi anche la polizia e i servizi in tutta la baia. Non lasciamoci ingannare dal nome: il Porto di San...Trojan nell’app per Android prende di mira gli account bancari

Set 27, 2018 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

L’app è stata scaricata da almeno 10.000 persone. Per il momento sono state confermate almeno cinque vittime, a cui sono stati rubati 78.000 euro. Una tecnica di attacco piuttosto comune, che...Uber condannata a pagare 125 milioni di euro per il breach del 2016

Set 27, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, RSS, Scenario 0

L’azienda aveva nascosto la violazione dei suoi sistemi e il furto di dati su dipendenti e clienti per più di un anno, pagando gli hacker per distruggere i dati. La punizione, decisamente pesante,...Nuovi moduli per VPNFilter. Il malware espande il suo campo d’azione

Set 27, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

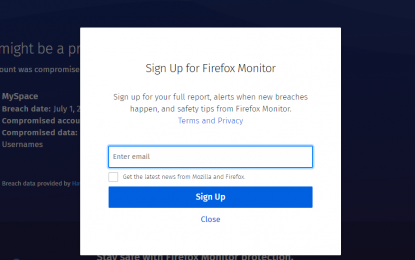

I pirati informatici hanno aggiunto sette nuove funzionalità al trojan più pericoloso del momento. I ricercatori di Talos: “c’è lo zampino di uno stato”. Di solito quando viene individuato...Firefox Monitor ti avvisa se un tuo account è stato violato

Set 26, 2018 Marco Schiaffino Gestione dati, Leaks, News, Prodotto, RSS, Tecnologia 0

Lo strumento sfrutta una collaborazione con Have I Been Pwned. Ogni leak individuato viene confrontato con l’email inserita dall’utente. Il problema delle violazioni di account è qualcosa di...Falla nel sito delle Nazioni Unite. Migliaia di file accessibili a chiunque

Set 26, 2018 Marco Schiaffino News, Vulnerabilità 0

Il “buco” è stato segnalato ma gli uffici si sono rimpallati la responsabilità per settimane. E intanto tutte le informazioni personali sono rimaste esposte. Sono soprattutto curricula, ma...Tante novità per la sicurezza da Microsoft nel suo Ignite 2018

Set 25, 2018 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

L’azienda di Satya Nadella introduce l’autenticazione tramite dispositivo, nuovi strumenti di monitoraggio e una maggiore protezione per i dati su Azure. Le notizie arrivano da Orlando, in...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte... -

Davvero si può fare “jailbreak” di un caccia F-35?

Davvero si può fare “jailbreak” di un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di...

Minacce recenti

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo... -

Android: 129 vulnerabilità corrette, zero-day Qualcomm...

Android: 129 vulnerabilità corrette, zero-day Qualcomm...Mar 03, 2026 0

Google ha rilasciato gli aggiornamenti di sicurezza Android... -

Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Una falla in Chrome sfrutta Gemini Live per scopi malevoliMar 02, 2026 0

Palo Alto, azienda specializzata in sicurezza informatica,... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce...