Aggiornamenti recenti Giugno 20th, 2025 5:41 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Anche Viasat vittima del cyberspionaggio di Salt Typhoon

- Asana: un bug nell’integrazione AI esponeva i dati aziendali

- Deepfake per distribuire malware su macOS: la nuova minaccia nord-coreana

- Due bug LPE consentono di ottenere i privilegi di root su Linux

- Kali Linux 2025.2, la nuova versione ha anche un toolkit per l’hacking delle auto

Scambio di informazioni tra aziende per contrastare il cyber-crimine

Mag 10, 2018 Marco Schiaffino Hacking, In evidenza, Minacce, News, Prodotto, RSS, Social engineering 1

I reparti di sicurezza informatica sono portati sempre più spesso a condividere dati e informazioni per individuare gli attacchi dei pirati. Maggiore il numero di dati su cui si effettua...L’automazione dei processi è un’arma in più per la sicurezza

Mag 09, 2018 Marco Schiaffino In evidenza, News, Prodotto, RSS, Tecnologia 1

È possibile migliorare le procedure per la reazione a un problema cdi cyber-security? Al Knowledge18 di Las Vegas spiegano come. Quando si parla di sicurezza informatica il focus si concentra di...Il software antifurto è in realtà uno spyware?

Mag 08, 2018 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 1

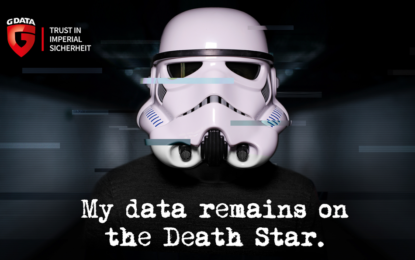

All’interno di LoJack sono stati individuati dei componenti che contattano dei server utilizzati in passato da un gruppo di cyber-spionaggio russo. Pensi di aver installato un software per...Maythefourth: La caduta dell’Impero Galattico è stata una questione di cattiva gestione della sicurezza

Mag 04, 2018 Giulio Vada Approfondimenti, In evidenza, Off Topic 0

E se vi dicessimo che la saga di Star Wars (per lo meno gli episodi IV-VI) pare un esempio da manuale di come NON trattare quello che essenzialmente è una violazione dei dati? Per dirla con...Il nuovo sistema anti-phishing di Facebook rileva gli attacchi omografici

Mag 04, 2018 Marco Schiaffino News, Phishing, RSS, Tecnologia 1

Gli sviluppatori di Menlo Park hanno aggiornato il sistema per individuare i domini registrati usando caratteri stranieri che possono ingannare i visitatori. Nel panorama delle minacce informatiche,...Bug nei sistemi di Twitter: le password degli utenti memorizzate in chiaro

Mag 04, 2018 Marco Schiaffino Gestione dati, In evidenza, News, RSS, Vulnerabilità 1

Il social network esclude che qualcuno possa averci messo le mani sopra, ma avvisa gli utenti: “per sicurezza cambiate subito la password”. I 330 milioni di utenti Twitter dovrebbero cambiare...Volkswagen e Audi sono troppo “smart”: l’hacking passa dal Wi-Fi

Mag 03, 2018 Marco Schiaffino News, RSS, Vulnerabilità 2

I ricercatori trovano una catena di vulnerabilità che permette di sottrarre dati sensibili. E se avessero insistito avrebbero potuto andare oltre… Diciamocelo: chi conosce il mondo della...Microsoft: bug nelle patch e spunta la chiave USB che mette K.O. il PC

Mag 03, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 2

Altri problemi per la patch che avrebbe dovuto correggere Meltdown. Nel frattempo i ricercatori scoprono che una chiave USB può bloccare Windows. Devono essere stati giorni decisamente impegnativi...Più di 25.000 app malevole rastrellano informazioni da Facebook

Mag 03, 2018 Marco Schiaffino Gestione dati, News, Privacy, RSS 1

Attraverso le API per il login o la messaggistica del social network vengono memorizzate informazioni sull’utente e sui suoi amici. Sono 25.936 le app malevole che secondo i ricercatori di...Come ti rubo le credenziali della rete Microsoft con un PDF

Mag 02, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

Basta aprire il documento perché l’hash delle credenziali sia inviato a un server esterno. E il trucco funziona con qualsiasi reader… L’ennesima vulnerabilità che gira intorno alla...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

Anubis, un nuovo ransomware che integra un wiper

Helmon e la cybersecurity per tutti. Soprattutto le PMI

CERT-AGID 31 maggio – 6 giugno: LiberoMail sotto attacco e una nuova campagna MintsLoader

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Anche Viasat vittima del cyberspionaggio di Salt Typhoon

Anche Viasat vittima del cyberspionaggio di Salt TyphoonGiu 20, 2025 0

Anche Viasat, colosso delle telecomunicazioni americano, è... -

Asana: un bug nell’integrazione AI esponeva i dati...

Asana: un bug nell’integrazione AI esponeva i dati...Giu 19, 2025 0

Abbiamo appena parlato della prima vulnerabilità mai... -

Deepfake per distribuire malware su macOS: la nuova...

Deepfake per distribuire malware su macOS: la nuova...Giu 19, 2025 0

Secondo una recente analisi di Huntress, BlueNoroff, un... -

Due bug LPE consentono di ottenere i privilegi di root su...

Due bug LPE consentono di ottenere i privilegi di root su...Giu 18, 2025 0

I ricercatori di Qualys Threat Research Unit hanno... -

Kali Linux 2025.2, la nuova versione ha anche un toolkit...

Kali Linux 2025.2, la nuova versione ha anche un toolkit...Giu 17, 2025 0

Lo scorso 13 giugno è stata rilasciata Kali Linux...