Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Come gestire bene le password per evitare guai

Lug 11, 2016 Giancarlo Calzetta 0

Il doppio fattore di autenticazione non è più una opzione

La logica è semplice: oltre a username e password, per l’accesso ai nostri servizi viene richiesto un altro fattore di autenticazione. L’attivazione del sistema 2FA deve essere fatto sul sito che ospita il servizio, di solito nella sezione “sicurezza” o “account”.

Ormai tutti i servizi online consentono di attivare un sistema di autenticazione a due fattori. Basta consultare le impostazioni dell’account o della sicurezza.

Le modalità di funzionamento variano a seconda dei casi. Teoricamente può essere usato qualsiasi strumento alternativo che ci permetta di identificarci, come la scansione delle impronte digitali o dell’iride, o anche il riconoscimento facciale o vocale.

Il sistema più pratico e più diffuso, però, è quello che prevede l’uso dello smartphone. In questo modo chi accede al servizio deve conoscere la password ed essere fisicamente in possesso del dispositivo. Insomma: il classico hacker che ha ottenuto la nostra password sul Dark Web non sarebbe in grado di accedere all’account.

L’obiettivo può essere raggiunto attraverso l’invio di un sms o (meglio) l’uso di un’app che genera periodicamente dei codici univoci collegati a ogni servizio.

Apple, limitatamente ai suoi servizi, usa un sistema alternativo che consente di visualizzare il codice su un dispositivo o riceverlo via sms.

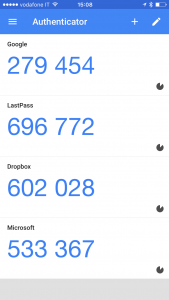

L’app “generica” più utilizzata è però Google Authenticator, che è diventata una sorta di standard a cui si appoggiano numerosi produttori e fornitori di servizi, compresi Dropbox, Microsoft e molti altri.

Google Authenticator genera codici per l’autenticazione a due fattori che possiamo usare con numerosi servizi

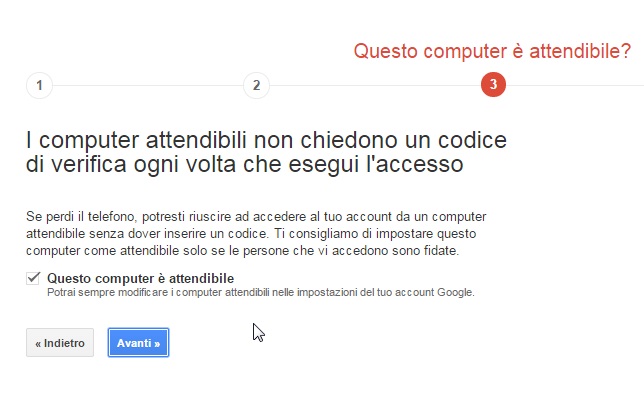

Questo non significa che dovremo inserire un codice ogni volta che accediamo al servizio. Il sistema di autenticazione, infatti, permette di creare un elenco di dispositivi “affidabili” per i quali è sufficiente usare la normale password.

Quando però si prova ad accedere da un computer o un device mobile sconosciuto, il servizio richiede il codice generato con l’app.

I codici servono solo per i dispositivi che non usiamo di solito, che invece possiamo impostare come “affidabili”.

Naturalmente, il primo servizio su cui attivare l’autenticazione a due fattori è il password manager, seguito dalla posta elettronica.

Nella gerarchia degli account da proteggere, infatti, l’email ha un ruolo fondamentale. La maggior parte dei servizi e dei siti Web, infatti, permette di modificare o resettare la password attraverso una semplice conferma tramite posta elettronica. Se qualcuno mette le mani sul nostro account di posta, si produce il classico “effetto domino” che finirebbe per coinvolgere tutti gli account.

La strategia migliore è comunque quella di utilizzare l’autenticazione a due fattori su quanti più servizi possibili, in modo da ridurre al minimo la possibilità di una violazione.

Ma che fare se dobbiamo accedere a un servizio protetto da 2FA e non abbiamo sotto mano lo smartphone? In questo caso entra in gioco la password di emergenza. Si tratta di un codice che generalmente viene fornito contestualmente all’attivazione dell’autenticazione a due fattori e che ci permette di accedere ai servizi da un dispositivo sconosciuto anche se non possiamo accedere al secondo fattore (per esempio il generatore di codici sullo smartphone) in quel particolare momento.

La password di emergenza non va assolutamente conservata sul computer, ma stampata e conservata, magari nel portafogli per averla con sé nel momento in cui dovesse servire.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Altro in questa categoria

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...