Aggiornamenti recenti Febbraio 6th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- n8n: nuove vulnerabilità critiche aggirano le patch di dicembre

- TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

- Shadow Campaign: la nuova ondata di cyber-spionaggio globale

- NTLM verso lo “switch-off”: Microsoft si prepara a bloccarlo di default

- Abusato il sistema di update eScan per inviare malware multistage

Tecnologia

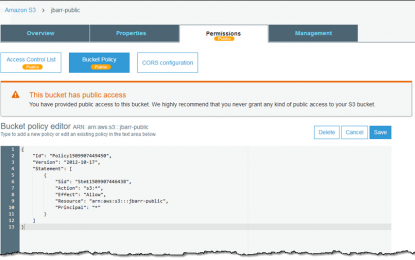

Amazon corre ai ripari per bloccare le violazioni di dati sul cloud

Nov 09, 2017 Marco Schiaffino Gestione dati, News, Prodotto, RSS, Tecnologia, Vulnerabilità 0

L’azienda ha introdotto nuove funzioni e un avviso all’interno del sistema di controllo che segnala quando il Bucket è accessibile dall’esterno. La novità può sembrare una minuzia, ma...Bucato lo standard di crittografia IEEE P1735 dei progetti IT

Nov 08, 2017 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Una raffica di vulnerabilità mette a rischio l’integrità dei documenti usati per scambiare i progetti per la costruzione di componenti. Tutelare la proprietà intellettuale nel terzo millennio è...La Perestroika di Kaspersky: “apriamo il codice sorgente”

Ott 23, 2017 Marco Schiaffino News, Prodotto, RSS, Scenario, Tecnologia 0

Dopo le accuse degli USA di collaborare con i servizi segreti di Putin, la società di sicurezza russa apre il codice dei suoi prodotti. Kaspersky non ci sta e ribatte alle accuse arrivate dagli USA...McAfee Ransomware Recover: più facile recuperare i file “rapiti” dai pirati

Ott 23, 2017 Marco Schiaffino Malware, News, RSS, Tecnologia 0

La società di sicurezza mette a disposizione un framework che consente di creare più velocemente un tool per il recupero gratuito dei file. La guerriglia tra pirati informatici ed esperti di...Gli aggiornamenti Apple non fanno (sempre) l’update di EFI

Ott 02, 2017 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Una ricerca dimostra che numerosi Mac che dovrebbero essere aggiornati hanno una vecchia versione di EFI. Il sistema è da rivedere? A partire dal 2015, le macchine Apple hanno un sistema di...Con Bashware i pirati possono aggirare l’antivirus su Windows 10

Set 13, 2017 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Grave bug individuato da CheckPoint. Il Linux Subsystem espone il sistema operativo ad attacchi che non possono essere individuati. Quando Microsoft ha introdotto il Linux Subsystem per eseguire...Scardinata la crittografia di 320 milioni di password

Set 04, 2017 Marco Schiaffino Gestione dati, News, Privacy, RSS, Tecnologia 1

Il gruppo CynoSure Prime ha risposto all’appello di Troy Hunt per dimostrare l’importanza di usare password diverse per ogni servizio. Troy Hunt sarà anche un po’ fissato, ma la sua paranoia...Sicurezza nella gestione delle carte di credito: siamo ancora al medioevo

Set 01, 2017 Marco Schiaffino Gestione dati, News, RSS, Scenario, Tecnologia 0

La fotografia è in un report di Verizon. Il 44,6% delle aziende analizzate nella ricerca non rispondono ai criteri fissati dagli standard. La sicurezza nella gestione dei pagamenti tramite carta di...Hackerata la Piattaforma Rousseau del M5S

Ago 03, 2017 Marco Schiaffino Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Tecnologia, Vulnerabilità 2

Un “white hat” ha trovato una vulnerabilità nella nuova piattaforma Rousseau usata per le votazioni online e ha contattato i gestori per avvisarli. Annunciata in pompa magna, la versione 2.0...Hack.developers: a ottobre l’hackethon per la Pubblica Amministrazione

Lug 31, 2017 Marco Schiaffino Gestione dati, News, RSS, Scenario, Tecnologia 0

L’appuntamento riunirà centinaia di programmatori e sviluppatori. Gli organizzatori: “Sarà l’hackethon più grande mai organizzato in Italia”.Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,... -

Nel 2026 sempre più attacchi autonomi AI-driven e...

Nel 2026 sempre più attacchi autonomi AI-driven e...Gen 05, 2026 0

Il mondo della cybersecurity si appresta a vivere un 2026...

Minacce recenti

Hugging Face sfruttato per distribuire un trojan Android

PackageGate: trovati sei bug zero-day nei package manager, ma NPM non interviene

Zendesk, sfruttato il sistema di ticketing per una campagna di spam massiva

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

n8n: nuove vulnerabilità critiche aggirano le patch di...

n8n: nuove vulnerabilità critiche aggirano le patch di...Feb 06, 2026 0

La sicurezza di n8n, una delle piattaforme open source... -

Shadow Campaign: la nuova ondata di cyber-spionaggio

Shadow Campaign: la nuova ondata di cyber-spionaggioFeb 05, 2026 0

Secondo Palo Alto Networks, un gruppo di cyber-spionaggio... -

NTLM verso lo “switch-off”: Microsoft si prepara a...

NTLM verso lo “switch-off”: Microsoft si prepara a...Feb 03, 2026 0

Microsoft ha comunicato che l’autenticazione NTLM verrà... -

Abusato il sistema di update eScan per inviare malware...

Abusato il sistema di update eScan per inviare malware...Feb 02, 2026 0

Gli attacchi alla supply chain continuano a mietere vittime... -

Hugging Face sfruttato per distribuire un trojan Android

Hugging Face sfruttato per distribuire un trojan AndroidGen 30, 2026 0

I ricercatori di BitDefender hanno scoperto una campagna...