Aggiornamenti recenti Dicembre 19th, 2025 4:31 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di ASUS Live Update di sette anni fa viene ancora sfruttata

- Il cybercrime si evolve velocemente e l’IA diventa protagonista: le previsioni di Group-IB per il 2026

- Kaspersky, le PMI italiane sono un bersaglio strutturale per il cybercrime

- Il cybercrime si evolve e si adatta, integrando l’IA nel proprio arsenale: il report di ESET

- L’IA al centro delle strategie di cybersecurity future: le previsioni di Crowdstrike

Scenario

Singapore richiede una licenza per fare penetration test

Apr 12, 2022 Redazione news News, RSS, Scenario 0

Singapore richiede l’acquisizione di una licenza a chi lavora sui sistemi dei propri clienti per proteggere la sicurezza informatica e fare test di penetrazione La Cyber Security Agency (CSA)...Un crash del software Mazda pone dubbi sulla sicurezza

Mar 31, 2022 Redazione news News, RSS, Scenario 0

Le automobili fanno sempre più affidamento sul software e bug come il crash della radio di Mazda fanno temere la presenza di vulnerabilità sfruttabili dai pirati Alcuni proprietari dei modelli di...Kaspersky aggiunta alle lista delle minacce alla sicurezza nazionale USA

Mar 29, 2022 Redazione news News, RSS, Scenario 0

L’FCC ha aggiunto China Mobile, China Telecom e Kaspersky al suo elenco di “minacce alla sicurezza nazionale” e Kaspersky è la prima azienda non cinese a entrarvi L’agenzia...F-Secure Corporate Security diventa WithSecure™

Mar 23, 2022 Redazione news News, RSS, Scenario 0

Il nuovo brand WithSecure™ si focalizza su prodotti e le soluzioni di sicurezza aziendali, mentre quelli per uso privato rimangono disponibili attraverso il marchio F-Secure esistente La...Negli USA sfumati quasi 6 miliardi in frodi

Feb 25, 2022 Redazione news News, RSS, Scenario 0

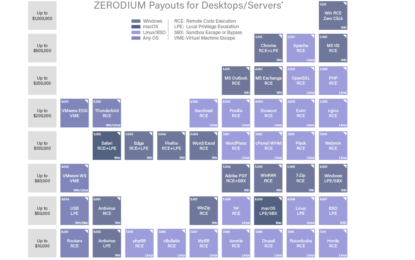

La Federal Trade Commission statunitense ha reso noto che gli americani hanno riportato di essere stati frodati per oltre 5,8 miliardi di dollari nel 2021, con una crescita di più del 70% dal 2020...Zerodium spinge sugli exploit per Outlook: offerti 400.000 dollari

Gen 28, 2022 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

Continuano le montagne russe nella valutazione nel mercato delle vulnerabilità. L’aumento dell’offerta è frutto della presenza di acquirenti interessati? Non solo Apple: anche Microsoft finisce...MoonBounce: il nuovo malware del gruppo APT41 infetta UEFI

Gen 20, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

Gli hacker, considerati vicini al governo di Pechino, hanno messo a punto un complesso “impianto” che opera a livello di UEFI per evitare il rilevamento. Sempre più professionali, sempre più...White Rabbit: il nuovo ransomware è legato a FIN8?

Gen 19, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

Il malware integra sistemi di evasione avanzati nella catena di infezione e sfrutta un classico schema di doppia estorsione per spremere le vittime. Anche il gruppo FIN8 si lancia nel settore dei...Obiettivo sicurezza: comprendere la filosofia Zero Trust

Gen 12, 2022 Marco Schiaffino In evidenza, News, Scenario, Tecnologia 0

La declinazione di una strategia di sicurezza che consenta di proteggere risorse e servizi digitali richiede prima di tutto un cambio di mentalità. È il mantra del momento per chi si occupa di...DDoS a scopo estorsivo: il fenomeno è in continua crescita

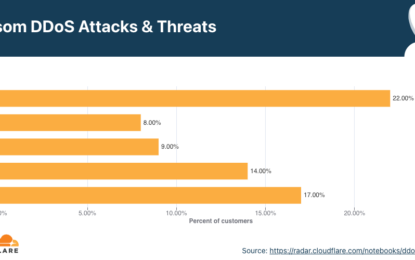

Gen 11, 2022 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario 0

Un report di Cloudflare accende i riflettori su una tecnica di ricatto che continua a proliferare. Colpa anche delle botnet IoT. Non solo crypto-ransomware: tra gli schemi estorsivi utilizzati dai...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il cybercrime si evolve velocemente e l’IA diventa...

Il cybercrime si evolve velocemente e l’IA diventa...Dic 18, 2025 0

Se c’è una cosa su cui tutti concordano è che... -

Il cybercrime si evolve e si adatta, integrando l’IA...

Il cybercrime si evolve e si adatta, integrando l’IA...Dic 17, 2025 0

Il secondo semestre del 2025 ha segnato un punto di svolta... -

L’IA al centro delle strategie di cybersecurity...

L’IA al centro delle strategie di cybersecurity...Dic 15, 2025 0

Il 2025 sta giungendo al termine e nel mondo della... -

Prompt injection, un problema che potrebbe non venire mai...

Prompt injection, un problema che potrebbe non venire mai...Dic 10, 2025 0

Secondo il National Cyber Security Centre (NCSC),... -

Iniezione indiretta di prompt: a rischio le informazioni...

Iniezione indiretta di prompt: a rischio le informazioni...Dic 05, 2025 0

Lakera, società di Check Point, ha pubblicato una ricerca...

Minacce recenti

Il cybercrime si evolve velocemente e l’IA diventa protagonista: le previsioni di Group-IB per il 2026

Kaspersky, le PMI italiane sono un bersaglio strutturale per il cybercrime

L’IA al centro delle strategie di cybersecurity future: le previsioni di Crowdstrike

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di ASUS Live Update di sette anni fa...

Una vulnerabilità di ASUS Live Update di sette anni fa...Dic 19, 2025 0

Una vecchia vulnerabilità di ASUS Live Update è ancora... -

Kaspersky, le PMI italiane sono un bersaglio strutturale...

Kaspersky, le PMI italiane sono un bersaglio strutturale...Dic 17, 2025 0

Mezzo milione di nuovi file malevoli al giorno. È -

CERT-AGID 6–12 dicembre: cresce l’uso di Figma e...

CERT-AGID 6–12 dicembre: cresce l’uso di Figma e...Dic 15, 2025 0

Nel periodo compreso tra il 6 e il 12 dicembre,... -

Apple interviene su due zero-day sfruttati attivamente in...

Apple interviene su due zero-day sfruttati attivamente in...Dic 12, 2025 0

Apple ha rilasciato degli aggiornamenti di sicurezza... -

Misterioso guasto satellitare: centinaia di Porsche...

Misterioso guasto satellitare: centinaia di Porsche...Dic 12, 2025 0

Panico in Russia: centinaia di Porsche sono rimaste...