Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

White Rabbit: il nuovo ransomware è legato a FIN8?

Gen 19, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

Il malware integra sistemi di evasione avanzati nella catena di infezione e sfrutta un classico schema di doppia estorsione per spremere le vittime.

Anche il gruppo FIN8 si lancia nel settore dei ransomware. I pirati informatici, che rappresentano uno dei (rari) casi di APT motivati da interessi finanziari, sono ritenuti responsabili della diffusione di White Rabbit, un crypto-ransomware comparso lo scorso dicembre.

Come spiegano in un report pubblicato su Internet gli esperti di Trend Micro, la strategia adottata dai cyber criminali prevede l’uso di un file relativamente piccolo, che “peserebbe” solo 100KB e utilizzerebbe un sistema di attivazione basato su password. Quella utilizzata nel sample individuato dai ricercatori era “KissMe”.

Lo stratagemma, spiegano gli autori del report, ha l’obiettivo di rendere più difficile il rilevamento del malware e sfrutta un sistema a riga di comando per la sua attivazione.

Per distribuire il payload, il gruppo FIN8 utilizzerebbe una variante di Badhatch, una backdoor già collegata ai pirati informatici in passato.

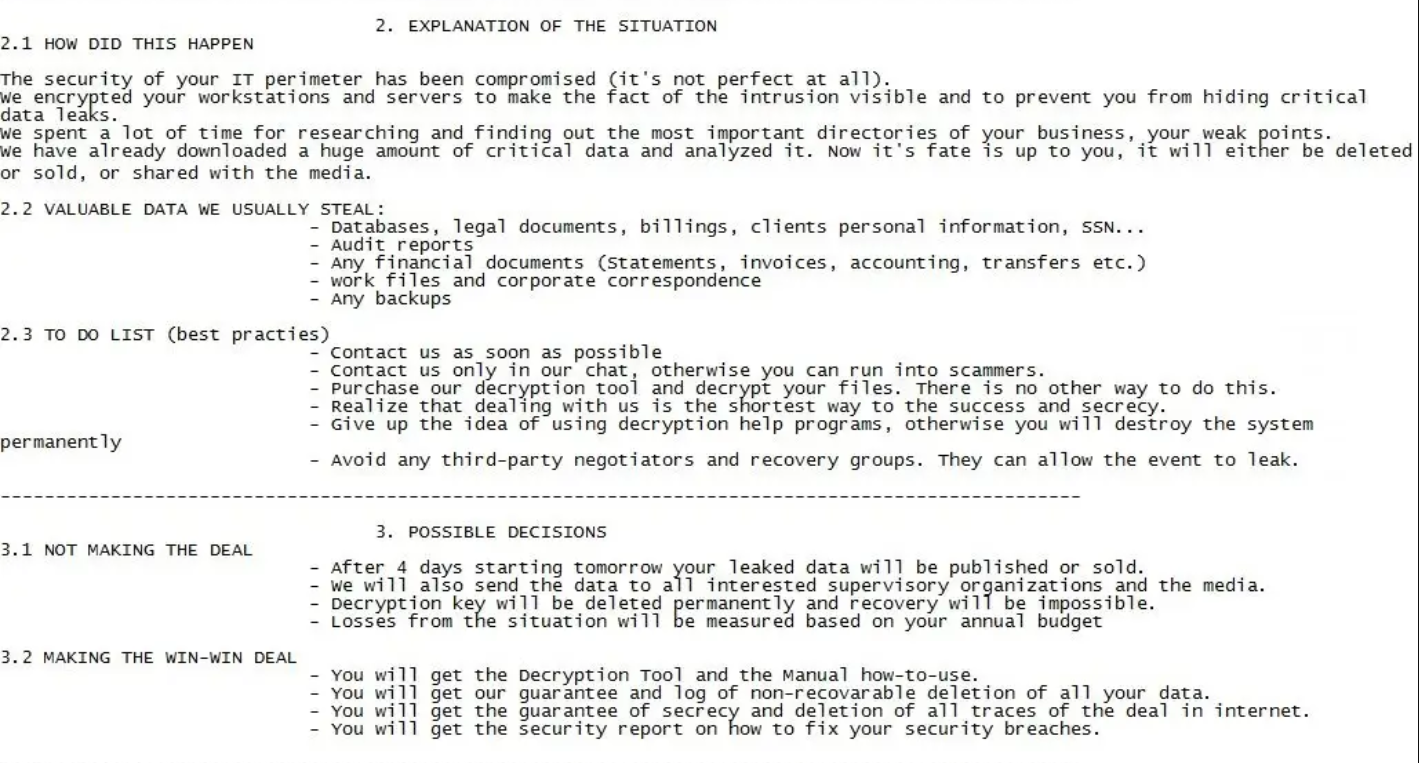

IL ransomware, in sé, non ha caratteristiche particolari, se non la peculiarità di creare un file di testo contenente la richiesta di riscatto per ogni singolo file crittografato. Gli autori del report non specificano se si tratti di un “bug” del malware o di una strategia per rendere più “pressante” la richiesta.

Quello che è certo, è che i pirati non lasciano molto margine alle loro vittime: il messaggio fissa un termine di soli quattro giorni per eseguire il pagamento e l’estorsione fa leva, come accaduto già in passato, anche sullo spauracchio di eventuali sanzioni ai sensi del GDPR. I pirati, infatti, minacciano di inviare i file sottratti alle autorità di garanzia nazionali.

Nel messaggio è indicato anche l’indirizzo di un sito nel circuito TOR che i pirati utilizzano sia per pubblicare alcuni dei dati rubati (come prova dell’avvenuta compromissione), sia una chat dedicata per le trattative sul pagamento di riscatto.

Il legame di White Rabbit con FIN8, c’è da dire, viene indicato con qualche riserva. Gli indizi raccolti da Trend Micro, però, sembrano lasciare pochi dubbi e l’ipotesi che i cyber criminali del gruppo abbiano ampliato il loro raggio d’azione è tutt’altro che remota.

Articoli correlati

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

-

Anubis, un nuovo ransomware che integra...

Anubis, un nuovo ransomware che integra...Giu 16, 2025 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...