Aggiornamenti recenti Marzo 31st, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

Vulnerabilità

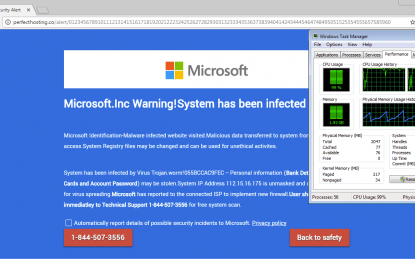

Nuova truffa online sfrutta un bug di HTML5

Nov 04, 2016 Marco Schiaffino Minacce, News, RSS, Social engineering, Vulnerabilità 0

I pirati usano un loop per bloccare il browser e visualizzare un messaggio che induce la vittima a chiamare un falso numero di assistenza Microsoft. La nuova frontiera delle truffe online è quella...Usare l’IoT per hackerare uno smartphone? Si può fare

Nov 04, 2016 Marco Schiaffino Hacking, In evidenza, News, RSS, Vulnerabilità 0

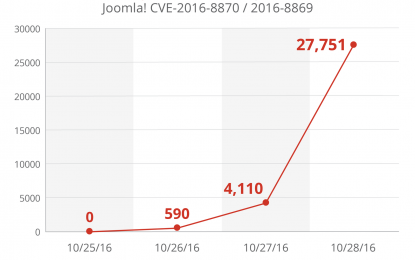

Una falla nei dispositivi WeMo di Belkin permette di eseguire un’iniezione di codice nell’app installata sullo smartphone ed eseguirne il root. Prendete un disastro in termini di sicurezza come...Boom di attacchi contro i siti su piattaforma Joomla

Nov 02, 2016 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS, Vulnerabilità 0

Il 25 ottobre Joomla ha rilasciato una patch che corregge due vulnerabilità “critiche”. Immediatamente dopo sono partiti gli attacchi. Registrati 30.000 tentativi di hacking in 48 ore. Ogni...Zero-day: Google pubblica e mette a rischio gli utenti Windows

Nov 02, 2016 Marco Schiaffino In evidenza, Malware, News, RSS, Vulnerabilità 0

La vulnerabilità è stata comunicata a Microsoft 10 giorni prima della pubblicazione e non c’è ancora una patch. Scintille tra i due colossi dell’informatica. Una falla di sicurezza resa...Falle in una libreria open source: “attenti alle immagini TIFF”

Ott 31, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

Le vulnerabilità permetterebbero a un pirata di avviare l’esecuzione di codice in remoto attraverso un’immagine TIFF confezionata ad hoc. Occhi aperti per le immagini in formato TIFF (Tagged...L’attacco AtomBombing aggira gli antivirus e non ha patch

Ott 28, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

La tecnica sfrutta le atom table di Windows e permette di iniettare codice malevolo in un processo legittimo, aggirando così il controllo dei programmi di sicurezza. È stata battezzata AtomBombing...Microsoft introduce il blocco delle Macro in Office 2013

Ott 28, 2016 Marco Schiaffino News, Prodotto, Tecnologia, Vulnerabilità 0

Troppi malware sfruttano le Macro per attaccare il PC. Ora gli amministratori di sistema possono bloccarle all’interno dell’azienda. A mali estremi, estremi rimedi. E visto che i cyber-criminali...Patch Adobe per una falla zero-day. “Già usata per attacchi”

Ott 27, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

L’aggiornamento mette mano a una vulnerabilità di Flash Player che consente l’esecuzione di codice in remoto su Mac, Linux e Windows. Se qualcuno avesse ancora dei dubbi sul motivo per cui...Dirty Cow per Linux funziona anche con Android

Ott 26, 2016 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Basta adattare il codice per utilizzare l’exploit anche sui terminali con sistema operativo di Google. L’attacco consente di ottenere i privilegi di root. A pochi giorni dalla scoperta...Due falle critiche per Joomla: milioni di siti vulnerabili

Ott 26, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

L’update è disponibile sul sito ufficiale e corregge due bug che permetterebbero di compromettere i siti con estrema facilità. L’annuncio dell’aggiornamento è comparso ieri sul sito...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...