Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Tecnologia

Nuova direttiva UE per la sicurezza dei dispositivi digitali

Nov 03, 2021 Marco Schiaffino In evidenza, News, Scenario, Tecnologia 0

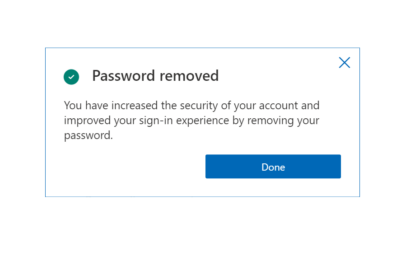

Il provvedimento punta a imporre nuovi standard nell’ottica di una maggiore sicurezza e tutela della privacy. La vera domanda è: come? Si chiama Radio Equipment Directive (per gli amici RED) e...Microsoft spinge per l’addio alla password

Set 16, 2021 Marco Schiaffino Gestione dati, In evidenza, News, Phishing, Prodotto, Scenario, Tecnologia 0

L’azienda invita i suoi utenti a eliminare la password e utilizzare altri sistemi di autenticazione. Andiamo verso un mondo passwordless? Nelle prossime settimane, Microsoft avvierà una vera...Non dobbiamo preoccuparci dei computer quantistici. Parola dell’NSA

Set 02, 2021 Marco Schiaffino In evidenza, News, Scenario, Tecnologia, Vulnerabilità 0

Per la National Security Agency i sistemi di crittografia non corrono alcun pericolo nell’immediato. Ora siamo tutti più tranquilli… Tra le suggestioni legate alla possibilità di creare...Una serie di vulnerabilità mette in serio pericolo i controlli industriali

Ago 07, 2021 Massimiliano Monti News, Tecnologia, Vulnerabilità 0

Identificate collettivamente come INFRA:HALT si tratta di una serie di vulnerabilità che affliggono NicheStack, un set di protocolli molto usato nei controlli industriali. Sono almeno 200 i...Cloud e sicurezza dei dati: verso il confidential computing

Giu 10, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

Le aziende europee di fronte al dilemma della sicurezza dei dati nell’affidamento dei servizi sulle piattaforme cloud statunitensi. Versatili, performanti e sempre più utilizzate dalle aziende. Le...La Corea del Sud punta alla crittografia quantistica

Mag 25, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

L’annuncio del governo di Seul conferma che il paese asiatico intende bruciare le tappe. In un futuro ci arriveremo tutti? Niente da fare: se si parla di connettività, la Corea del Sud è sempre...Google realizza un exploit basato su Spectre per le CPU Intel

Mar 16, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia, Vulnerabilità 0

I ricercatori di sicurezza di Mountain View cercano di dare una scossa al settore. “Vogliamo indurre gli sviluppatori a prendere sul serio il problema”. A tre anni di distanza dalla scoperta...Apple: ecco il nuovo Security Plan 2021

Feb 24, 2021 Marco Schiaffino In evidenza, News, Prodotto, RSS, Scenario, Tecnologia 0

Il documento spiega nei dettagli le nuove feature di sicurezza di macOS e iOS, con tutte le informazioni per gli sviluppatori di applicazioni. Un vero “mattone” (192 pagine) che spiega scopo e...Sophos: puntiamo sull’Intelligenza Artificiale “aperta”

Dic 18, 2020 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

L’iniziativa della società di sicurezza mira a creare una maggiore “apertura” nel settore dell’AI per favorirne la diffusione nella cyber security. Già adottata largamente in molti...Quando l’Intelligenza Artificiale diventa una minaccia

Nov 30, 2020 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

Non solo business e software di protezione: AI e Machine Learning possono essere sfruttati anche dai pirati informatici per i loro scopi. Esistono tecnologie buone e tecnologie cattive? Più che una...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...