Aggiornamenti recenti Aprile 3rd, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

Tecnologia

Zscaler espande lo zero trust verso worlkoad e OT

Dic 12, 2022 Dario Orlandi News, Prodotto, RSS, Tecnologia 0

Si è tenuta a Milano la prima tappa europea del roadshow internazionale One True Zero Live, organizzato da Zscaler con lo scopo di sensibilizzare i professionisti nei settori It e sicurezza verso il...Il panorama della sicurezza informatica secondo Cisco

Nov 29, 2022 Dario Orlandi Minacce, News, Scenario, Tecnologia 0

Cisco ha recentemente organizzato un incontro con la stampa per presentare i risultati di alcune ricerche svolte dall’azienda a livello globale e nazionale, con l’obbiettivo di individuare le...Nuove alleanze e un nuovo servizio SaaS per Cohesity

Nov 21, 2022 Dario Orlandi Mercato, News, Prodotto, Tecnologia 0

Nel breve volgere di pochi giorni Cohesity ha annunciato due novità molto significative, che coinvolgono sia i rapporti strategici con altre aziende molto note nell’ambito della sicurezza...IA: un nuovo approccio classifica i malware contro l’IIoT 5G

Nov 09, 2022 Marina Londei News, Tecnologia 0

L’intelligenza artificiale continua a evolversi man mano che i sistemi tecnologici si fanno sempre più complessi. Tra questi ci sono anche i sistemi industriali che, ormai sempre connessi alla...Intel va avanti con Project Amber: il progetto per certificare le risorse IT

Ott 02, 2022 Marina Londei News, Prodotto, Tecnologia 0

All’inizio di quest’anno, in occasione della conferenza Innovation a Dallas, Intel ha annunciato “Project Amber”, un servizio per la certificazione delle risorse IT in...MoonBounce: il nuovo malware del gruppo APT41 infetta UEFI

Gen 20, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

Gli hacker, considerati vicini al governo di Pechino, hanno messo a punto un complesso “impianto” che opera a livello di UEFI per evitare il rilevamento. Sempre più professionali, sempre più...Obiettivo sicurezza: comprendere la filosofia Zero Trust

Gen 12, 2022 Marco Schiaffino In evidenza, News, Scenario, Tecnologia 0

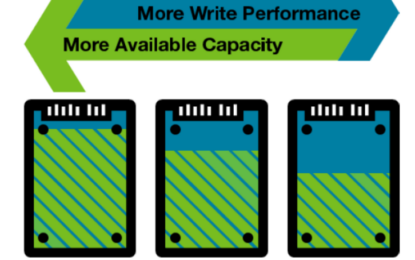

La declinazione di una strategia di sicurezza che consenta di proteggere risorse e servizi digitali richiede prima di tutto un cambio di mentalità. È il mantra del momento per chi si occupa di...Quando il malware è nascosto dal firmware del disco SSD

Dic 31, 2021 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario, Tecnologia, Vulnerabilità 0

La tecnica consentirebbe di nascondere il codice malevolo a qualsiasi software antivirus. La chiave è nella funzionalità flex capacity. Come nascondere un malware ai controlli dei software...Sophos: ecco come sta cambiando la cyber security

Dic 10, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

Le previsioni della società di sicurezza per il prossimo futuro: ecco come cambia il ruolo delle società che operano nella cyber security. Un quadro generale che è cambiato radicalmente in una...Pirati sempre più scaltri: ecco le tecniche per collegarsi ai server C2

Dic 09, 2021 Marco Schiaffino In evidenza, News, Scenario, Tecnologia 0

Per evitare il rilevamento delle connessioni dirette ai server Command and Control i cyber criminali utilizzano stratagemmi sempre più complessi. Prima regola: passare inosservati. Per i pirati...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di...