Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

News

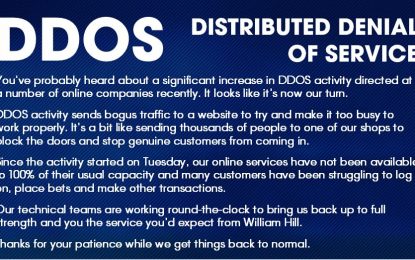

DDoS contro il sito di scommesse William Hill. Ancora Mirai?

Nov 03, 2016 Marco Schiaffino Attacchi, News, RSS 0

Il sito di scommesse online è finito sotto attacco a partire da martedì. Servizi irraggiungibili e utenti inferociti. Gli aggiornamenti su Twitter: “non siamo ancora al 100%”. Se qualcuno si...Intel Security: “più integrazione per proteggere la Digital Economy”

Nov 03, 2016 Giancarlo Calzetta Gestione dati, News, Prodotto, Tecnologia 0

La filosofia delle nuove architetture di sicurezza si concentra su integrazione, trasparenza e automazione. Presentati 10 nuovi prodotti per il settore business. Nell’era della digitalizzazione, i...Perché così poche donne lavorano nella sicurezza informatica?

Nov 03, 2016 Giancarlo Calzetta News, Scenario 0

Durante il McAfee Focus 2016, Raj Samani ha moderato un incontro sul come portare più donne a lavorare nel settore della sicurezza informatica. Che nel mondo della tecnologia ci siano poche...Intel Security Innovation Alliance: l’unione fa la forza

Nov 02, 2016 Giancarlo Calzetta News, Prodotto, RSS, Tecnologia 0

In occasione della conferenza Focus 16 di Las Vegas, Intel Security conferma l’obiettivo di proseguire nel progetto che unisce decine di società del settore sicurezza. Creare un ecosistema...Shadow Brokers: “ecco i sistemi compromessi dall’NSA”

Nov 02, 2016 Marco Schiaffino Hacking, Leaks, News, Privacy, RSS 1

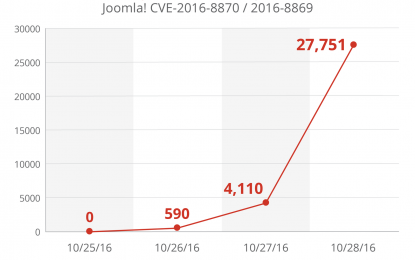

Un nuovo messaggio del gruppo hacker che ha reso pubblici gli strumenti usati dall’NSA elenca le organizzazioni compromesse dagli 007 americani. Molte anche in Italia. Il misterioso gruppo Shadow...Boom di attacchi contro i siti su piattaforma Joomla

Nov 02, 2016 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS, Vulnerabilità 0

Il 25 ottobre Joomla ha rilasciato una patch che corregge due vulnerabilità “critiche”. Immediatamente dopo sono partiti gli attacchi. Registrati 30.000 tentativi di hacking in 48 ore. Ogni...Zero-day: Google pubblica e mette a rischio gli utenti Windows

Nov 02, 2016 Marco Schiaffino In evidenza, Malware, News, RSS, Vulnerabilità 0

La vulnerabilità è stata comunicata a Microsoft 10 giorni prima della pubblicazione e non c’è ancora una patch. Scintille tra i due colossi dell’informatica. Una falla di sicurezza resa...Un Worm per combattere la botnet Mirai?

Ott 31, 2016 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

L’idea proposta da un ricercatore. “Possiamo cambiare le credenziali di accesso ai dispositivi e fare in modo che non siano più accessibili ai pirati”. Fin dove si può arrivare per...Falle in una libreria open source: “attenti alle immagini TIFF”

Ott 31, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

Le vulnerabilità permetterebbero a un pirata di avviare l’esecuzione di codice in remoto attraverso un’immagine TIFF confezionata ad hoc. Occhi aperti per le immagini in formato TIFF (Tagged...Apama: uno strumento Open Source per proteggere l’IoT

Ott 31, 2016 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

Software AG ha messo a disposizione di tutti IoT Analytics Kit, uno strumento Open Source che permette di monitorare l’attività dei dispositivi in tempo reale. Dopo gli attacchi delle scorse...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...