Aggiornamenti recenti Marzo 18th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrime finanziario

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

News

Nuova versione di Mirai prende di mira le grandi aziende

Mar 19, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

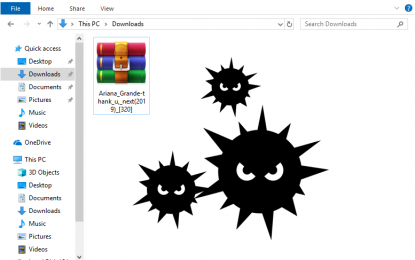

Il worm è stato aggiornato con nuovi exploit e tecniche di brute forcing alternative. Gli esperti: “punta a colpire i sistemi enterprise”. Non c’è pace per il mondo della Internet of Things....Raffica di attacchi sfruttano WinRAR. Utilizzati più di 100 exploit

Mar 18, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

I cyber-criminali stanno sfruttando una vulnerabilità scoperta il mese scorso. Gli utenti non aggiornano e il risultato è un vero disastro. Quando abbiamo dato la notizia della vulnerabilità che...Pirati fanno strage di account Office 365 e G Suite attaccando IMAP

Mar 15, 2019 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, Phishing, RSS, Vulnerabilità 0

I cyber-criminali hanno aggirato il sistema di autenticazione a due fattori sfruttando le debolezze del sistema di posta elettronica. Ci sono voluti sei mesi di indagini per scoperchiare una delle...Attacco ai siti WordPress sfrutta un plugin per l’e-commerce

Mar 14, 2019 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS, Vulnerabilità 1

Una tecnica di attacco geniale permette ai pirati informatici di forzare l’installazione di due backdoor e prendere il controllo del sito. Il 30% dei siti Internet che visitiamo sul Web sono creati...Migliaia di documenti sensibili accessibili a tutti su Box

Mar 13, 2019 Marco Schiaffino Gestione dati, In evidenza, Leaks, News, RSS, Vulnerabilità 0

Centinaia di aziende utilizzano il sistema di condivisione del servizio cloud Box senza limitare l’accesso. Su Internet ci sono terabyte di dati accessibili a tutti. L’ennesimo capitolo...Chrome punta a bloccare in automatico gli attacchi drive-by-download

Mar 12, 2019 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

Il browser di Google integrerà un sistema che impedisce il download dai frame pubblicitari, usati spesso dai pirati informatici per portare i loro attacchi. A mali estremi, estremi rimedi. Dalle...Falla negli antifurti “smart” per automobili. Rubarle è un gioco da ragazzi

Mar 11, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Le vulnerabilità permettono di trovare l’auto, disabilitare l’antifurto, aprirla e rubarla. Ma anche di spiare i proprietari a distanza… La febbre delle funzionalità “smart” non accenna a...Abbandonate Windows 7 e aggiornate Chrome. Parola di Google…

Mar 08, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Pirati usano un doppio zero-day: uno permette di elevare i privilegi su Windows 7, l’altro sfrutta un bug di Chrome per avviare codice in remoto da una pagina Web. Giornata intensa dalle parti di...Nel 2018 registrate 12.449 violazioni di dati: +424% rispetto al 2017

Mar 07, 2019 Marco Schiaffino Gestione dati, In evidenza, Leaks, News, Scenario, Vulnerabilità 0

L’aumento esponenziale del numero di attacchi compensato dalla diminuzione del numero di informazioni rubate. È l’effetto del GDPR? Il 2018 verrà ricordato probabilmente come l’anno in cui si...Ghidra: il tool di reverse engineering dell’NSA disponibile per tutti

Mar 06, 2019 Marco Schiaffino In evidenza, News, Prodotto, RSS, Scenario, Tecnologia 0

La National Security Agency rilascia il software per favorire lo studio dei malware. Ironia dei ricercatori: “sicuri che non ci sia una backdoor?” Lo strano mondo della sicurezza non smette mai...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la