Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Falla negli antifurti “smart” per automobili. Rubarle è un gioco da ragazzi

Mar 11, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Le vulnerabilità permettono di trovare l’auto, disabilitare l’antifurto, aprirla e rubarla. Ma anche di spiare i proprietari a distanza…

La febbre delle funzionalità “smart” non accenna a diminuire e i danni che provoca nemmeno. A pagare dazio per il desiderio di avere uno strumento controllabile attraverso lo smartphone, a questo giro, sono i proprietari di automobili che hanno avuto la brillante idea di installare antifurti “intelligenti” sulle loro vetture.

I problemi riguardano i sistemi antifurto (in particolare quelli di Pandora e Viper) che utilizzano delle applicazioni per smartphone allo scopo di localizzare e controllare l’auto. Come spiegano ricercatori di Pen Test Partners in un report, le app in questione hanno una serie di falle di sicurezza che mettono a rischio le macchine stesse.

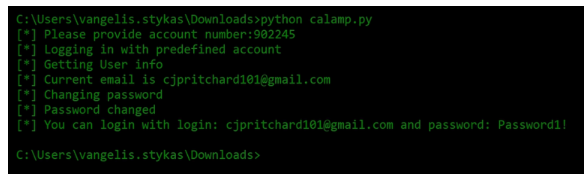

Le vulnerabilità, nel dettaglio, risiedono nelle API utilizzate dagli sviluppatori, che consentono di modificare l’indirizzo collegato all’email attraverso un collegamento senza autenticazione.

A questo punto, un pirata informatico può chiedere un reset della password al nuovo indirizzo e, di conseguenza, “rubare” l’account del proprietario.

Le conseguenze sono facili da comprendere: grazie all’antifurto “intelligente”, il pirata può fare qualsiasi cosa. Localizzare l’auto, aprirla, accenderla. Eventualmente, un criminale potrebbe anche forzare o spegnimento del motore mentre il legittimo proprietario la sta guidando.

La funzione, in teoria, è pensata per bloccare un veicolo che è stato rubato, ma nelle mani di un criminale può diventare uno strumento per rapinare o addirittura rapire il proprietario del veicolo.

Nel caso degli antifurti Pandora, è anche possibile spiare le vittime attraverso un microfono che normalmente viene utilizzato per inviare messaggi di aiuto, ma che attraverso l’app è possibile utilizzare come microfono spia.

Secondo i ricercatori, le app permetterebbero di comunicare anche con il CAN (Controller Area Network) e, di conseguenza, consentirebbero di eseguire veri e propri sabotaggi, modificando la velocità del veicolo o forzando l’attivazione dei freni. Nel report, spiegano però di non aver ancora approfondito questo aspetto.

I veicoli coinvolti sarebbero 3 milioni e il problema sarebbe stato risolto a tempo di record dai produttori, ai quali Pen Test Partners aveva dato sette giorni di tempo prima di rendere pubblica la notizia delle vulnerabilità.

Tutta la vicenda, però, evidenzia ancora una volta quanto sia rischioso affidare il controllo (o anche solo la sorveglianza) dei veicoli a sistemi software che troppo spesso soffrono di bug e falle di sicurezza macroscopiche. Questa volta è andata bene… la prossima?

Articoli correlati

-

Crescono i ransomware OT e gli attacchi...

Crescono i ransomware OT e gli attacchi...Mar 03, 2023 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...