Aggiornamenti recenti Febbraio 20th, 2026 12:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Finanza nel mirino, incidenti raddoppiati nel 2025

- Davvero si può fare “jailbreak” di un caccia F-35?

- Il malware che ruba password e ambienti delle IA locali

- Lo shotdown USA tarpa le ali alla CISA

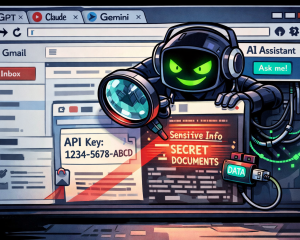

- False estensioni AI su Chrome: rubano API e sessioni

Gestione dati

Limitare la raccolta di dati sui dispositivi Apple

Mar 06, 2023 Dario Orlandi Approfondimenti, Gestione dati, Privacy, RSS 0

Panda Security ha commentato i risultati delle analisi di due sviluppatori iOS e ricercatori di sicurezza, noti su Twitter con il nome Mysk, che hanno approfondito il funzionamento di alcuni...Backup immutabili e “sigillati” per contrastare il malware

Feb 13, 2023 Dario Orlandi Approfondimenti, Gestione dati, Opinioni, RSS, Scenario 0

Danny Allan, CTO di Veeam, ha sottolineato in un documento gli obbiettivi di sicurezza su cui le aziende dovrebbero concentrarsi nel corso dell’anno. Secondo Allan, le aziende dovrebbero lavorare...La sicurezza IT assume sempre più importanza in Europa

Dic 15, 2022 Marina Londei Approfondimenti, Attacchi, Gestione dati, RSS 0

Il 92% delle imprese europee ha usato almeno una misura di sicurezza per i propri sistemi IT. Lo dice l’ultimo rapporto di Eurostat, l’Ufficio Statistico dell’Unione Europea,...Come scegliere la VPN più affidabile

Dic 05, 2022 Marina Londei Approfondimenti, Gestione dati, RSS 0

La VPN è uno strumento fondamentale per chi vuole mantenere la propria privacy. Usata da tempo in ambito business per svolgere operazioni che richiedono una protezione aggiuntiva dei dati, oggi...CyberArk: prima di tutto proteggere gli account privilegiati

Mag 18, 2020 Marco Schiaffino Approfondimenti, CyberArk_page, Gestione dati, In evidenza, Scenario, Tecnologia 0

Nell’ecosistema IT gli utenti non sono tutti uguali. Ecco perché è indispensabile riuscire a valutare i livelli di privilegi e predisporre le difese. Se la protezione dell’identità digitale è...Alero: la sicurezza passa dal controllo “forte” sugli accessi

Dic 30, 2019 Marco Schiaffino Approfondimenti, Gestione dati, Prodotto, RSS, Tecnologia 0

La soluzione CyberArk mette in campo controlli biometrici per gestire i collegamenti di fornitori e clienti all’infrastruttura IT dell’azienda. Gli esperti lo ripetono da tempo: il concetto di...Gestire l’accesso al cloud è una priorità

Mag 29, 2019 Marco Schiaffino Approfondimenti, Gestione dati, Prodotto, Scenario, Tecnologia 0

La migrazione di dati e servizi verso “la nuvola” è inarrestabile. Akamai: “serve avere un controllo capillare degli accessi in ogni situazione”. Quando è cominciata la sbornia della cloud,...Apre il Transparency Center: Kaspersky inaugura una nuova strada

Nov 23, 2018 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Mercato, RSS, Scenario 0

Di fronte alle tensioni internazionali in tema di cyber-sicurezza la società russa inaugura una nuova modalità di gestione dei suoi sistemi. Nel mondo della sicurezza informatica tira un vento...Accesso a fotocamera (ma non solo). Il rischio privacy sugli smartphone

Nov 07, 2017 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Privacy, RSS, Vulnerabilità 0

L’accesso a fotocamera, microfono e galleria fotografica rappresentano un rischio per la nostra riservatezza. Come proteggersi dagli abusi? Il tema è stato lanciato dal ricercatore Felix Krause,...Password sicure: le regole cambiano. Ecco come

Set 11, 2017 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Privacy, RSS 2

Tutte le precauzioni che usiamo di solito sono ormai obsolete. Ecco come dovrebbe essere la password del futuro. Aspettando che i sistemi di identificazione biometrici (dalle impronte digitali al...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte... -

Davvero si può fare “jailbreak” di un caccia F-35?

Davvero si può fare “jailbreak” di un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una...

Minacce recenti

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Hugging Face sfruttato per distribuire un trojan Android

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte... -

Davvero si può fare “jailbreak” di un caccia F-35?

Davvero si può fare “jailbreak” di un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

Il malware che ruba password e ambienti delle IA locali

Il malware che ruba password e ambienti delle IA localiFeb 17, 2026 0

Hudson Rock è un’azienda specializzata in sicurezza... -

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

Il blocco delle attività del Department of Homeland... -

False estensioni AI su Chrome: rubano API e sessioni

False estensioni AI su Chrome: rubano API e sessioniFeb 13, 2026 0

Un’inquietante campagna di cyberspionaggio ha colpito...