Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Ryuk: ransomware e furto di documenti in un colpo solo?

Set 12, 2019 Marco Schiaffino In evidenza, Malware, Minacce, News 0

Un nuovo malware derivato dal ransomware setaccia i file presenti sul computer alla ricerca di documenti confidenziali da rubare.

Le strategie adottate dai cyber-criminali nelle loro azioni sono spesso “spezzettate” in diverse fasi. Non è raro, per esempio, che a un primo attacco ne seguano altri, portati attraverso ulteriori moduli dello stesso malware o nuovi strumenti di attacco che vengono installati sfruttando l’accesso al sistema.

È quello che gli appassionati di videogiochi chiamerebbero una “combo”, cioè una successione di mosse che ottimizzano il danno. Il caso più classico è quello di un attacco tramite un trojan che ruba informazioni al quale segue l’installazione di un ransomware (acquistato ad hoc sul mercato nero) una volta che il computer infetto è stato “spolpato” a sufficienza.

Il caso di Ryuk, però, rappresenta un’anomalia. Come spiega Bleeping Computer in un articolo, gli autori del ransomware sembrano aver fatto il percorso inverso.

I ricercatori di MalwareHunterTeam, infatti, avrebbero individuato un malware programmato per rubare documenti che sembra essere stato sviluppato a partire dal codice di Ryuk e pensato per agire in contemporanea con il ransomware.

Come spiegano gli analisti, si tratta di un “info stealer” che passa al setaccio tutti i file memorizzati all’interno del computer cercando in particolare file Word ed Excel, di cui analizza le caratteristiche per verificare che si tratti effettivamente di documenti di testo o fogli di calcolo.

Nella sua ricerca, il malware utilizza la stessa tecnica del ransomware, utilizzando una black list che gli permette di ottimizzare la sua attività evitando le cartelle di sistema o quelle che contengono software come “Intel”, “Windows”, “Mozilla” e simili.

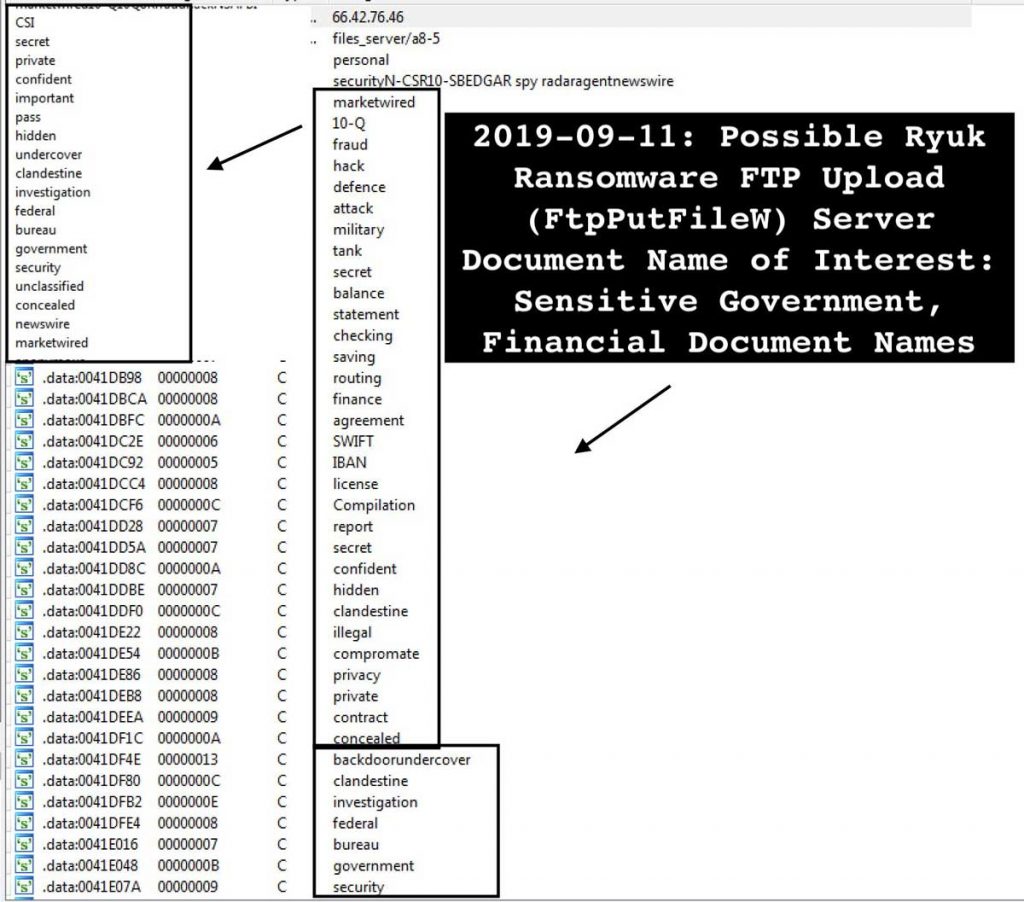

Gli autori del malware, inoltre, sembrano avere le idee abbastanza chiare su quello che vogliono trovare. I file individuati vengono infatti analizzati alla ricerca di alcune parole chiave come “marketwired”, “10-Q”, “fraud”, “hack”, “tank”, “defence”, “military”, “checking”, “classified”, “secret”, “clandestine”, undercover”, “federal”.

L’impressione, insomma, è che siano particolarmente interessati a documenti riservati (soprattutto in ambito militare e di intelligence) o collegati al settore finanziario.

Non solo: la ricerca comprende anche una serie di nomi propri (come Emma, Liam, Olivia, Noah) che secondo i colleghi di Bleeping Computer corrispondono ai nomi più usati negli Stati Uniti per i neonati nel 2018 secondo una statistica del dipartimento della Social Security statunitense.

L’ipotesi è che i pirati informatici intendano usare questo filtro per trovare informazioni riguardanti neonati per usare queste informazioni in una frode fiscale di cui abbiamo già parlato tempo fa. I documenti considerati “interessanti” vengono inviati a un server FTP controllato dai pirati.

Da un punto di vista operativo, è difficile capire quale possa essere l’esatta strategia dei pirati. Quello che è certo è che il malware è pensato per lavorare su un computer in cui è già presente il ransomware Ryuk. Tra i file da ignorare, infatti, compaiono anche RyukReadMe.txt (il documento creato dal ransomware per chiedere il riscatto) e tutti i file con estensione.RYK.

Molto probabilmente si tratta di una sorta di modulo aggiuntivo pensato per operare in contemporanea e presumibilmente prima che il ransomware proceda alla codifica dei file.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...